上一篇

分布式海量存储体系

- 行业动态

- 2025-05-07

- 3

分布式海量存储体系采用分布式架构,通过数据分片、冗余备份实现高扩展性与高可用,结合负载均衡及容错机制保障数据可靠,满足大规模

分布式海量存储体系详解

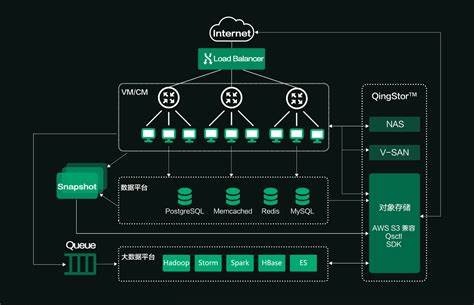

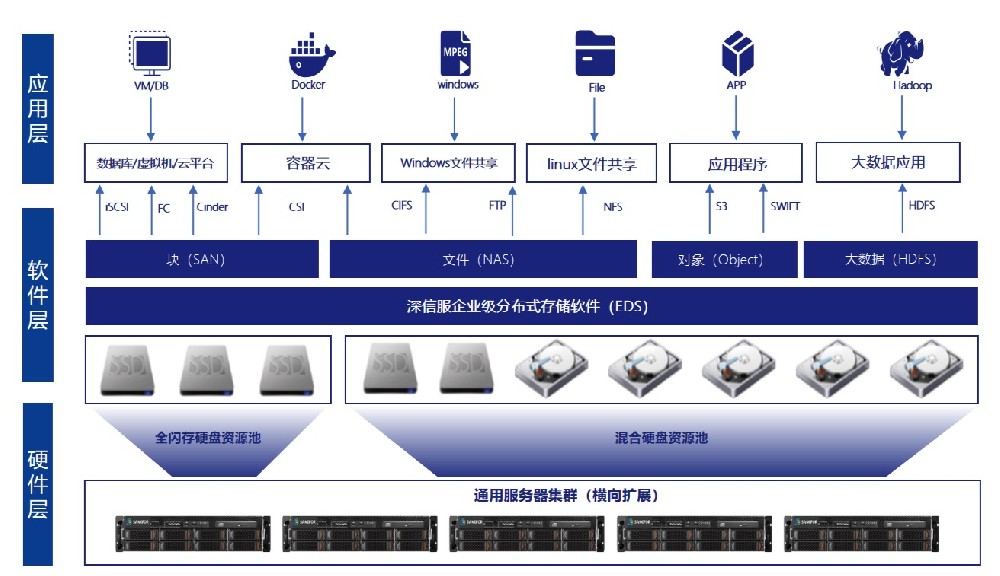

分布式海量存储体系是一种通过多节点协同工作实现数据高效存储与管理的架构,旨在解决传统集中式存储在容量、性能和可靠性方面的瓶颈,其核心目标是通过横向扩展(Scale-Out)支持EB级数据存储,同时保证高可用性、低延迟和强一致性,以下从架构设计、关键技术、应用场景及挑战四个维度展开分析。

架构设计核心原则

分布式存储体系的架构需遵循以下原则:

- 无单点故障:通过数据冗余和节点冗余消除单点故障风险。

- 数据分片与分布:将数据拆分为多个分片(Shard),分散存储在不同节点上。

- 元数据管理:独立维护数据索引和元信息,降低存储耦合度。

- 动态扩展:支持在线扩容,无需停机即可增加存储节点。

典型架构分层

| 层级 | 功能描述 |

|---|---|

| 客户端层 | 提供数据读写接口,支持SDK或API调用,负责请求分发与负载均衡。 |

| 路由层 | 管理元数据(如文件目录、分片位置),协调数据定位与节点调度。 |

| 存储层 | 实际存储数据分片,采用冗余策略(如副本、纠删码)保障数据可靠性。 |

| 网络层 | 基于高速网络协议(如RDMA、TCP)实现节点间通信,优化传输效率。 |

核心技术解析

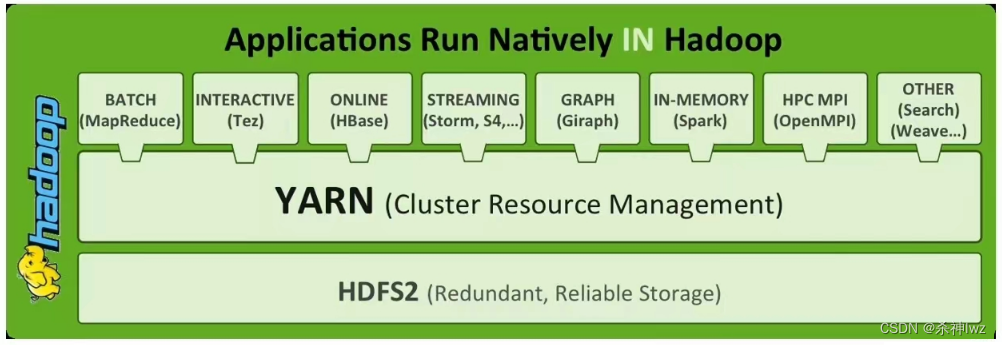

分布式存储的实现依赖多项关键技术:

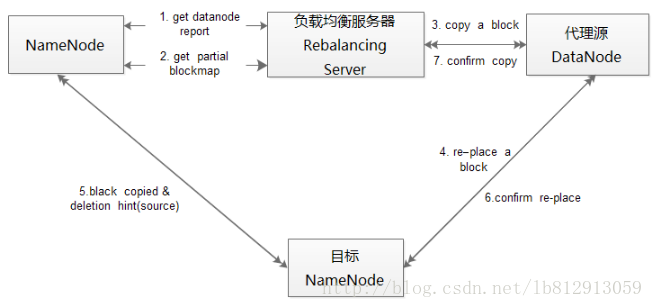

数据分片与负载均衡

- 分片策略:

- 范围分片:按数据范围(如时间、ID)划分,适用于有序访问场景。

- 哈希分片:通过一致性哈希算法均匀分布数据,避免热点问题。

- 负载均衡:动态监测节点负载,通过数据迁移或副本调整实现均衡。

数据冗余与容错

- 副本机制:每个分片存储多份副本(如3副本),分布在不同机架或数据中心。

- 纠删码(Erasure Coding):将数据编码为多个块,只需部分块即可恢复,存储效率比副本更高(如HDFS的RAID方案)。

- 故障检测与恢复:通过心跳机制感知节点故障,自动重建丢失的副本或数据块。

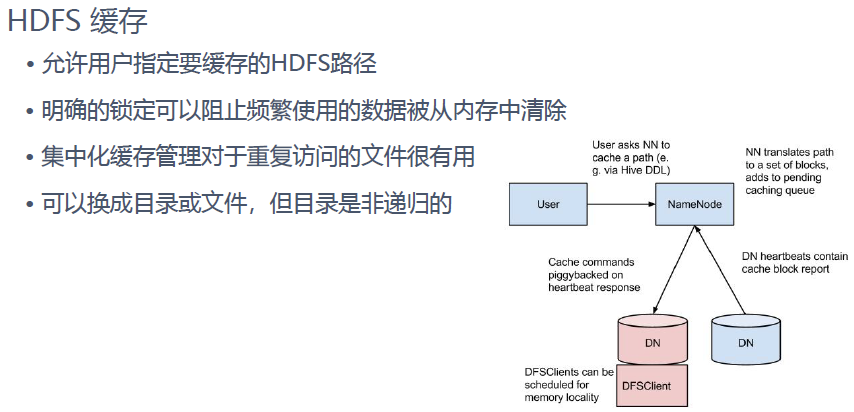

元数据管理

- 集中式元数据:由单一节点管理(如Ceph的Monitor),存在性能瓶颈。

- 分布式元数据:采用多节点共识协议(如Raft、Paxos)维护元数据,提升可用性(如Ceph的PG表)。

一致性与分区容忍

- CAP定理权衡:在网络分区(Partition)时,需选择一致性(Consistency)或可用性(Availability)。

- 强一致性:通过分布式锁或事务协议(如2PC)保障,但影响性能。

- 最终一致性:允许短暂不一致,适用于高并发场景(如DynamoDB)。

应用场景与案例

分布式存储广泛应用于以下场景:

| 场景 | 需求特点 | 典型技术方案 |

|---|---|---|

| 云存储服务 | 弹性扩容、低成本、高可用 | Amazon S3、Google Cloud Storage |

| 大数据分析 | 批量处理PB级数据、低延迟读取 | HDFS、Ceph |

| 视频流媒体 | 高并发写入、低延迟播放 | 阿里云OSS、酷盾安全COS |

| 物联网(IoT) | 海量小文件、边缘存储与云端同步 | Apache Cassandra、MinIO |

案例:Netflix的分布式存储

Netflix使用AWS S3存储海量视频资源,结合Elastic Block Storage (EBS) 实现冷热数据分层,通过分片上传和边缘缓存,全球用户可就近获取内容,降低带宽成本。

挑战与解决方案

数据一致性问题

- 挑战:分布式环境下,网络延迟或节点故障可能导致数据不一致。

- 方案:采用Paxos/Raft协议实现元数据强一致,或通过版本控制解决冲突。

节点故障与数据恢复

- 挑战:硬件故障或网络分区可能导致数据不可用。

- 方案:多副本+纠删码混合策略,结合自动化故障转移机制。

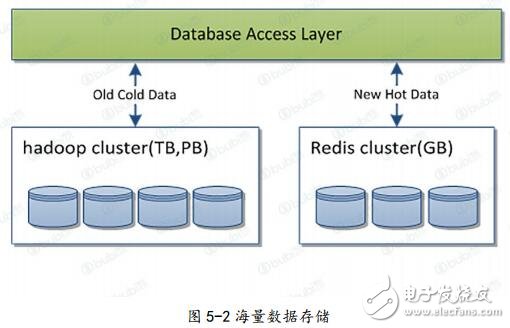

存储成本优化

- 挑战:EB级存储需平衡硬件成本与运维复杂度。

- 方案:

- 冷热数据分层:高频访问数据用SSD,低频数据用HDD或对象存储。

- 压缩与去重:减少冗余数据占用空间(如ZFS文件系统的去重功能)。

FAQs

Q1:如何选择合适的分布式存储系统?

A1:需根据业务需求评估:

- 数据类型:结构化数据可选数据库分片,非结构化数据选对象存储(如MinIO)。

- 一致性要求:强一致性选Ceph,最终一致性选Cassandra。

- 成本敏感度:公有云存储(如AWS S3)适合中小团队,私有部署(如Ceph)适合大型企业。

Q2:如何保障分布式存储的数据安全?

A2:需多层防护:

- 传输加密:使用TLS/SSL加密节点间通信。

- 访问控制:基于ACL(访问控制列表)或IAM(身份与权限管理)限制访问。

- 数据加密:对静态数据采用AES-256加密,密钥管理使用KMS(密钥