上一篇

https网站检测准确吗

- 行业动态

- 2025-04-30

- 2427

HTTPS检测工具准确性受证书链、域名匹配、加密协议等多因素影响,存在一定误差可能,建议结合浏览器地址栏标识、多平台工具交叉验证,并手动核查证书有效期及颁发机构,综合判断

HTTPS网站检测的核心原理

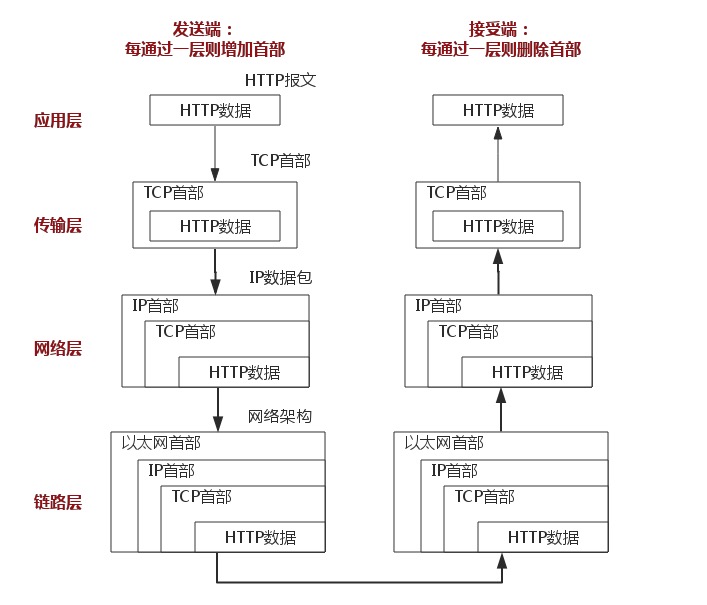

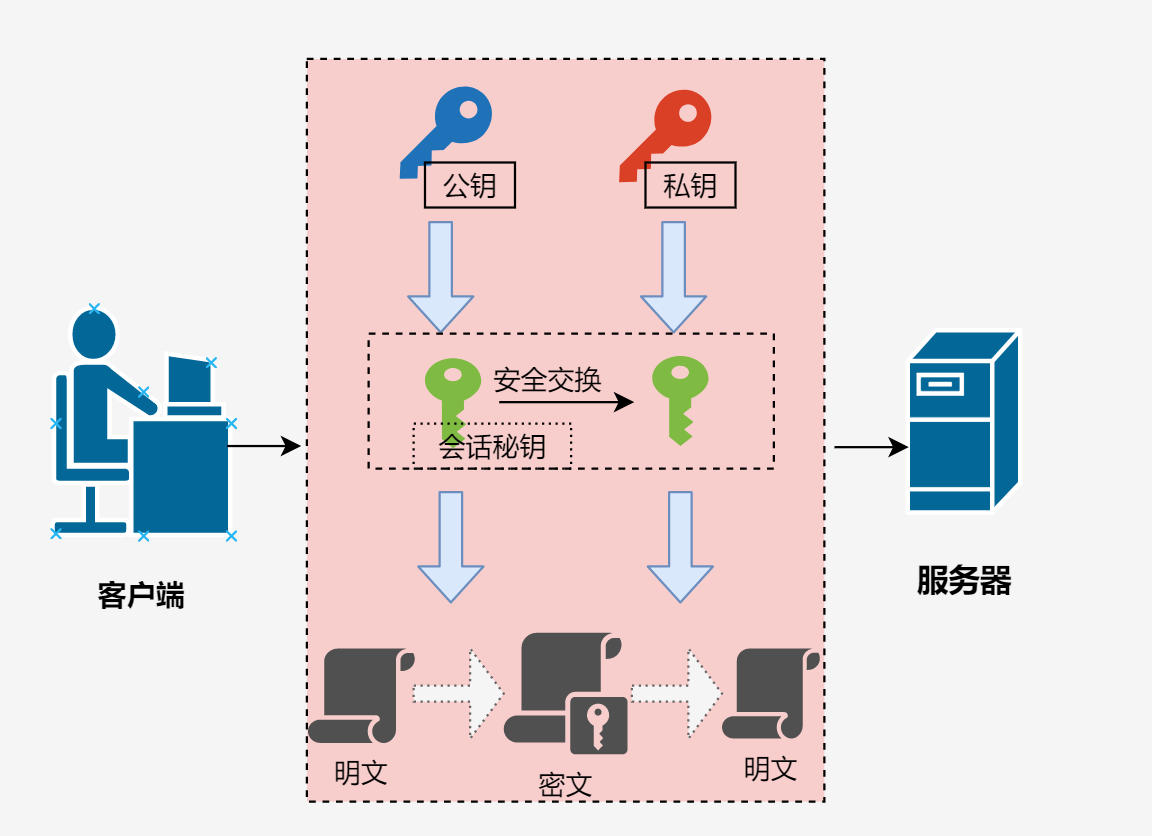

HTTPS(HyperText Transfer Protocol Secure)通过SSL/TLS协议实现加密传输,检测工具主要验证以下内容:

- 证书有效性:检查证书是否在有效期内、是否由可信CA颁发。

- 证书链完整性:验证证书是否包含完整的信任链(如中间证书)。

- 域名匹配:证书中的域名是否与访问的域名一致(防止伪造)。

- 协议版本:是否启用安全的TLS协议(如TLS 1.2+)。

- 加密算法强度:是否使用弱加密算法(如RC4、DES)。

检测准确性的影响因素

| 因素 | 说明 |

|---|---|

| 检测工具差异 | 不同工具(如SSL Labs、Qualys、浏览器内置检查)的算法和标准可能不同。 |

| 证书配置问题 | 证书泛域名错误、自签名证书、证书链不完整等可能导致误判。 |

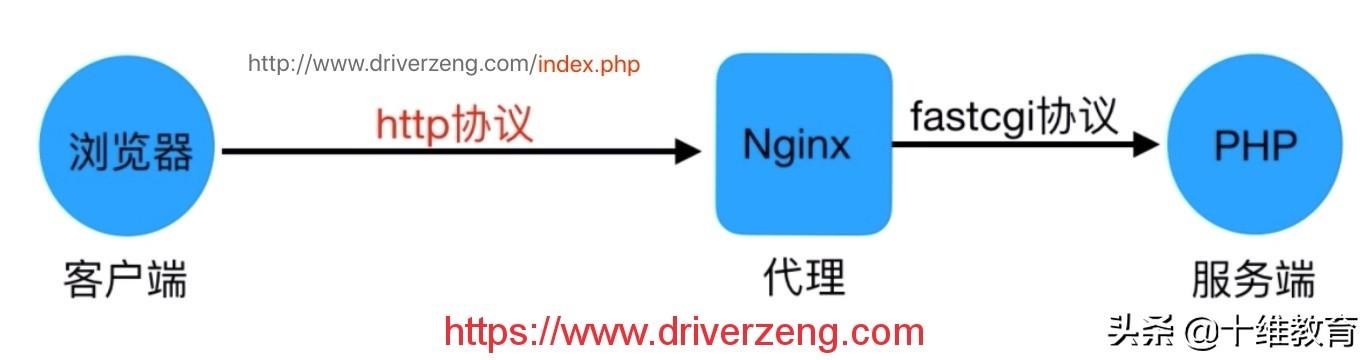

| 网络环境干扰 | 中间人攻击、CDN缓存或DNS解析错误可能影响检测结果。 |

| 客户端兼容性 | 旧版浏览器或操作系统可能不支持最新TLS协议或加密算法。 |

| 人为操作误差 | 未正确输入域名、忽略浏览器警告提示等。 |

如何提高检测准确性?

使用多工具交叉验证

- 推荐工具:SSL Labs(深度分析)、Chrome开发者工具(实时检测)、Qualys SSL Test。

- 不同工具的结果可互相补充(如SSL Labs侧重安全性评分,浏览器侧重兼容性)。

手动验证关键项

- 证书详情:点击浏览器锁图标,查看证书颁发者、有效期、域名匹配。

- 协议版本:在浏览器设置中强制启用TLS 1.2/1.3,观察是否仍能访问。

- 检测:检查页面是否包含未加密的HTTP资源(如图片、脚本)。

定期复查

- 证书有效期通常为1年,需在到期前更新。

- 部分CA(证书颁发机构)可能撤销违规证书,需持续监控。

常见问题与风险场景

误判为“不安全”的常见原因

- 自签名证书(未被浏览器信任)。

- 证书域名与实际访问域名不匹配(如

.example.com仅覆盖子域名)。 - 使用了过时的SSL协议(如SSLv3)或弱加密算法(如SHA-1)。

看似“安全”但存在隐患的情况

- 证书有效但网站存在破绽(如Heartbleed、POODLE)。

- 证书颁发给反面域名(如钓鱼网站仿冒正规站点)。

相关问题与解答

问题1:HTTPS检测显示“证书有效”,但浏览器仍提示危险怎么办?

解答:

可能原因及解决方案:

- 证书颁发机构不受信任:

- 检查证书是否由知名CA(如Let’s Encrypt、DigiCert)颁发。

- 若为自签名证书,需手动将证书导入系统信任库。

- 证书被改动或劫持:

- 使用

https://www.ssllabs.com/ssltest/检测证书指纹是否一致。 - 检查DNS是否被劫持(如运营商劫持跳转到广告页)。

- 使用

- 浏览器缓存问题:

清除浏览器缓存并强制刷新(Ctrl+F5)。

问题2:如何修复HTTPS检测中的“混合内容”警告?

解答: Mixed Content)指HTTPS页面加载了HTTP资源,修复方法:

- 替换资源链接:

- 将

http://开头的链接改为https://(需资源支持)。 - 示例:将

<img src="http://example.com/image.jpg">改为https://。

- 将

- 本地存储资源:

将小文件(如图标、CSS)直接存储在网站服务器,避免外部请求。

- 使用CDN加速:

通过HTTPS CDN(如Cloudflare、阿里云)加载资源,确保安全性。

通过以上方法,可显著提升HTTPS检测的准确性并解决常见问题