上一篇

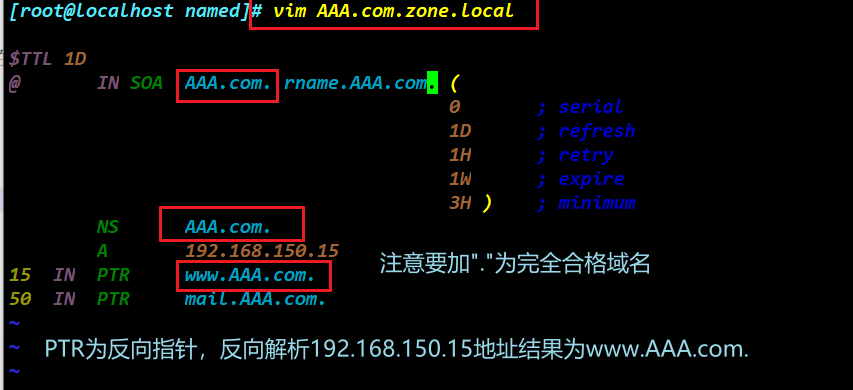

反域名解析不能成功

- 行业动态

- 2025-05-04

- 4486

反域名解析失败多因未配置PTR记录或DNS设置错误,需检查域名系统设置并添加对应反向解析条目

%ignore_a_3%(rDNS)失败原因与解决方案详解

反域名解析基础概念

反域名解析(Reverse Domain Name System,简称rDNS)是指通过IP地址反向查询对应域名的过程,与正向域名解析(将域名转换为IP地址)不同,rDNS主要用于将IP地址映射为可读的域名,常见于邮件服务器验证、网络安全审计、日志分析等场景,当反域名解析失败时,系统可能无法获取IP对应的域名信息,导致服务异常或安全机制失效。

反域名解析失败的常见原因

| 原因分类 | 具体表现 |

|---|---|

| DNS配置缺失 | 未为公网IP配置PTR记录,或PTR记录指向无效域名 |

| 网络隔离问题 | IP地址所在网络段未发布到公网,或中间网络设备阻断rDNS请求 |

| 缓存或TTL问题 | DNS缓存未更新,或PTR记录的TTL(生存时间)过短导致解析失败 |

| 防火墙限制 | 防火墙规则阻止UDP 53端口的出站/入站流量 |

| ISP/云服务商限制 | 部分运营商或云平台默认不提供rDNS服务,需手动配置 |

| 域名解析链错误 | PTR记录指向的域名无法通过正向解析(如指向不存在的子域名) |

反域名解析失败的诊断方法

使用

nslookup或dig工具测试- 命令示例:

nslookup -type=ptr 8.8.8.8 # 查询Google公共DNS的rDNS dig -x 192.168.1.1 +short # 查询内网IP的rDNS(通常为空)

- 结果判断:若返回

NXDOMAIN或超时,表明rDNS未配置或解析失败。

- 命令示例:

检查PTR记录配置

- 登录DNS管理控制台(如阿里云、AWS Route 53),确认公网IP是否绑定有效的PTR记录。

- 注意:PTR记录的格式需符合规范,例如

ip-123-45.example.com。

验证网络连通性

- 使用

traceroute检查目标IP与DNS服务器之间的网络路径是否通畅。 - 检查本地防火墙或路由器是否拦截UDP 53端口(DNS默认端口)。

- 使用

排除缓存影响

- 尝试清除本地DNS缓存(Windows:

ipconfig /flushdns;Linux:systemd-resolve --flush-caches)。 - 若问题依旧,可能是上游DNS服务器缓存未更新。

- 尝试清除本地DNS缓存(Windows:

反域名解析失败的解决方案

| 问题场景 | 解决方案 |

|---|---|

| 公网IP未配置PTR记录 | 登录DNS服务商控制台,为公网IP添加PTR记录 确保PTR记录指向有效域名(如 mail.example.com) |

| 内网IP无rDNS服务 | 自建内部DNS服务器并配置PTR记录 使用NAT网关或云服务商的私有rDNS功能(如阿里云私网PTR) |

| 防火墙阻断DNS请求 | 开放UDP 53端口的出站/入站规则 允许DNS流量通过防火墙(建议同时启用TCP 53备用) |

| PTR记录指向无效域名 | 检查PTR记录是否指向已注册且可解析的域名 避免使用不存在的子域名(如 nonexistent.example.com) |

| ISP未提供rDNS服务 | 联系ISP申请开通rDNS功能 更换支持rDNS的DNS服务商(如Cloudflare、百度云DNS) |

典型案例分析

案例1:邮件服务器因rDNS失败被拒信

- 现象:企业邮件服务器发送邮件时,收件方返回“550 5.7.1 Reverse DNS lookup failed”。

- 原因:服务器公网IP未配置PTR记录,导致收件方无法验证发送方域名。

- 解决:在DNS控制台为公网IP添加PTR记录(如

mail.example.com),并确保该域名可通过正向解析。

案例2:云服务器内网IP无法解析域名

- 现象:Kubernetes集群中Pod访问数据库时,日志显示“Failed to resolve IP [192.168.0.5]”。

- 原因:内网IP未配置rDNS,且私有DNS服务未启用。

- 解决:在云平台开启私有域名解析(如AWS VPC的

enableDnsSupport),或手动配置内网DNS服务器的PTR记录。

常见问题(FAQs)

Q1:如何测试反域名解析是否成功?

A1:使用以下命令查询IP的PTR记录:

nslookup -type=ptr <IP地址> # 或 dig -x <IP地址> +short

若返回有效域名(如host.example.com),则表示rDNS成功;若返回NXDOMAIN或超时,则需检查配置。

Q2:反向解析对邮件服务有多重要?

A2:反向解析是邮件服务器反垃圾机制的关键一环,SPF/DKIM验证依赖发送方IP的PTR记录,若rDNS失败,邮件可能被标记为垃圾邮件或直接拒收,rDNS还能帮助接收方识别发件人身份,提升邮件可信度。

反域名解析失败通常由DNS配置缺失、网络隔离或防火墙限制引起,通过工具诊断、检查PTR记录、调整网络策略可快速解决问题,对于关键服务(如邮件服务器),建议定期验证rDNS有效性,并避免使用过期或无效的PTR记录