关于安全破绽扫描报告的疑问标题,扫描报告揭示哪些安全隐患?

- 行业动态

- 2025-03-04

- 2880

本次安全破绽扫描发现部分系统存在中低危破绽,主要集中在[具体系统或应用],已提出修复建议并督促整改。

安全破绽扫描报告

一、

本次安全破绽扫描旨在对目标系统进行全面的检查,以发现潜在的安全风险和破绽,通过使用专业的破绽扫描工具和技术,我们对系统的网络配置、操作系统、应用程序等各个方面进行了细致的分析,并生成了本报告。

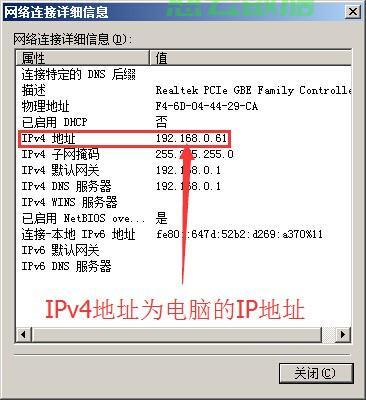

二、扫描范围

| 项目 | 描述 |

| 目标系统 | [具体系统名称及版本] |

| 扫描时间 | [开始时间]-[结束时间] |

| 扫描工具 | [工具名称及版本] |

三、破绽详情

(一)高危破绽

| 破绽编号 | 破绽名称 | 破绽描述 | 严重程度 | 影响范围 |

| VULN-001 | SQL 注入破绽 | 在[具体应用程序]的[相关模块]中,存在 SQL 注入风险,攻击者可通过构造反面 SQL 语句,获取数据库中的敏感信息,如用户账号、密码等。 | 高 | [涉及的具体系统组件或应用] |

| VULN-002 | 弱密码策略破绽 | 系统用户的密码策略过于简单,部分用户使用了常见的弱密码,如“123456”“password”等,这使得攻击者有可能通过暴力破解等方式获取用户账号权限。 | 高 | 所有使用该系统的用户 |

(二)中危破绽

| 破绽编号 | 破绽名称 | 破绽描述 | 严重程度 | 影响范围 |

| VULN-003 | 未加密的敏感数据传输 | 在系统的部分数据传输过程中,如用户登录时的账号密码信息,未进行加密处理,这可能导致数据在传输过程中被窃取,造成信息泄露。 | 中 | 涉及数据传输的网络接口和相关应用 |

| VULN-004 | 过时的软件组件 | 系统中存在一些已停止维护且存在已知安全破绽的软件组件,如[软件名称及版本],这些组件可能会被攻击者利用,从而威胁到整个系统的安全。 | 中 | 使用该软件组件的系统功能模块 |

(三)低危破绽

| 破绽编号 | 破绽名称 | 破绽描述 | 严重程度 | 影响范围 |

| VULN-005 | 不必要的服务开放 | 系统开启了一些不必要的网络服务,如[服务名称],这些服务可能会增加系统的攻击面,为攻击者提供更多的载入机会。 | 低 | 整个系统 |

| VULN-006 | 日志记录不完善 | 系统的日志记录功能存在不足,对于一些关键操作和事件没有进行详细的记录,这可能会影响后续的安全审计和事件溯源工作。 | 低 | 涉及日志记录的相关系统模块 |

四、修复建议

| 破绽编号 | 修复措施 | 预计完成时间 | 责任人 |

| VULN-001 | 对应用程序的代码进行审查和修改,采用参数化查询等方式防止 SQL 注入攻击,对用户输入进行严格的验证和过滤。 | [具体时间 1] | [责任人姓名 1] |

| VULN-002 | 强制用户修改密码,并设置更严格的密码策略,要求密码长度、复杂度等符合安全标准,定期提醒用户更新密码。 | [具体时间 2] | [责任人姓名 2] |

| VULN-003 | 采用加密协议(如 HTTPS)对数据传输进行加密,确保敏感信息在传输过程中的安全性。 | [具体时间 3] | [责任人姓名 3] |

| VULN-004 | 尽快更新或替换过时的软件组件,安装最新的安全补丁,以消除已知的安全破绽。 | [具体时间 4] | [责任人姓名 4] |

| VULN-005 | 关闭不必要的网络服务,仅保留系统运行所必需的服务,减少系统的攻击面。 | [具体时间 5] | [责任人姓名 5] |

| VULN-006 | 完善系统的日志记录功能,增加对关键操作和事件的详细记录,以便进行安全审计和事件溯源。 | [具体时间 6] | [责任人姓名 6] |

五、归纳

本次安全破绽扫描发现了多个不同程度的安全破绽,涵盖了高危、中危和低危三个级别,针对这些问题,我们提出了相应的修复建议,并明确了责任人和预计完成时间,通过对这些破绽的及时修复,可以有效提升系统的安全性,降低安全风险。

FAQs

问题 1:如果无法立即修复某个高危破绽,应该采取哪些临时措施?

解答:如果无法立即修复高危破绽,可以采取以下临时措施来降低风险,加强系统的监控和预警机制,密切关注与该破绽相关的异常活动和潜在攻击迹象,限制对该破绽相关系统组件或应用的访问权限,只允许授权人员在必要的情况下进行访问,可以考虑设置网络防火墙规则,阻止来自可疑 IP 地址的连接请求,以防止攻击者利用该破绽进行攻击,及时备份重要数据,以便在遭受攻击时能够快速恢复系统和数据。

问题 2:如何预防未来出现类似的安全破绽?

解答:为了预防未来出现类似的安全破绽,可以从以下几个方面入手,一是建立完善的安全开发流程,在软件开发的各个阶段都进行安全考虑,包括需求分析、设计、编码、测试等环节,进行代码审查和安全测试,及时发现和修复潜在的安全问题,二是加强对用户的安全培训,提高用户的安全意识和技能,让用户了解如何设置安全的密码、避免点击可疑链接等基本的安全知识,三是定期进行安全评估和破绽扫描,及时发现系统中存在的安全隐患,并采取相应的措施进行修复,关注安全领域的最新动态和技术发展,及时更新系统的安全防护措施,以应对不断变化的安全威胁。