上一篇

公司服务器登录密码是什么情况

- 行业动态

- 2025-05-19

- 3

公司服务器登录密码由IT部门统一管理,需通过正式申请流程重置,严禁私下共享,具体操作

公司服务器登录密码管理机制详解

密码策略制定背景

企业服务器作为核心数据资产的载体,其登录密码的安全性直接影响业务连续性与信息保密性,根据《网络安全法》及ISO 27001信息安全管理体系要求,公司需建立严格的密码管理制度,平衡安全性与可用性,以下从策略、流程、风险三个维度展开说明。

密码策略核心规则

| 规则类别 | 具体要求 | 实施目的 |

|---|---|---|

| 复杂度要求 | 最小12字符,须包含大写字母、小写字母、数字、特殊符号(如!@#$)中的至少3类 | 抵御暴力破解与字典攻击 |

| 有效期限制 | 每90天强制更换密码(开发测试环境为180天) | 降低长期暴露导致的泄露风险 |

| 历史密码库 | 禁止使用最近5次内的历史密码 | 防止密码复用导致权限绕过 |

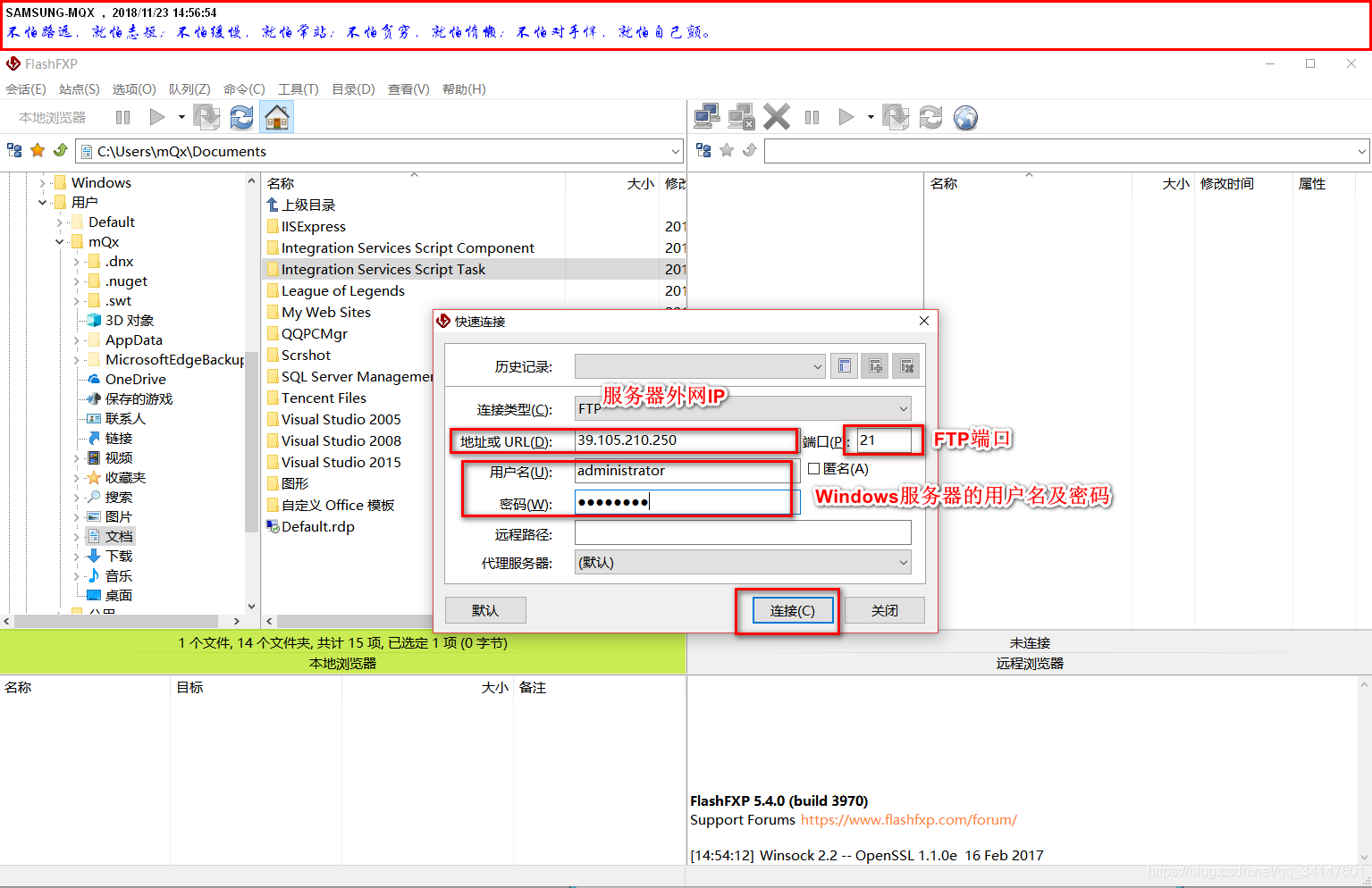

| 传输加密 | 通过SSH/HTTPS协议传输,禁用明文FTP等协议 | 避免中间人攻击窃取凭证 |

| 默认密码管控 | 禁用设备/系统默认密码,首次部署需在24小时内修改 | 消除厂商预设密码的安全隐患 |

密码管理流程

权限分配与申请

- 员工需通过OA系统提交《服务器访问权限申请表》,注明访问目的、预计使用时长及所需权限级别(只读/读写)。

- IT安全组审核后,由堡垒机系统自动生成动态密码,并通过企业微信推送至申请人(密码仅当天有效)。

密码重置场景

- 主动重置:员工可通过自助服务门户发起重置请求,需验证手机短信+动态令牌双重认证。

- 被动重置:安全监测系统检测到异常登录(如非常规IP访问)时,自动触发密码失效并通知管理员。

特权账号管理

- Root/Administrator等超级账户采用“一人操作、一人监督”模式,操作指令需经双因子审批(电子签名+生物识别)。

- DBA、SA等高危岗位每季度进行权限审计,离职人员账号在2小时内冻结。

典型安全风险与应对

| 风险场景 | 发生概率 | 防护措施 |

|---|---|---|

| 弱密码暴力破解 | 高(70%) | 部署失败登录锁定(5次后锁定30分钟)、AI智能检测异常尝试模式(如高频错误) |

| 社工攻击获取初始密码 | 中(30%) | 新员工入职首月强制参与网络安全培训,模拟钓鱼演练考核合格后方可开通权限 |

| 第三方合作方泄露密码 | 低(10%) | 外包人员使用独立临时账号,权限仅限于指定IP段访问,操作全程录像审计 |

应急响应机制

密码泄露处置流程

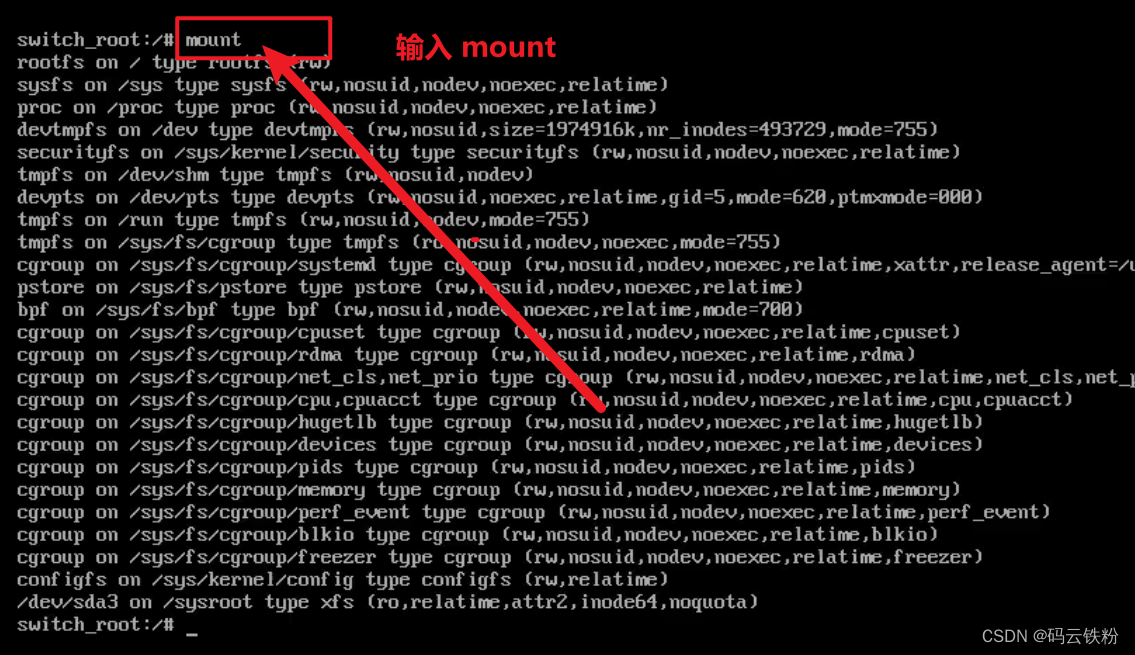

- Step1:发现泄露后立即通过堡垒机执行账号冻结(命令:

usermod -L username) - Step2:安全团队分析日志定位泄露源头(如心跳检测异常、密钥文件改动)

- Step3:受影响系统重置主密钥,并通过AD域控批量更新相关账号密码

- Step4:72小时内完成全量服务器密码强度扫描(工具:Nessus/OpenVAS)

- Step1:发现泄露后立即通过堡垒机执行账号冻结(命令:

灾难恢复预案

- 每月备份核心服务器密钥至离线保险柜,密码以纸质密封件形式存储于不同物理地点。

- 每年开展两次断网演练,测试基于U盘启动盘的紧急登录能力(需物理钥匙+PIN码双重验证)。

FAQs

Q1:员工因海外出差无法接收短信验证码,如何重置密码?

A1:需提前通过OA系统申请“国际漫游权限”,安全组将临时开启邮箱验证通道(需绑定企业域邮箱),并在回国后72小时内恢复短信验证机制。

Q2:开发环境与生产环境密码能否复用?

A2:严格禁止,开发环境密码复杂度降为10位(含1种特殊符号),而生产环境需满足15位混合字符要求,两者通过跳板机实现

.png)