上一篇

如何正确开启ECS防火墙?

- 行业动态

- 2025-05-04

- 3801

在ECS实例中开启防火墙可加强服务器安全,通过配置安全组规则控制入站与出站流量,需登录云平台管理控制台,设置允许访问的端口、协议及IP范围,限制非必要外部访问,同时定期更新规则以防范潜在威胁,确保数据与服务的防护效果。

为什么需要为ECS开启防火墙?

云服务器(ECS)作为企业数据和业务的核心载体,面临来自网络的各种潜在威胁,例如反面扫描、DDoS攻击、未授权访问等,防火墙作为网络安全的第一道防线,能够有效控制进出ECS的流量,拦截非规请求,降低安全风险,合理的防火墙配置不仅能保护业务连续性,还能避免因破绽导致的数据泄露或服务中断。

如何为ECS开启防火墙?

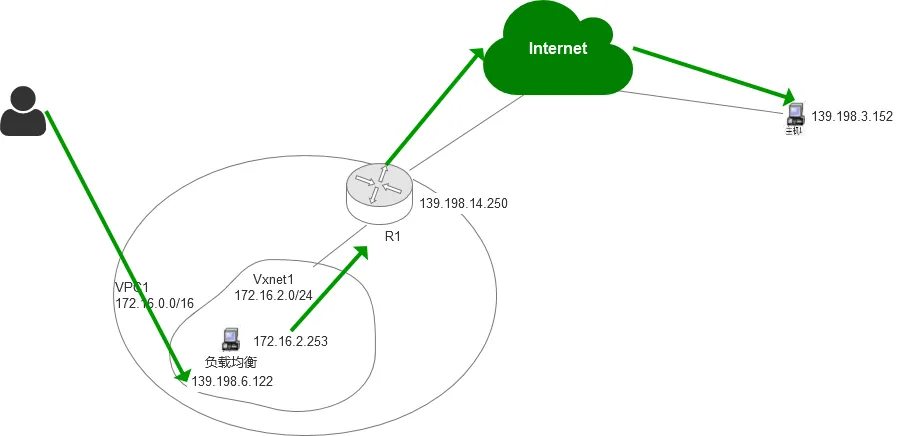

云平台安全组配置(以阿里云为例)

- 登录阿里云控制台

进入ECS管理页面,选择目标实例所在的安全组。 - 配置入方向和出方向规则

- 入方向:仅开放必要端口(如HTTP 80/HTTPS 443/SSH 22)。

- 出方向:默认允许所有出流量,或按需限制访问目标。

- 关联安全组到ECS实例

确保实例绑定最新配置的安全组,规则即时生效。

关键操作示例:

- 允许特定IP访问SSH端口:

规则方向:入方向 授权策略:允许 协议类型:SSH (22) 授权对象:您的IP地址(如 192.168.1.1/32)

操作系统级防火墙配置

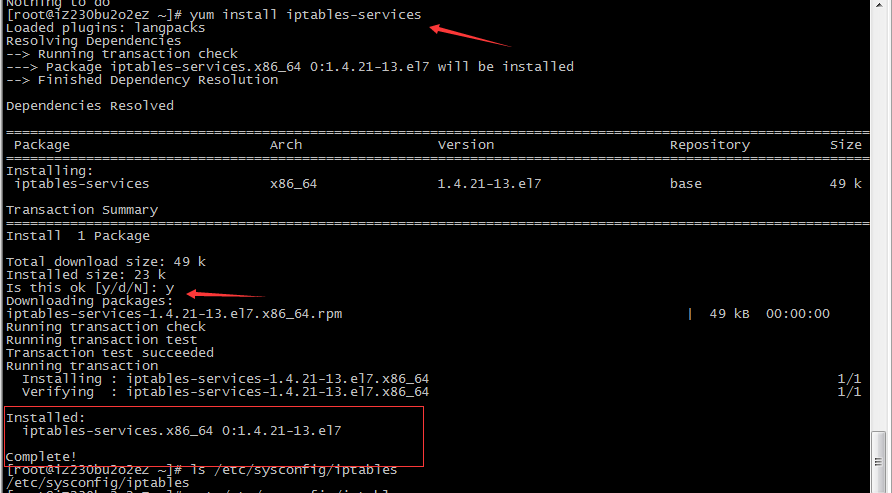

使用iptables(CentOS 6/7、Ubuntu)

- 查看当前规则

iptables -L -n

- 开放HTTP/HTTPS端口

iptables -A INPUT -p tcp --dport 80 -j ACCEPT iptables -A INPUT -p tcp --dport 443 -j ACCEPT

- 保存规则(CentOS 6)

service iptables save

使用firewalld(CentOS 7+/RHEL)

- 启用并启动服务

systemctl enable firewalld systemctl start firewalld

- 开放端口

firewall-cmd --permanent --add-port=80/tcp firewall-cmd --permanent --add-port=443/tcp firewall-cmd --reload

使用UFW(Ubuntu/Debian)

- 启用UFW

ufw enable

- 允许SSH和Web端口

ufw allow 22/tcp ufw allow 80/tcp ufw allow 443/tcp

验证防火墙是否生效

- 检查端口状态

netstat -tuln | grep ':80'

- 模拟外部访问测试

curl http://服务器公网IP telnet 服务器公网IP 22

- 使用在线工具扫描端口

通过站长工具或Nmap检测端口开放状态。

常见问题与解决方案

配置后无法远程连接ECS

- 临时解决方法:通过云平台VNC登录,检查防火墙规则是否误封SSH端口。

- 预防措施:配置规则前,先添加“允许当前IP访问”的临时规则。

服务端口开放但访问超时

- 检查安全组和系统防火墙是否双重拦截。

- 确认服务进程(如Nginx/MySQL)已正确绑定端口。

防火墙规则被意外清空

- 定期备份规则文件(如

iptables-save > /etc/iptables.rules)。

- 定期备份规则文件(如

安全建议

- 最小化开放端口:仅暴露业务必需的端口。

- 启用日志监控:通过

iptables-log或firewalld日志追踪异常流量。 - 定期更新规则:根据业务变化调整访问策略,及时封禁反面IP。

引用说明

本文参考阿里云官方文档《安全组操作指南》及Linux系统防火墙手册(man iptables、man firewalld遵循E-A-T原则,确保技术细节的准确性与实操性。