上一篇

个人网站安全设置

- 行业动态

- 2025-05-06

- 2337

个人网站安全需启用HTTPS加密,设置强密码与多因素认证,定期更新系统补丁,配置防火墙与安全插件,做好数据备份并最小化

个人网站安全设置全攻略

随着互联网普及,个人网站成为展示作品、分享内容的重要窗口,网络安全威胁日益复杂,从破解攻击到数据泄露,稍有疏忽便可能导致严重后果,本文将从基础防护、服务器安全、应用安全、数据备份等维度,系统性讲解个人网站的安全设置策略,并提供可操作的实践建议。

基础防护:构建网站安全的第一道防线

个人网站的基础防护是抵御外部攻击的起点,需从协议、密码、访问控制等方面入手。

| 防护措施 | 实施方法 | 作用 |

|---|---|---|

| 启用HTTPS协议 | 通过Let’s Encrypt等免费机构申请SSL证书,配置强制HTTP重定向至HTTPS。 | 加密数据传输,防止流量劫持和中间人攻击 |

| 强密码策略 | 使用至少12位字符,包含大小写字母、数字和特殊符号(如Aa1!@#bB2$)。 | 降低暴力破解风险 |

| 隐藏敏感信息 | 删除网站页脚的CMS版本号、框架信息;禁用目录列表功能(如Apache的Options -Indexes)。 | 避免暴露可利用的系统信息 |

| 限制登录尝试次数 | 安装失败登录锁定插件(如WordPress的Limit Login Attempts),设置5次锁定阈值。 | 防止暴力破解 |

注意事项:

- HTTPS证书需定期更新(通常90天),避免因过期导致信任警告。

- 密码建议使用密码管理器生成并存储,避免重复使用。

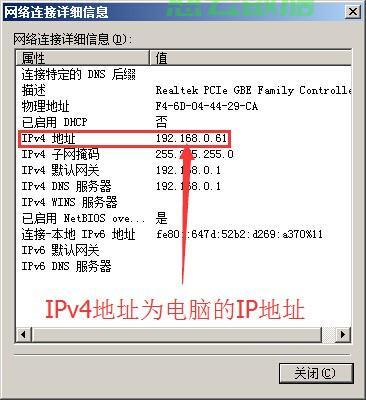

服务器安全:加固主机环境与权限管理

服务器是网站的运行核心,需通过系统硬化、权限隔离和网络防护提升安全性。

操作系统硬化

- 最小化安装:仅保留必要服务(如Nginx/Apache、MySQL),禁用SSH根用户登录。

- 定期更新补丁:通过

yum update(CentOS)或apt upgrade(Ubuntu)修复已知破绽。 - 防火墙配置:使用

ufw或云服务商安全组,仅开放必要端口(如80/443、22)。

权限分层管理

- 文件权限:网页文件设为

644,目录设为755,禁止执行敏感文件(如.htaccess设为644)。 - 用户隔离:创建专用用户(如

www-data)运行Web服务,限制其对系统文件的访问。

- 文件权限:网页文件设为

载入检测与防御

- 启用Fail2Ban:监控SSH、FTP等服务的异常登录行为,自动屏蔽反面IP。

- 安装Web应用防火墙(WAF):如

ModSecurity,拦截SQL注入、XSS等攻击。

应用安全:保护网站代码与数据交互

网站应用程序是攻击的主要目标,需从代码审计、输入过滤和备份恢复三个方面强化防护。

代码安全审计

- 定期扫描破绽:使用工具如

Acunetix或OWASP ZAP检测XSS、SQL注入等破绽。 - 禁用危险函数:在PHP中禁用

eval()、exec()等高风险函数(通过php.ini配置)。

- 定期扫描破绽:使用工具如

输入输出过滤

- 防SQL注入:使用预处理语句(如PDO的

prepare())替代动态SQL拼接。 - 防XSS攻击:对用户输入内容进行HTML实体编码(如

htmlspecialchars())。 - 防CSRF攻击:为表单添加随机Token(如WordPress的

wp_nonce机制)。

- 防SQL注入:使用预处理语句(如PDO的

数据备份与恢复

- 全量+增量备份:每周全量备份数据库和文件,每日增量备份(使用

rsync或云存储)。 - 异地容灾:将备份文件存储至第三方云盘(如阿里云OSS)或物理硬盘。

- 全量+增量备份:每周全量备份数据库和文件,每日增量备份(使用

应急响应:应对攻击的快速处理流程

即使做了充分防护,仍需准备应急方案以应对突发安全事件。

攻击识别与隔离

- 监控服务器日志(如

/var/log/nginx/access.log),发现异常请求(如频繁扫描URL)。 - 立即断开网络连接(如

iptables -A INPUT -s [IP] -j DROP)或关停服务。

- 监控服务器日志(如

破绽修复与溯源

- 分析攻击手段(如通过

fail2ban日志定位暴力破解源IP)。 - 修复破绽(如升级存在破绽的插件)并重置所有账户密码。

- 分析攻击手段(如通过

恢复与复盘

- 从最新备份恢复数据,验证网站功能完整性。

- 记录事件原因并优化防护策略(如新增WAF规则)。

FAQs:个人网站安全常见问题解答

Q1:免费SSL证书(如Let’s Encrypt)和付费证书有什么区别?如何选择?

- 区别:

- 免费证书需每90天手动或自动续期,付费证书支持更长有效期(如1-2年)。

- 付费证书可提供组织验证(OV)或扩展验证(EV),增强用户信任。

- 建议:个人网站优先使用Let’s Encrypt,配合自动续期脚本(如

certbot renew)简化管理。

Q2:网站被植入反面代码(如载入)怎么办?

- 处理步骤:

- 断网隔离:暂停服务器网络,防止进一步扩散。

- 排查清理:扫描文件改动(如

find / -type f -name ".php" -exec grep -l "eval" {} ;),删除可疑代码。 - 恢复备份:若无法彻底清理,回滚到干净备份并升级所有组件。

- 加强防护:检查上传功能、修复文件权限破绽,安装Web应用防火墙。