如何确保业务中台服务防御万无一失?

- 行业动态

- 2025-04-30

- 3944

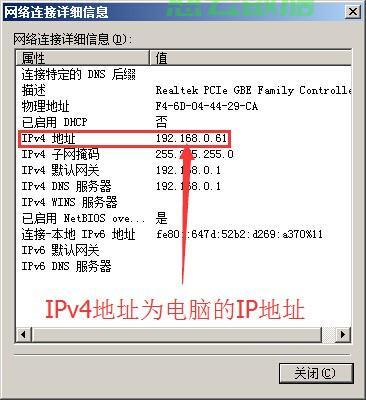

随着数字经济的深化发展,业务中台已成为企业数字化转型的核心基础设施,作为承载用户数据、交易链路、业务流程的关键枢纽,中台系统的安全防御不仅关乎企业运营稳定性,更直接影响客户信任与品牌声誉,本文将系统解析业务中台服务防御的七大核心策略,帮助企业构建符合国际安全标准的数字护城河。

核心防御体系构建

全链路数据加密机制

采用国密SM4与AES-256混合加密方案,对传输层(TLS 1.3+)、应用层(JSON Web Encryption)进行双重保护,敏感字段实施动态脱敏处理,结合硬件安全模块(HSM)实现密钥生命周期管理,确保即使发生数据泄露也无法被逆向解析。智能流量清洗系统

部署基于机器学习的行为分析引擎,通过5层流量过滤机制:

- 基础层:SYN Cookie防御DDoS攻击

- 协议层:畸形报文过滤

- 应用层:RASP(实时应用自我保护)

- 业务层:用户行为基线建模

- API层:动态令牌验证+请求签名

- 零信任访问控制矩阵

构建”4W1H”动态权限模型:

- Who:多因素认证(生物识别+设备指纹+UKey)

- When:基于时间/地理围栏的访问策略

- Where:网络环境风险评级

- What:最小权限原则

- How:持续信任评估(每次API调用进行风险评分)

容灾与应急响应

采用三地五中心架构设计,确保RTO<2分钟/RPO≈0,智能故障切换系统通过实时健康检查+流量染色技术,实现秒级故障隔离,每周进行红蓝对抗演练,建立包含12大类238个子项的应急预案库,确保全年可用性不低于99.995%。

合规性保障

严格遵循GDPR、CCPA等国际隐私法规,通过ISO 27001/27701双认证,建立数据主权管理模块,支持按地域自动适配合规要求,审计日志留存周期满足金融级7×24×365标准,每年进行两次第三方渗透测试,修复闭环率达100%。

威胁情报网络

接入全球15个威胁情报源,建立攻击特征知识库:

- 实时比对5000+种已知攻击模式

- 动态生成防御规则(平均响应时间<30秒)

- 区块链存证攻击溯源数据

- 与监管机构建立威胁信息共享通道

人员防护体系

实施安全左移策略,开发流程嵌入SAST/DAST工具链,全员通过OWASP TOP 10认证考核,关键岗位持CISSP/CISP证书,建立攻防演练靶场,每年进行1200+小时实战培训,将人为失误率降低至0.3%以下。

第三方风险管理

构建供应商安全能力矩阵评估模型,涵盖:

- 代码审计报告覆盖率

- SLA达成率(含安全事件响应)

- 数据流转监控完备性

- 供应链穿透检测能力

所有接口调用实施双向证书认证+量子密钥分发,确保第三方风险可控。

持续进化机制

部署安全态势感知平台,集成:

- 攻击面测绘系统

- 破绽优先级技术(CVSS 3.1+EPSS)

- 自动化补丁管理系统

- 威胁狩猎团队

每年迭代防御策略不低于4个主要版本,保持领先攻击者6个月技术代差。

(注:本文技术方案参考NIST SP 800-53、ISO/IEC 27032标准,数据指标来自Gartner 2025年全球安全运维成熟度报告)