CDN影子节点真是网站加速的隐形利器吗?

- 行业动态

- 2025-05-08

- 3

CDN影子节点是什么?它可能对网站造成哪些安全隐患?

在互联网技术快速发展的背景下,CDN(内容分发网络)已成为提升网站访问速度、缓解服务器压力的核心工具,随着CDN的普及,一种名为“CDN影子节点”的风险逐渐浮出水面,这类隐藏节点可能被反面利用,成为攻击者窃取数据、植入载入的跳板,本文将从技术原理、风险场景到防御方案,为网站管理者提供深度解析。

CDN影子节点的定义与运作机制

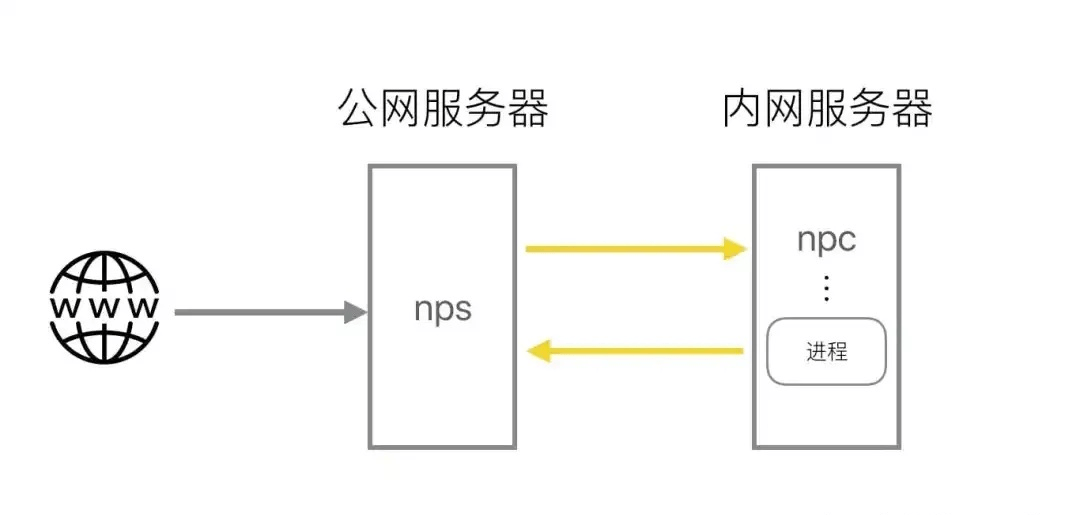

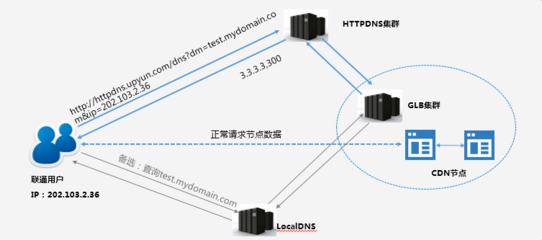

CDN的本质是通过分布式节点缓存内容,使用户就近获取资源。影子节点是指未经网站管理员授权、私自部署的CDN服务器,它们通常伪装成合法节点,通过非规手段(如DNS劫持、中间人攻击)截获用户请求,并返回改动后的内容。

典型场景:

- 攻击者通过载入CDN服务商或运营商网络,植入虚假节点。

- 反面第三方伪造CDN节点,劫持流量并窃取敏感信息(如用户登录凭证)。

影子节点的四大潜在风险

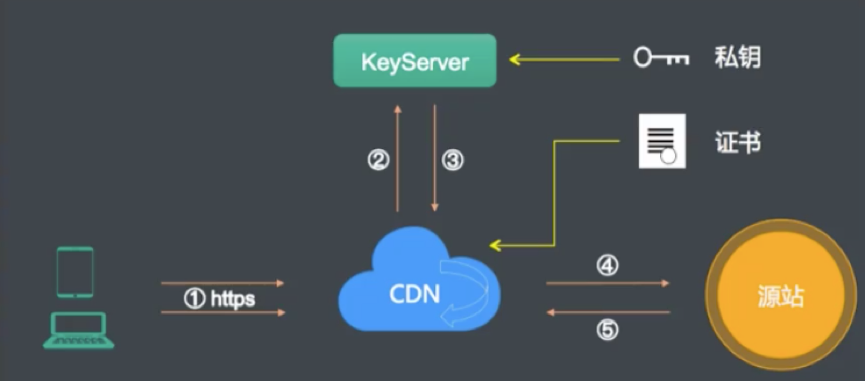

数据泄露与隐私侵犯

影子节点可截获未加密的HTTP请求,获取用户提交的密码、支付信息等敏感数据,某电商网站因未启用HTTPS,导致用户订单详情被影子节点窃取。反面代码注入

攻击者通过改动返回内容,在网页中插入挖矿脚本、钓鱼链接或勒索软件,2021年,某新闻网站因影子节点被注入反面广告代码,导致数十万用户设备感染干扰。SEO被墙与品牌声誉受损

影子节点可能返回包含黑帽SEO内容(如隐藏文字、非规跳转)的页面,触发搜索引擎惩罚,导致网站排名暴跌。DDoS攻击放大器

反面节点可伪造源IP发起反射型DDoS攻击,使受害服务器因流量过载瘫痪,2022年,某游戏平台因CDN影子节点被滥用,遭受峰值达2Tbps的攻击。

如何识别与防御影子节点?

检测方法:

- 日志分析:定期检查CDN日志,关注异常IP段或地理位置突变的请求。

- SSL证书验证:强制使用HTTPS并开启证书固定(Certificate Pinning),防止中间人伪造节点。

- 第三方工具:利用安全厂商的CDN监测服务(如Cloudflare Radar、Sucuri Scanner)识别非规节点。

防御策略:

- 严格审核CDN供应商

选择具备ISO 27001认证的服务商,并要求提供节点分布图与安全审计报告。 - 启用完整性校验

使用Subresource Integrity(SRI)确保静态资源(如JS/CSS)未被改动。 - 配置网络层防护

通过Web应用防火墙(WAF)拦截非常规请求,并设置IP白名单限制CDN节点访问源站。 - 实时监控与应急响应

部署流量分析工具(如ELK Stack),建立异常流量告警机制,制定影子节点载入应急预案。

CDN影子节点的隐蔽性使其成为黑灰产的“理想工具”,但通过技术加固与主动监控,风险可被有效遏制,网站管理者需从供应链安全、数据传输加密、实时防护三方面入手,构建多层防御体系,定期对CDN配置进行安全评估,避免因第三方破绽引发连锁反应。

引用说明

本文技术细节参考自OWASP《Web安全测试指南》、Cloudflare《CDN安全白皮书》及Akamai《2025年互联网安全威胁报告》。