上一篇

https导出证书

- 行业动态

- 2025-04-29

- 4594

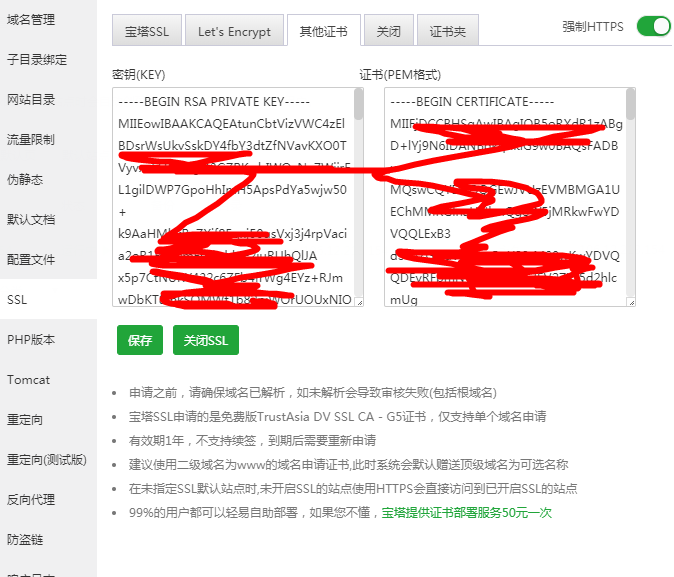

https证书导出需用服务器工具或控制面板生成PEM/PFX文件,含私钥及证书链,注意备份并保障密钥安全

HTTPS导出证书的详细步骤与注意事项

导出证书的常见场景

- 证书备份:防止证书丢失或损坏后无法恢复。

- 服务器迁移:将证书从旧服务器迁移到新服务器。

- 证书分析:检查证书内容、有效期或密钥参数。

- 格式转换:将证书从一种格式(如PEM)转换为另一种(如PFX)。

导出证书的通用方法

以下是不同服务器环境和工具的导出方式:

| 服务器类型 | 导出命令/路径 | 说明 |

|---|---|---|

| Apache | cat /etc/ssl/certs/your_domain.crt > exported_cert.pemcat /etc/ssl/private/your_domain.key > private_key.pem | 分别导出证书文件和私钥(需合并为PFX时需同时操作) |

| Nginx | cat /etc/nginx/ssl/your_domain.crt > exported_cert.pemcat /etc/nginx/ssl/your_domain.key > private_key.pem | 同上,路径可能因系统不同而异 |

| IIS | 通过MMC导出: 打开“证书管理器” 找到对应站点的证书 右键导出为 .pfx文件 | IIS通常直接导出PFX格式,包含证书和私钥 |

| OpenSSL工具 | openssl x509 -in your_domain.crt -out exported_cert.pemopenssl rsa -in your_domain.key -out private_key.pem | 适用于任意格式的证书和私钥文件 |

导出包含私钥的PFX文件(可选)

若需将证书和私钥合并为.pfx文件(如用于Windows或部分平台):

openssl pkcs12 -export -in your_domain.crt -inkey your_domain.key -out certificate.pfx -name "your_domain" -CAfile chain.pem

- 参数说明:

-CAfile:指定中间证书链文件(如有)。-passout:设置PFX文件的密码(建议启用)。

导出后的关键检查项

| 检查项 | 操作方法 |

|---|---|

| 证书完整性 | 使用openssl x509 -noout -text -in exported_cert.pem查看证书详细信息 |

| 私钥匹配性 | 执行openssl rsa -in private_key.pem -check验证私钥是否有效 |

| 证书链是否完整 | 确认导出的证书是否包含中间证书(可通过-CAfile参数追加) |

| 格式兼容性 | PFX文件需在目标平台(如Windows)测试导入,PEM文件需确认开头和结尾标记正确 |

注意事项

- 私钥安全:导出私钥(

.key)后需严格限制文件权限,避免泄露。 - 密码保护:若导出PFX文件,必须设置强密码并妥善保管。

- 备份频率:建议在证书更新前备份,并定期检查备份文件的有效性。

- 格式区分:PEM格式通常用于Linux服务器,PFX格式用于Windows或不支持拆分的文件系统。

相关问题与解答

问题1:如何将导出的证书导入到新服务器?

解答:

- Linux服务器(如Nginx/Apache):

- 将

.crt和.key文件上传到/etc/ssl或对应目录。 - 修改配置文件指向新证书路径。

- 重启服务(如

systemctl restart nginx)。

- 将

- Windows服务器(IIS):

- 双击

.pfx文件并输入密码。 - 将证书绑定到对应站点的443端口。

- 双击

问题2:如何检查导出的证书是否即将过期?

解答:

使用以下命令查看证书有效期:

openssl x509 -enddate -noout -in exported_cert.pem

输出示例:

notAfter:Jun 1 12:00:00 2024 GMT若剩余时间不足30天,需联系CA机构续订