上一篇

https验证ssl证书

- 行业动态

- 2025-04-30

- 3278

HTTPS通过验证SSL证书建立安全连接,证书由CA机构签发,验证包括检查有效期、域名匹配及证书链完整性,确保加密通信

HTTPS验证SSL证书的详细流程与方法

SSL证书验证的核心目标

验证SSL证书的目的是确认网站身份真实性、证书有效性以及通信安全性,主要检查以下方面:

- 证书颁发机构(CA)合法性:是否由受信任的CA签发(如Let’s Encrypt、DigiCert)。

- 证书有效期:是否在有效期内(通常1年或2年)。

- 域名匹配:证书中的域名是否与访问的域名一致。

- 证书链完整性:中间证书和根证书是否正确安装。

- 加密算法强度:是否使用安全的协议(如TLS 1.2+)和加密套件。

验证SSL证书的步骤

通过浏览器检查

查看证书详情:

- 点击浏览器地址栏的锁形图标(或提示“安全”/“不安全”)。

- 进入“证书”或“连接信息”页面,查看以下信息:

- 颁发者:是否为可信CA(如

DigiCert Inc、Let's Encrypt)。 - 有效期:起始日期和截止日期。

- 使用者:证书绑定的域名(如

example.com或.example.com)。 - 证书链:是否包含中间证书。

- 颁发者:是否为可信CA(如

示例(Chrome浏览器):

(假设图片链接)

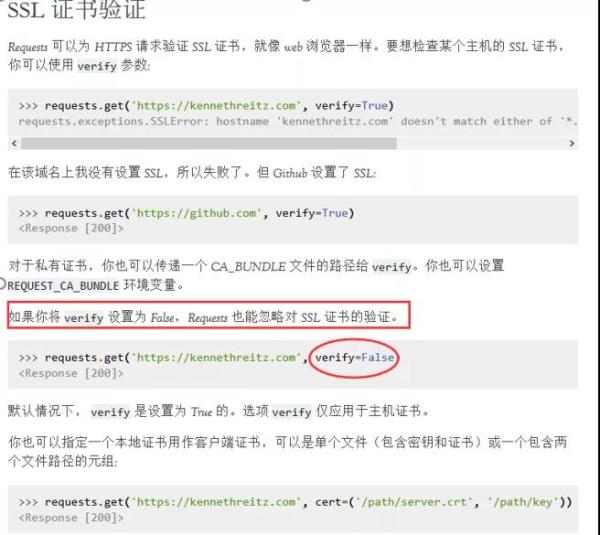

使用命令行工具验证

OpenSSL命令:

openssl s_client -connect example.com:443 -servername example.com

- 关键输出项:

Verify return code: 0 (ok):表示验证通过。CN=example.com:证书中的通用名(Common Name)。Not Before和Not After:有效期。

- 关键输出项:

示例输出截取:

Certificate chain 0 s:CN = example.com i:C = US, O = Let's Encrypt, CN = R3 1 s:C = US, O = Let's Encrypt, CN = R3 i:C = US, O = Internet Security Research Group, CN = ISRG Root X1

在线工具验证

- SSL Labs(https://www.ssllabs.com/ssltest/):

- 输入域名,生成详细报告,包括:

- 协议支持(TLS版本)、加密套件强度。

- 证书链完整性、OCSP Stapling配置。

- 安全评分(A+到F)。

- 输入域名,生成详细报告,包括:

常见问题与解决方法

| 问题现象 | 可能原因 | 解决方法 |

|---|---|---|

| 浏览器提示“证书无效” | 证书已过期或未生效 | 检查证书有效期,重新申请或等待生效时间 |

| 域名不匹配(如CN为旧域名) | 证书未覆盖当前域名 | 申请新证书,或使用通配符证书(如.example.com)覆盖子域名 |

| 不受信任的颁发机构 | 自签名证书或未安装根证书 | 使用受信任的CA签发证书,或手动导入根证书到客户端设备 |

证书链与中间证书配置

- 问题:浏览器提示“未知颁发机构”。

- 原因:中间证书或根证书未正确配置。

- 解决方法:

- 从CA官网下载完整证书链(如

chain.pem)。 - 在服务器配置文件中合并证书:

# Nginx示例 server { listen 443 ssl; ssl_certificate /path/to/your_domain.crt; ssl_certificate_key /path/to/your_domain.key; ssl_certificate_chain /path/to/chain.pem; # 中间证书 ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers HIGH:!aNULL:!MD5; }

- 从CA官网下载完整证书链(如

相关问题与解答

问题1:SSL证书到期如何续订?

解答:

- 自动续订:使用Certbot等工具设置定时任务(如

cron),自动更新Let’s Encrypt证书。 - 手动续订:

- 重新申请证书,替换旧证书文件。

- 确保服务器配置指向新证书路径。

- 清理旧证书文件(可选)。

问题2:自签名证书与CA签发证书有什么区别?

解答:

| 对比项 | 自签名证书 | CA签发证书 |

|——————–|—————————————–|———————————————|

| 信任基础 | 需手动导入到客户端/设备 | 浏览器及系统默认信任CA |

| 适用场景 | 内部测试、开发环境 | 公开网站、生产环境 |

| 安全性 | 仅验证服务器身份,无第三方背书 | 第三方CA验证域名所有权,安全性更高 |

| 浏览器提示 | 通常显示“不安全”或需手动信任 | 直接显示“安全” |