上一篇

html之间传值修改数据库

- 行业动态

- 2025-05-06

- 3840

通过HTML表单提交数据至后端(如PHP/Node.js),后端解析参数后连接数据库(MySQL/MongoDB),执行UPDATE/INSERT语句实现数据修改,需

HTML传值与数据库修改流程

前端表单数据获取

HTML通过<form>标签收集用户输入,使用method属性定义传输方式(GET/POST),action属性指定后端处理脚本路径。

| 标签属性 | 作用 | 示例 |

|---|---|---|

method="post" | 以POST方式提交(推荐) | <form method="post" action="/update.php"> |

input name | 定义后端接收的字段标识符 | <input name="username" /> |

submit按钮 | 触发表单提交事件 | <button type="submit">提交</button> |

后端接收与处理

后端语言(如PHP/Python/Node.js)通过超级全局变量获取数据:

| 语言 | 获取方式 | 示例(PHP) |

|---|---|---|

| PHP | $_POST数组 | $name = $_POST['username']; |

| Python | request.form字典 | name = request.form['username'] |

| Node.js | req.body对象 | const name = req.body.username |

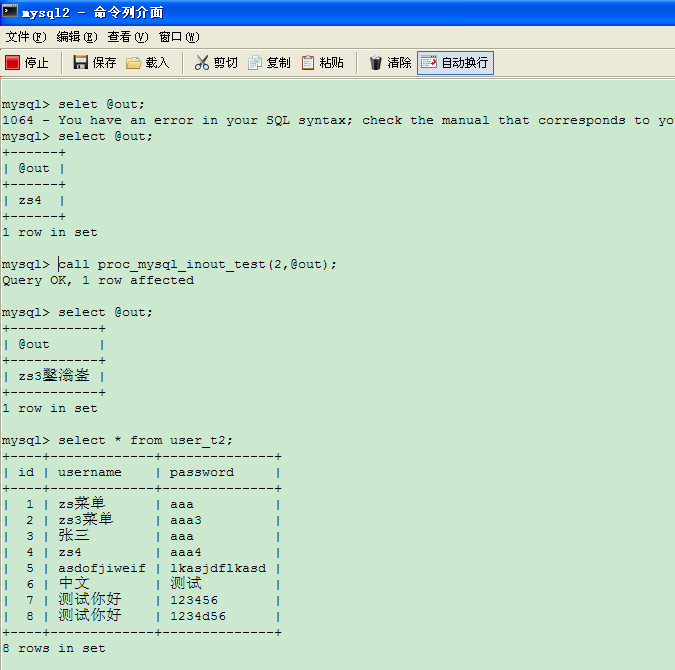

数据库操作

建立数据库连接后执行SQL语句,推荐使用预处理语句防止SQL注入:

UPDATE users SET password = ? WHERE id = ?

| 操作环节 | 关键步骤 | 安全措施 |

|---|---|---|

| 连接数据库 | 使用PDO/MySQLi/ORM框架 | 禁用root权限,设置单独用户 |

| 构造SQL | 占位符替代直接拼接 | 参数化查询 |

| 执行语句 | 绑定参数后执行 | 校验数据类型 |

结果反馈

后端处理完成后返回响应:

- 设置HTTP状态码(200/400/500)

- 可选JSON响应(适合AJAX请求)

- 重定向或渲染结果页面

安全注意事项

| 风险类型 | 防护措施 |

|---|---|

| SQL注入 | 使用预处理语句,参数化查询,限制数据库用户权限 |

| XSS攻击 | 进行HTML实体编码,验证输入格式 |

| CSRF攻击 | 使用token验证请求来源,设置SameSite Cookie属性 |

相关问题与解答

Q1:如何实现无刷新的数据库更新?

A1:使用AJAX技术异步提交表单:

- 前端监听表单提交事件,通过XMLHttpRequest发送数据

- 后端返回JSON格式处理结果

- 前端根据返回状态更新页面元素

示例(jQuery):$('#form').on('submit', function(e){ e.preventDefault(); $.post('/update.php', $(this).serialize(), function(response){ $('#result').text(response.message); }); });

Q2:如何验证用户输入的合法性?

A2:采用三级验证机制:

- 前端验证:使用HTML5验证(

required/pattern)和JS正则校验 - 后端验证:服务器端检查数据格式/长度/范围

- 数据库约束:设置字段NOT NULL、唯一索引等

示例(Python Flask):if not re.match(r'^[A-Za-z]+$', username): return "Invalid username format", 400