上一篇

https无证书

- 行业动态

- 2025-04-27

- 4149

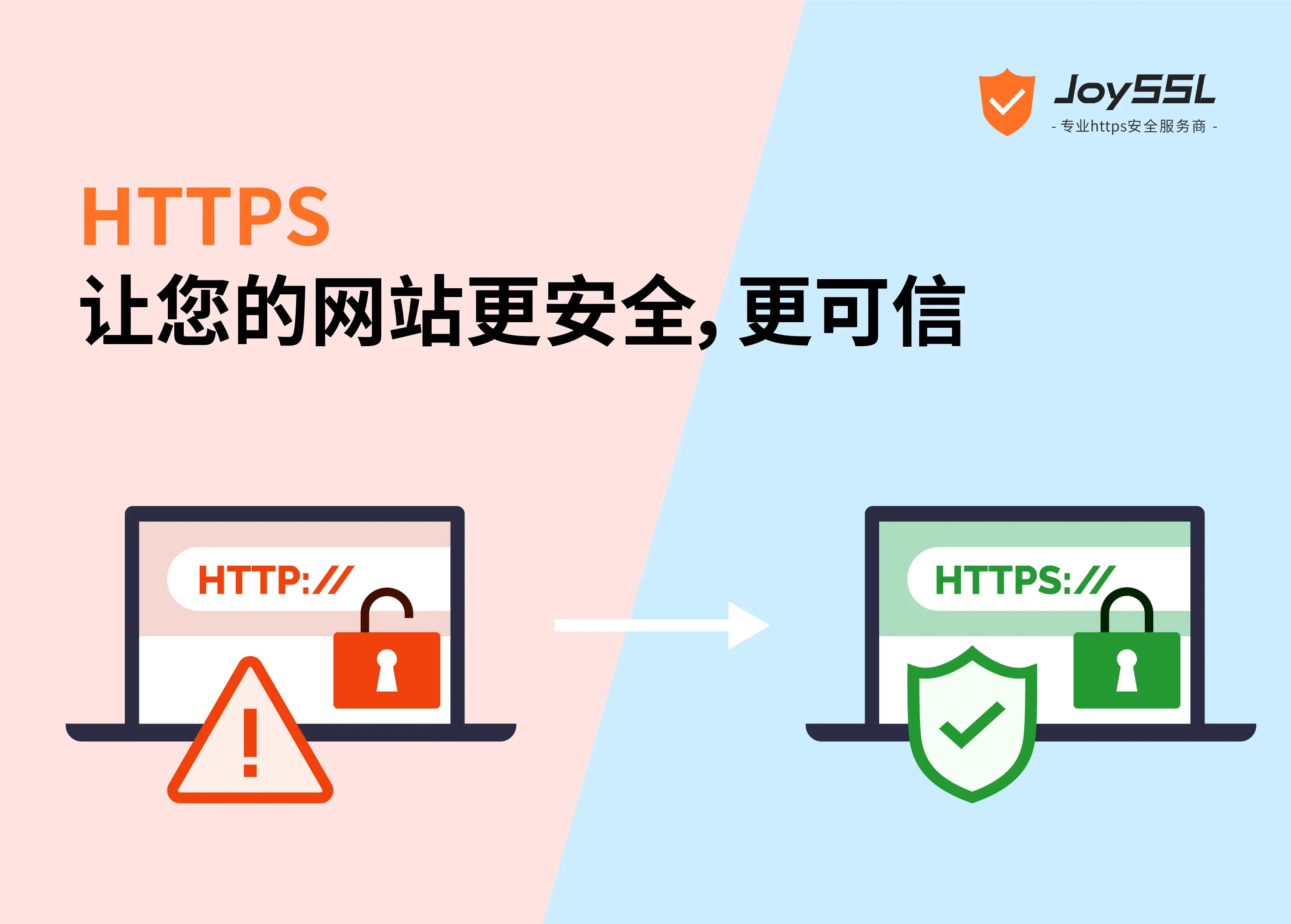

HTTPS依赖SSL/TLS证书验证服务器身份,无证书将导致浏览器安全警告、无法建立加密连接,存在中间人攻击风险,需部署受信任的CA签发证书,或手动信任自签名证书,否则应暂停HTTPS访问以保障

HTTPS无证书的含义与影响

HTTPS(Hypertext Transfer Protocol Secure)是一种通过加密技术保障数据传输安全的协议,其核心依赖SSL/TLS证书实现身份验证和数据加密,若网站标注为“HTTPS”但无有效证书,通常表现为以下情况:

- 未安装证书:服务器未部署任何SSL/TLS证书。

- 证书过期或无效:已安装的证书超出有效期或被吊销。

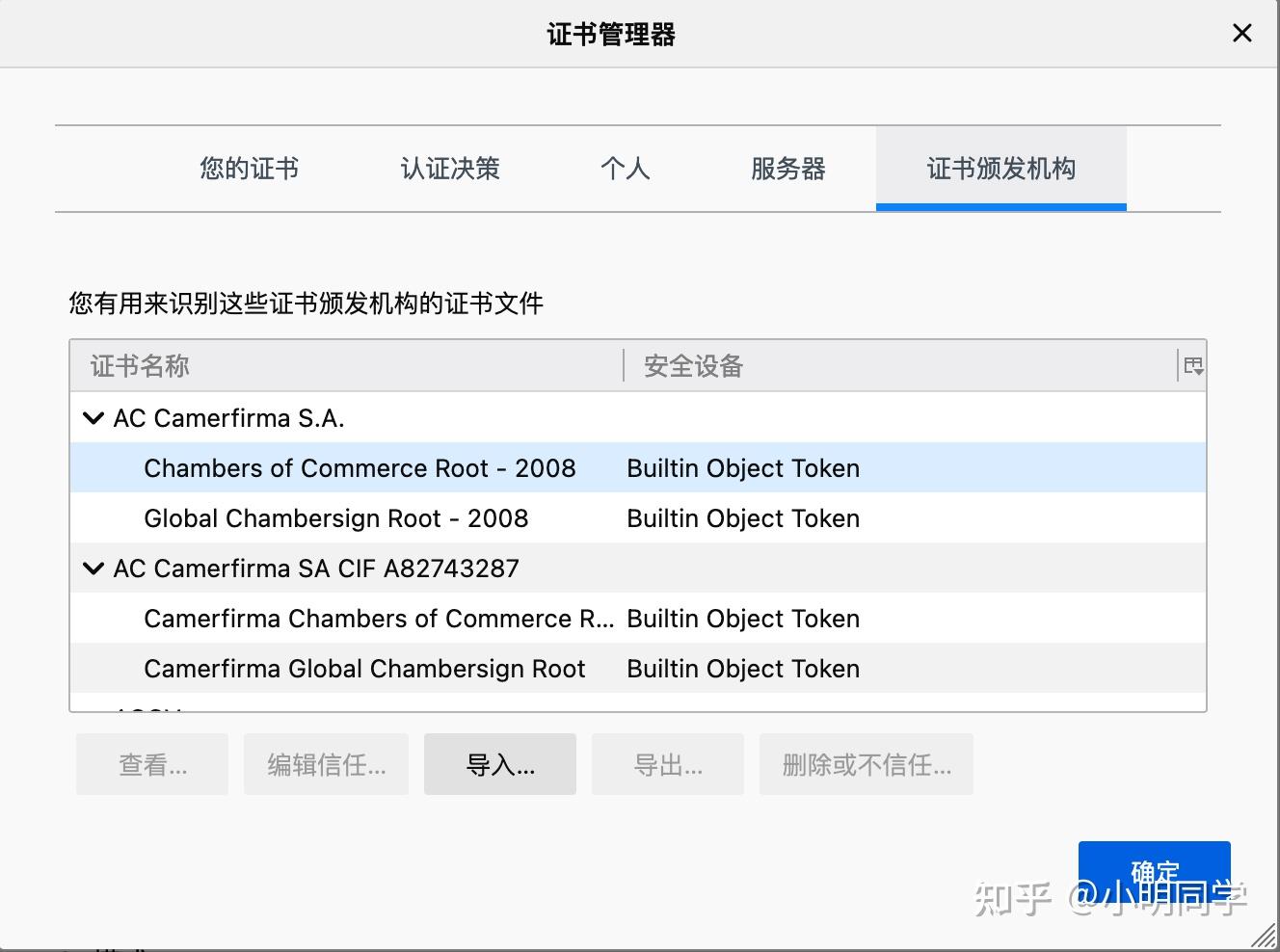

- 自签名证书:使用非受信任的机构签发的证书(浏览器默认拦截)。

- 配置错误:证书文件损坏、密钥不匹配或协议版本不兼容。

常见问题与解决方案

| 问题现象 | 可能原因 | 解决方案 |

|---|---|---|

| 浏览器提示“不安全” | 未安装证书或证书无效 | 申请正规CA机构颁发的证书并正确配置。 |

| 页面加载失败或部分资源报错 | 证书不匹配域名或中间件拦截 | 检查证书绑定的域名是否与访问地址一致,修复Web服务器配置。 |

| 移动端/客户端无法连接 | 证书未支持特定算法或协议版本 | 升级证书为现代加密标准(如RSA-2048+ECDSA),启用TLS 1.2+。 |

如何检查HTTPS证书状态?

- 浏览器地址栏:点击锁形图标,查看证书颁发者、有效期及域名匹配情况。

- 在线工具检测:使用SSL Labs输入域名,生成安全评级报告。

- 命令行工具:

openssl s_client -connect example.com:443:查看证书详细信息。echo | openssl s_client -servername example.com -connect example.com:443:检测SNI支持情况。

无证书的风险

| 风险类型 | 具体影响 |

|---|---|

| 数据泄露 | (如账号、密码)可被中间人窃取。 |

| 身份伪造 | 攻击者可伪装成合法网站,诱导用户输入敏感信息。 |

| 流量劫持 | 第三方改动网页内容或植入反面代码。 |

预防与优化建议

- 自动续期:使用Let’s Encrypt等免费CA,配合Certbot工具实现证书自动更新。

- 监控告警:通过Prometheus+Grafana监控证书剩余天数,提前预警。

- HSTS预加载:配置

Strict-Transport-Security头部,强制浏览器仅使用HTTPS访问。 - 兼容性测试:在主流浏览器(Chrome、Firefox、Safari)及移动设备上验证证书有效性。

相关问题与解答

问题1:HTTP和HTTPS的核心区别是什么?

解答:

- HTTP:明文传输,数据可被窃听或改动,适合内部网络或低安全需求场景。

- HTTPS:通过SSL/TLS加密通信,验证服务器身份,防止数据泄露和劫持,适用于公开网络。

问题2:自签名证书能否用于生产环境?

解答:

- 不建议:自签名证书未被浏览器或操作系统信任,用户需手动信任,体验差且易被仿冒。

- 适用场景:仅推荐用于内部测试、开发环境或特定信任链场景(如