GET方式提交数据真的安全吗?

- 行业动态

- 2025-04-25

- 4053

什么是GET方式提交数据?

在网页开发与数据交互中,GET是最常见的HTTP请求方法之一,它通过URL(统一资源定位符)向服务器请求数据或提交参数,当你在搜索引擎中输入关键词并点击搜索时,浏览器会通过GET方法将关键词附加到URL中发送给服务器,服务器返回对应的搜索结果。

GET方法的核心特点

参数可见性

GET请求的参数会直接暴露在URL中,https://example.com/search?keyword=数据&page=1keyword=数据和page=1是传递给服务器的参数,用户和浏览器均可直接查看。数据长度限制

由于URL长度受浏览器和服务器的限制(通常不超过2048个字符),GET方法适合传输少量数据,如搜索条件、分页参数等。可缓存性

GET请求的结果默认会被浏览器缓存,用户重复访问同一URL时可直接从缓存加载,提升页面加载速度。

幂等性与安全性

GET被定义为“安全方法”,即它仅用于获取数据,不会修改服务器资源,多次执行同一GET请求的结果一致,称为“幂等性”。

GET方法的应用场景

- 搜索功能

用户输入的关键词通过URL参数传递,便于分享或保存搜索链接。 - 分页与筛选

例如电商网站的商品列表分页:?page=2&category=electronics。 - 资源标识

通过URL中的参数标识特定资源,如/user?id=123获取用户信息。

GET方法的安全性注意事项

敏感信息泄露风险

GET参数会保存在浏览器历史、服务器日志及Referer头中,若传输密码、Token等敏感数据,可能被第三方窃取。务必使用POST方法传输敏感内容。跨站脚本攻击(XSS)

若URL参数未经过滤直接输出到页面,可能引发XSS破绽,需对用户输入进行编码(如HTML编码或URL编码)。CSRF攻击防范

GET请求若用于执行敏感操作(如删除数据),易被反面网站利用发起跨站请求伪造(CSRF),涉及数据修改的操作应使用POST或其他方法,并配合CSRF Token验证。

GET请求的最佳实践

- 参数命名规范

使用简洁明确的参数名,例如?sort=price_asc而非?s=1。 - 限制参数长度

避免因URL过长导致请求被截断,必要时改用POST方法。 - 编码处理

对特殊字符(如空格、&、)使用URL编码(如空格转为%20),防止解析错误。 - 缓存优化

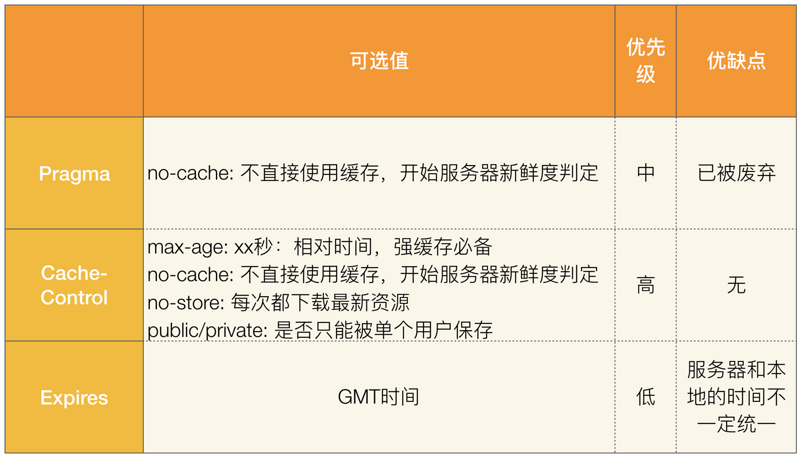

通过设置HTTP头部(如Cache-Control)控制缓存策略,平衡性能与数据实时性。

GET与POST的区别

| 特性 | GET | POST |

|---|---|---|

| 数据位置 | URL中 | 请求体中 |

| 数据可见性 | 公开 | 不可见(需开发者工具查看) |

| 长度限制 | 有(约2KB) | 无限制(取决于服务器配置) |

| 缓存 | 默认缓存 | 通常不缓存 |

| 安全性 | 不适合敏感信息 | 相对更安全 |

| 用途 | 获取数据(查询、过滤等) | 提交数据(登录、支付等) |

GET方法是互联网数据交互的基础技术,适用于非敏感、可公开访问的数据请求,开发者需充分理解其特性,避免误用导致安全风险,在涉及用户隐私或资源修改的场景中,应选择更安全的HTTP方法(如POST)并结合HTTPS加密传输。

引用说明

本文参考以下权威资料:

- HTTP/1.1协议标准(RFC 7231)

- OWASP安全编码指南

- MDN Web文档(Mozilla Developer Network)

- Google搜索中心关于URL参数的最佳实践

欢迎在评论区留言探讨技术细节或实践经验!