如何制定高效安全的Git服务器版本更新规范?

- 行业动态

- 2025-04-25

- 4417

Git服务器版本更新应遵循标准化流程:更新前需在测试环境验证兼容性,使用语义化版本号管理;执行更新时遵循审批流程,通过自动化脚本部署并记录完整操作日志;生产环境更新需错开业务高峰,保留回滚机制和备份快照,更新后持续监控系统状态,确保服务稳定性和数据完整性。

Git服务器版本更新规范

为确保团队协作高效、代码管理安全可靠,制定一套标准化的Git服务器版本更新规范至关重要,以下从流程、技术、协作三个维度,详细说明规范要求及实施方法。

更新前的核心准备

环境隔离

- 搭建预发布环境,与生产环境保持硬件、网络、依赖项完全一致。

- 使用容器化技术(如Docker)快速克隆环境,避免因配置差异导致更新失败。

依赖项检查

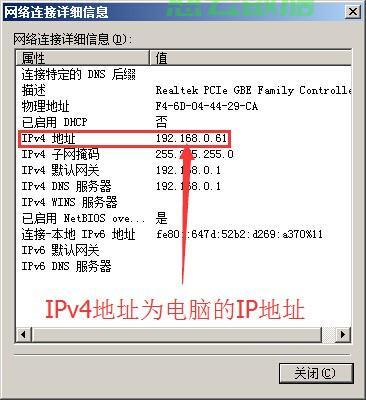

# 检查Git版本与系统组件的兼容性 git --version openssl version ssh -V

通过自动化脚本验证SSH协议、证书有效期、存储空间等基础条件。

数据保护

- 执行全量备份:

git bundle create repo.bundle --all - 启用实时日志监控:

tail -f /var/log/git-server.log

- 执行全量备份:

版本规范制定原则

语义化版本(SemVer)

| 版本号类型 | 格式示例 | 变更级别 |

|————|———-|———-|

| 重大更新 | 2.0.0 | 不兼容API变更 |

| 功能扩展 | 1.8.0 | 向下兼容新特性 |

| 补丁更新 | 1.7.3 | 问题修复 |

分支策略

- 长期分支:

main(生产)、dev(集成测试) - 临时分支:

feature/login(功能开发)、hotfix/ssl-patch(紧急修复) - 采用分支保护规则,禁止直接向

main分支推送代码。

- 长期分支:

标准化更新流程

灰度发布机制

- 首批更新10%的节点,监控24小时无异常后全量部署

- 回退触发器设置:

# CI/CD 配置示例 rollback: conditions: - error_rate > 5% - latency_ms > 2000

代码审查要求

必须包含2名核心成员的

LGTM(Looks Good To Me)确认提交信息格式:

[类型] 简要描述(50字符内) - 变更原因说明 - 影响范围分析 - 关联需求ID:REQ-1234

安全与合规要求

权限控制矩阵

| 角色 | 分支权限 | 操作范围 |

|—————|—————-|———————–|

| 开发者 | feature/ | 创建/合并请求 |

| 架构师 | release/ | 版本标签管理 |

| 运维工程师 | hotfix/* | 紧急补丁部署 |破绽响应机制

- 高危破绽(CVSS≥7.0)需在24小时内发布补丁

- 建立CVE破绽跟踪表,包含:

- 影响版本范围

- 临时缓解措施

- 根治方案ETA

更新后验证体系

自动化测试套件

# 执行冒烟测试 pytest tests/smoke_test.py --env=staging # 性能基准测试 gatling.sh -s GitPushSimulation

关键指标监控

| 监控项 | 阈值 | 告警渠道 |

|—————-|—————|—————-|

| 仓库同步延迟 | >300ms | 企业微信+邮件 |

| 鉴权失败率 | >1% | 短信+PagerDuty |

| 存储增长率 | >5%/天 | 可视化大盘 |

文档与知识沉淀

版本更新档案

- 维护

CHANGELOG.md,记录:- 功能新增/废弃时间线

- 重大故障处理案例

- 性能优化对比数据

- 维护

操作手册维护

- 使用Ansible Playbook记录操作步骤

- 录制关键操作视频(如证书轮换)

协作规范

沟通节点

- 更新前72小时发送变更通告(含影响范围/预计时长)

- 建立#git-update频道实时同步进度

复盘机制

- 使用5Whys分析法追溯问题根源

- 将经验转化为自动化检查项

引用说明

[1] 语义化版本 2.0.0规范 (https://semver.org)

[2] Git官方维护指南 (https://git-scm.com/doc)

[3] NIST网络安全框架 (SP 800-184)

[4] 持续交付原则 (Jez Humble, 2010)