从缺医少药到智慧医疗

- 行业动态

- 2025-04-08

- 3143

医疗行业的变革与发展

在过去的几十年里,医疗行业经历了翻天覆地的变化,从缺医少药的困境到如今的智慧医疗,这一转变不仅提高了医疗服务的质量和效率,还为患者带来了更好的就医体验,本文将详细探讨这一变革过程中的关键因素和成果。

1、医疗资源的改善

在过去,医疗资源匮乏是许多地区面临的一大难题,为了解决这一问题,政府和社会各界投入了大量资金和精力,以提高医疗服务水平,这些努力包括建设更多的医院、诊所和社区卫生服务中心,以及培养更多的医生和护士,政府还通过实施一系列政策,如医疗保险制度,来降低患者的医疗费用负担。

2、医疗技术的进步

随着科技的发展,医疗技术也取得了显著的进步,这些进步包括新型药物的研发、先进的诊断设备和治疗方法的出现,以及基因编辑等前沿技术的突破,这些技术的应用大大提高了疾病的诊断和治疗水平,使得许多曾经难以治愈的疾病变得可治,医疗技术的进步也为个性化医疗提供了可能,使得医生能够根据患者的具体情况制定更为精准的治疗方案。

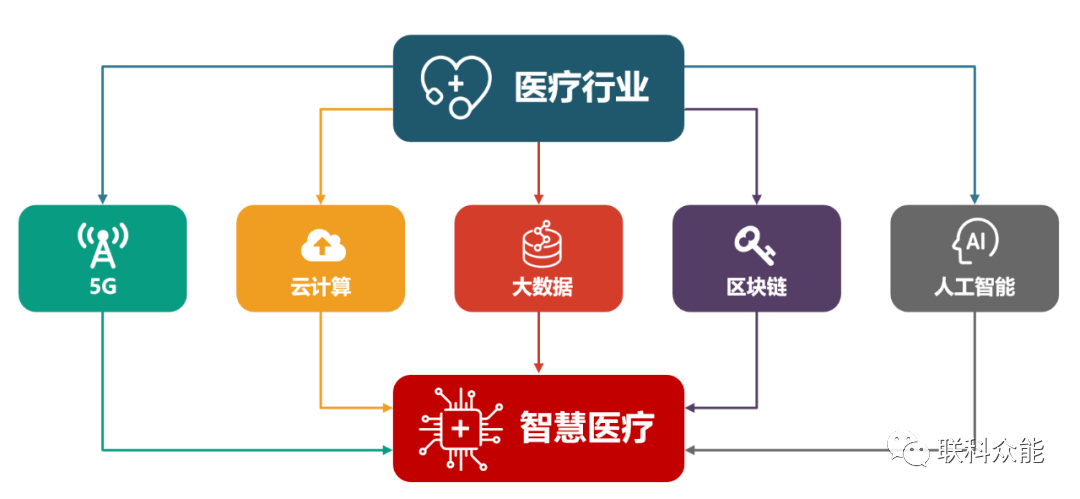

3、信息化建设与智慧医疗

信息化是推动医疗行业发展的重要力量,近年来,越来越多的医疗机构开始采用电子病历系统、远程医疗、大数据分析等技术手段,以提高医疗服务的效率和质量,这些技术的应用使得医生能够更方便地获取患者的病史信息,进行远程诊断和治疗,以及利用大数据分析来优化诊疗方案,智慧医疗还包括人工智能、物联网等新兴技术的应用,这些技术有望进一步推动医疗行业的创新和发展。

4、患者体验的提升

随着医疗服务水平的提高和技术的进步,患者的就医体验也得到了显著提升,患者可以通过在线预约挂号、查看检查报告等方式,更加便捷地享受到医疗服务,一些医疗机构还推出了智能导诊机器人、自助缴费机等设施,进一步提高了患者的就医便利性,医护人员的服务态度和专业素养也在不断提高,使得患者在就医过程中感受到更多的关爱和尊重。

5、未来展望

尽管医疗行业已经取得了巨大的进步,但仍面临着诸多挑战,如人口老龄化、慢性病负担加重等,为了应对这些挑战,未来的医疗行业需要继续加大科技创新力度,推动医疗服务模式的转变,以及加强国际合作与交流,我们才能更好地满足人民群众日益增长的健康需求,实现全民健康的目标。

FAQs:

Q1:智慧医疗的主要应用场景有哪些?

A1:智慧医疗的主要应用场景包括电子病历管理、远程医疗、智能诊断、个性化治疗、药品追溯等,这些场景涵盖了医疗服务的各个环节,有助于提高医疗服务的质量和效率。

Q2:如何确保医疗数据的安全与隐私保护?

A2:确保医疗数据安全与隐私保护的方法包括:建立健全的数据安全管理制度;采用加密技术对敏感信息进行保护;严格控制数据访问权限;定期对员工进行数据安全培训;以及遵循相关法律法规要求,确保数据处理活动的合法性。