如何快速修改数据库密码?

- 数据库

- 2025-06-15

- 3895

ALTER USER或

SET PASSWORD,PostgreSQL的

ALTER ROLE),执行后刷新权限,务必同步更新所有使用该密码的应用程序配置,并确保新密码足够强。

如何安全地修改数据库密码:详细步骤指南

修改数据库密码是维护系统安全的关键操作,一个强密码能有效防止未授权访问和数据泄露。此操作涉及核心系统配置,操作不当可能导致服务中断,强烈建议由具备数据库管理经验的人员执行,并在操作前进行完整备份。 以下是主流数据库修改密码的通用方法,具体命令可能因数据库版本和配置略有差异,请务必参考官方文档。

核心安全原则(操作前必读):

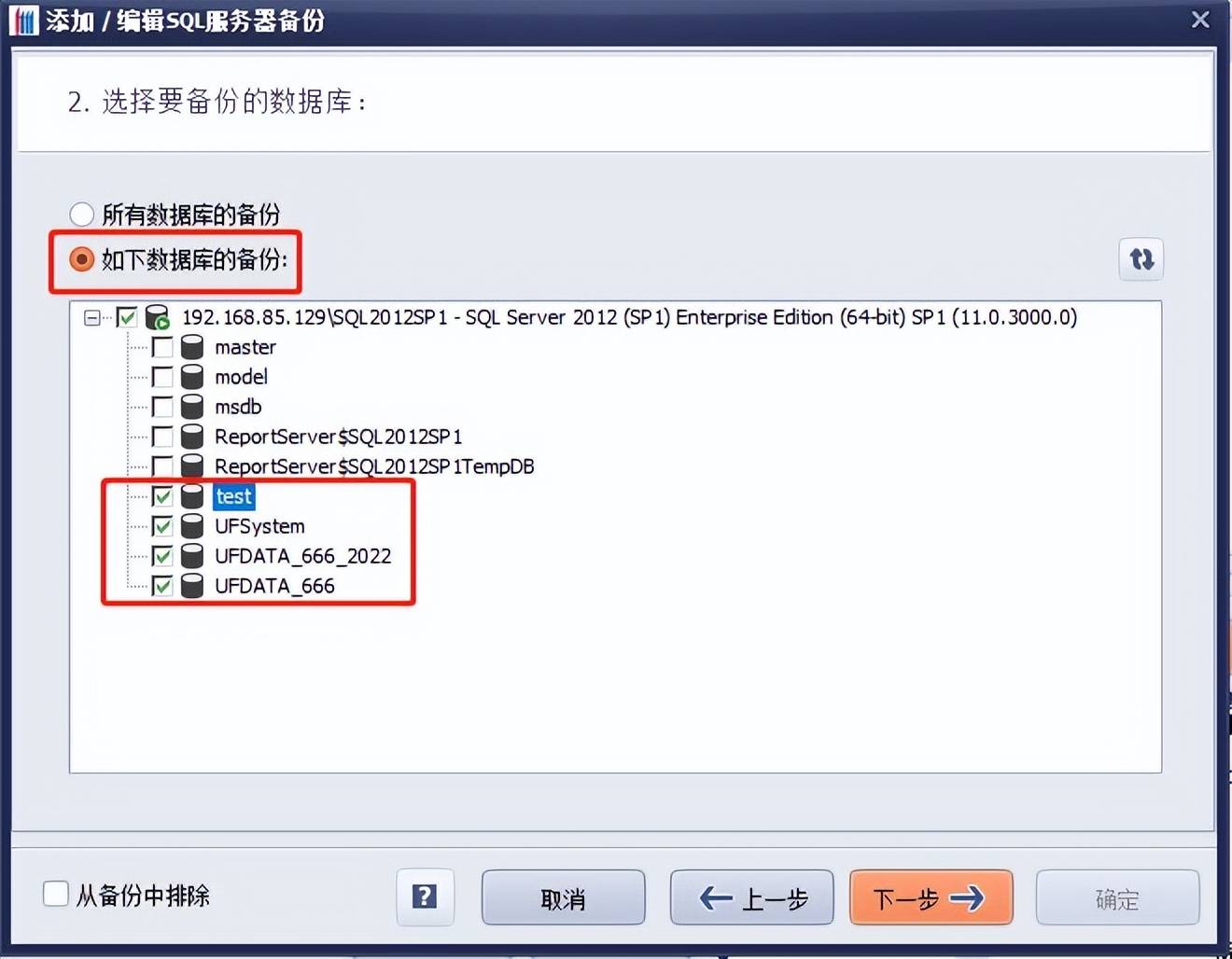

- 备份第一: 在进行任何修改前,务必对数据库进行完整备份,这是最重要的安全网。

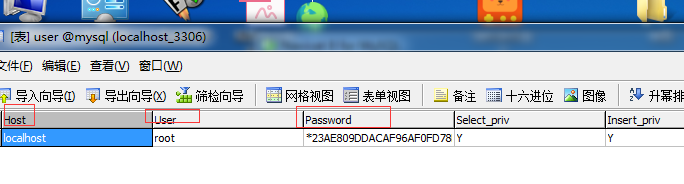

- 最小权限: 使用具有足够权限(通常是

root、sa或具有ALTER USER权限的管理员账户)但非最高权限的账户进行操作(如果环境允许)。 - 强密码策略: 新密码必须符合强密码要求:

- 长度至少12位(推荐16位以上)。

- 包含大写字母、小写字母、数字和特殊符号(如

!@#$%^&*)。 - 避免使用字典单词、个人信息或简单序列。

- 定期更换(如每90天)。

- 更新连接信息: 修改密码后,所有依赖此数据库连接的应用、脚本、服务都需要更新其连接字符串或配置文件中的密码,否则将无法连接,导致服务中断。

- 测试验证: 修改后,务必使用新密码进行连接测试,并验证相关应用功能是否正常。

- 选择维护窗口: 如果可能,在业务低峰期进行操作,减少潜在影响。

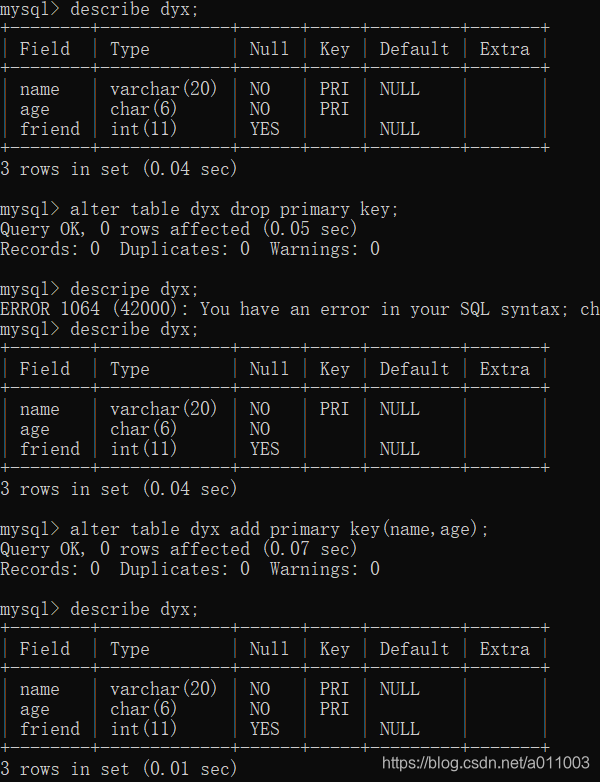

主流数据库密码修改方法:

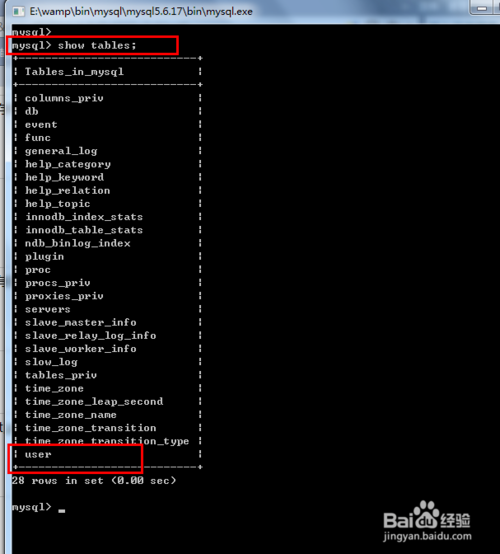

MySQL / MariaDB

方法1:使用 SET PASSWORD 语句 (推荐,尤其适用于MySQL 5.7+ 和 MariaDB)

SET PASSWORD FOR 'username'@'hostname' = PASSWORD('YourNewStrongPassword!123');

'username': 要修改密码的用户名(如'root')。'hostname': 该用户允许连接的主机(如'localhost'、 表示任意主机)。精确指定主机名能提高安全性。PASSWORD(): MySQL 5.7及之前版本使用此函数加密密码,在MySQL 8.0+ 和 较新MariaDB中,PASSWORD()函数已被移除,推荐使用下面更安全的方法。

方法2:使用 ALTER USER 语句 (MySQL 8.0+ 和 MariaDB 10.4+ 推荐)

ALTER USER 'username'@'hostname' IDENTIFIED BY 'YourNewStrongPassword!123';

这是MySQL 8.0+和较新MariaDB版本的首选且最安全的方法,它使用更现代的密码哈希算法。

方法3:使用 mysqladmin 命令行工具

mysqladmin -u root -p'oldpassword' password 'YourNewStrongPassword!123'

- 将

'oldpassword'替换为当前密码(注意-p和密码之间没有空格),这种方法将密码暴露在命令行历史或进程列表中,安全性较低,不推荐在生产环境使用。

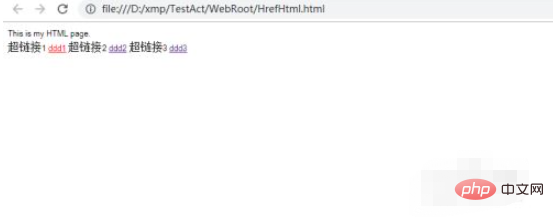

PostgreSQL

方法1:使用 psql 命令行工具

- 以具有

CREATEROLE权限的用户(通常是postgres)登录psql:psql -U postgres -d postgres

- 在

psql提示符下执行:ALTER USER username WITH PASSWORD 'YourNewStrongPassword!123';

username: 要修改密码的用户名(如'postgres')。

方法2:使用 password 元命令 (交互式,更安全)

- 登录

psql:psql -U username -d databasename

- 在

psql提示符下输入:password

- 系统会提示你输入新密码两次,这种方式不会在命令行或历史记录中留下明文密码,更安全。

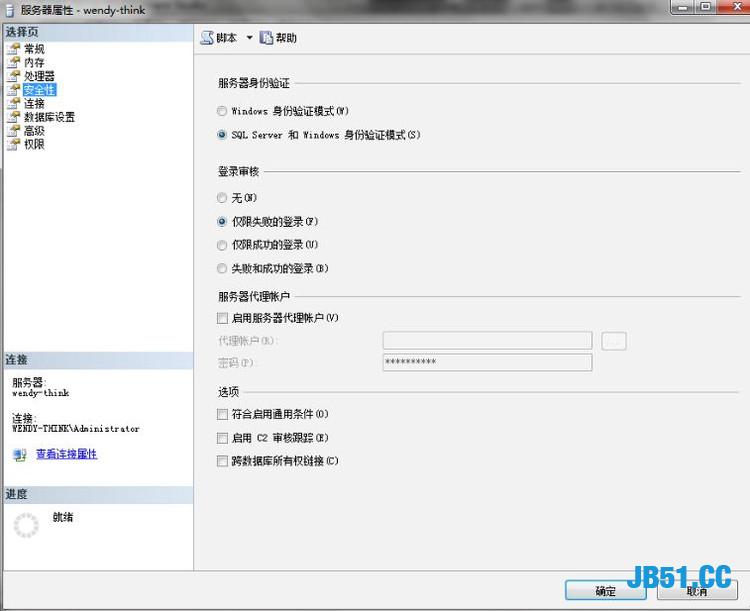

Microsoft SQL Server

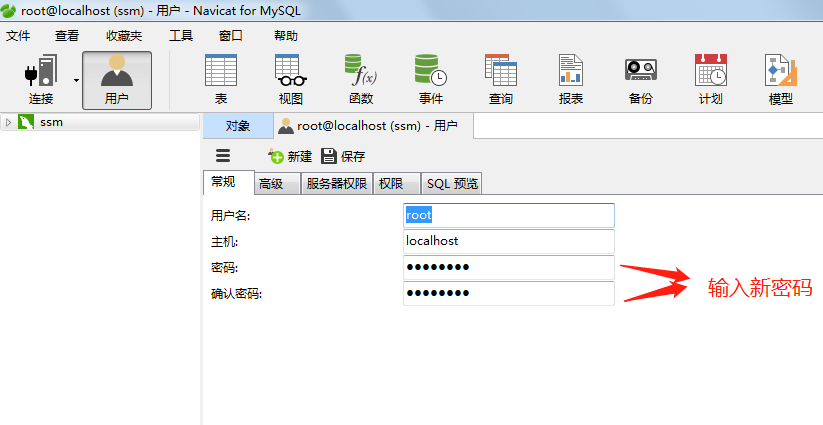

方法1:使用 SQL Server Management Studio (SSMS) – 图形界面

- 连接到目标SQL Server实例。

- 在“对象资源管理器”中,展开“安全性” -> “登录名”。

- 右键单击要修改密码的登录名(如

sa),选择“属性”。 - 在“登录属性”窗口中,转到“常规”页。

- 在“密码”和“确认密码”框中输入新的强密码。

- 取消勾选“强制实施密码策略”(仅当你的环境策略允许时,否则保持勾选以符合强密码要求)。

- 点击“确定”。

方法2:使用 T-SQL 语句

ALTER LOGIN username WITH PASSWORD = 'YourNewStrongPassword!123'; GO -- 如果同时需要修改旧密码(例如在已知旧密码的情况下安全地修改) ALTER LOGIN username WITH PASSWORD = 'YourNewStrongPassword!123' OLD_PASSWORD = 'OldPassword'; GO

username: 要修改密码的登录名(如'sa')。- 第二个命令(带

OLD_PASSWORD)适用于需要在连接状态下修改自身密码或已知旧密码的场景。

MongoDB

MongoDB 用户存在于特定数据库中(通常在 admin 库管理全局用户)。

方法:使用 db.changeUserPassword() 方法

- 使用具有

userAdmin或userAdminAnyDatabase角色的用户登录mongoshell,并切换到用户所在的数据库(对于管理员用户通常是admin):mongo -u adminUser -p adminPassword --authenticationDatabase admin use admin

- 执行修改密码命令:

db.changeUserPassword("username", "YourNewStrongPassword!123")"username": 要修改密码的用户名。

重要后续步骤(所有数据库通用):

- 立即更新连接配置: 找到所有使用旧密码连接数据库的应用程序、计划任务(cron jobs)、ETL工具、网站后台配置文件(如

wp-config.phpfor WordPress,settings.pyfor Django,application.propertiesfor Spring Boot,config/database.ymlfor Rails 等)、BI工具连接等,将密码更新为新密码。 - 重启应用/服务: 有时应用会缓存连接池,修改配置后重启相关应用或服务以确保新密码生效。

- 彻底测试: 使用新密码直接连接数据库进行测试,全面检查所有依赖此数据库的业务功能是否正常运行。

- 安全存储新密码: 使用安全的密码管理工具(如Bitwarden, 1Password, KeePass)存储新密码,切勿明文存储在文档、邮件或代码仓库中。

- 废弃旧密码: 确保旧密码不再在任何地方使用。

- 审计与监控: 操作完成后,检查数据库日志和应用日志,确认没有异常登录失败(可能因未及时更新的配置引起),确保一切运行平稳。

修改数据库密码是基础但至关重要的安全实践,关键在于事前备份、使用强密码、精确操作、及时更新所有依赖项并进行彻底测试,选择适合你数据库类型和版本的方法,并始终遵循最小权限原则,如果不确定操作细节,务必查阅数据库的官方文档或寻求专业数据库管理员(DBA)的帮助,定期轮换密码并保持密码强度是防御数据泄露的有效手段。

引用说明:

- 本文提供的命令和最佳实践参考了以下数据库的官方文档:

- MySQL Documentation: https://dev.mysql.com/doc/ (搜索

SET PASSWORD,ALTER USER) - MariaDB Knowledge Base: https://mariadb.com/kb/ (搜索

SET PASSWORD,ALTER USER) - PostgreSQL Documentation: https://www.postgresql.org/docs/ (搜索

ALTER ROLE,ALTER USER,password) - Microsoft SQL Server Documentation: https://docs.microsoft.com/en-us/sql/sql-server/ (搜索

ALTER LOGIN) - MongoDB Documentation: https://www.mongodb.com/docs/ (搜索

db.changeUserPassword())

- MySQL Documentation: https://dev.mysql.com/doc/ (搜索

- 强密码策略参考了NIST (National Institute of Standards and Technology) 和 OWASP (Open Web Application Security Project) 的相关建议。