如何正确处理HTTPS请求中的证书忽略问题?

- 行业动态

- 2025-05-01

- 3

HTTPS请求忽略证书验证常用于测试或内部环境,允许客户端跳过对服务器证书的合法性检查,从而建立加密连接,此操作会降低安全性,可能引发中间人攻击,仅建议在开发调试时临时使用,生产环境需严格启用证书校验以确保数据传输安全。

为什么开发者有时会忽略HTTPS证书验证?

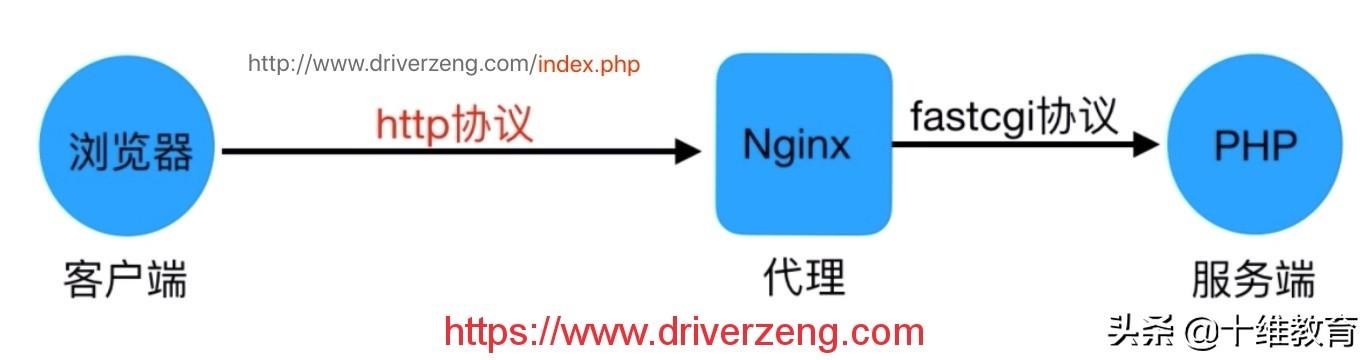

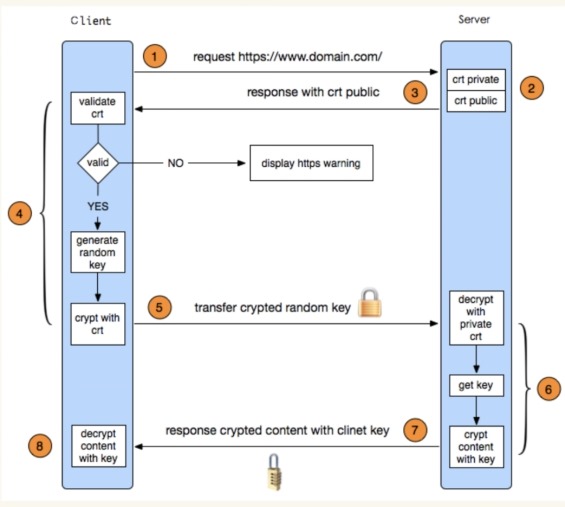

HTTPS协议通过SSL/TLS证书实现数据加密传输,确保客户端与服务端之间的通信安全,证书由受信任的证书颁发机构(CA)签发,验证网站身份的真实性,在某些开发或测试场景中,开发者可能会主动关闭证书验证功能,

- 调试本地服务:开发环境使用自签名证书,未通过CA认证;

- 绕过证书过期问题:临时解决测试服务器的证书过期错误;

- 数据爬取需求:部分爬虫工具跳过证书验证以访问目标网站。

尽管这些场景看似“合理”,但忽略证书验证会引入严重安全隐患,需谨慎处理。

忽略证书验证的风险

中间人攻击(MITM)

攻击者可伪造证书拦截通信内容,窃取敏感信息(如账号密码、支付数据)。

示例:公共WiFi中未经验证的HTTPS请求可能被反面路由器截获。伪装合法网站

若跳过证书校验,用户可能访问到仿冒的钓鱼网站,导致财产或隐私损失。

违反安全合规要求

GDPR、PCI-DSS等法规要求严格保护用户数据,忽略证书可能导致法律风险。破坏用户信任

浏览器对无效证书的警告会降低用户对网站的信任度,影响品牌声誉。

如何正确应对证书验证问题?

场景1:开发与测试环境

- 使用可信的本地证书:通过工具(如

mkcert)生成本地CA证书,并添加到系统信任库。 - 配置开发工具的白名单:仅在调试时对特定域名禁用验证(如Postman的

SSL certificate verification开关)。

场景2:生产环境证书问题

- 及时更新证书:通过Let’s Encrypt等免费CA申请证书,设置自动续期;

- 启用证书监控:使用工具(如Certbot)检测证书过期时间并提前预警。

场景3:数据爬取需求

- 选择合法方式:遵守

robots.txt协议,优先通过API获取授权数据; - 启用严格证书校验:在代码中强制校验证书链,例如Python的

requests库配置verify=True。

代码示例:合法绕过证书的替代方案

若必须忽略证书(仅限非生产环境),应在代码中限定作用域并添加风险注释:

import requests

# 高风险操作:仅用于临时测试,禁止用于生产环境!

response = requests.get("https://example.com", verify=False) # verify=False表示关闭证书验证重要建议

- 永远不要在生产环境中禁用证书验证;

- 使用HSTS(HTTP Strict Transport Security)强制浏览器仅通过HTTPS连接;

- 定期审计代码库,禁止出现

verify=False、curl -k等危险参数; - 教育团队成员遵守安全编码规范,避免为便利牺牲安全性。

HTTPS证书是网络安全的核心防线,忽略证书验证等同于“敞开大门”迎接攻击者,开发者应在测试环境中采用合规替代方案,生产环境中严格遵循证书管理规范,安全无小事,每一个环节的谨慎都可能避免一场灾难。

引用与参考资料

- OWASP基金会, Transport Layer Protection Cheat Sheet

- Let’s Encrypt官方文档, 证书自动化管理指南

- Mozilla开发者网络, SSL/TLS协议详解

- NIST SP 800-52, Guidelines for the Selection and Use of TLS Implementations