上一篇

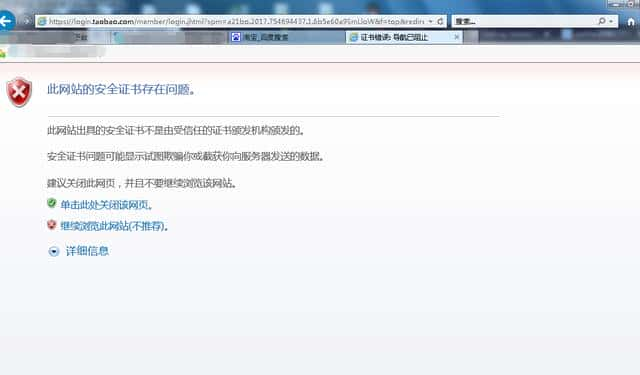

https访问提示不安全证书

- 行业动态

- 2025-04-27

- 2

HTTPS提示不安全证书多因证书过期、自签名、颁发机构未被信任或域名不匹配,需更新证书或添加信任

HTTPS访问提示不安全证书的常见原因

当浏览器访问HTTPS网站时提示”不安全证书”,通常是以下原因导致的:

| 原因分类 | 具体表现 |

|---|---|

| 证书已过期 | 网站SSL证书超过有效期,浏览器无法验证其合法性 |

| 自签名证书 | 网站使用非权威机构颁发的证书(如自行生成的证书) |

| 域名不匹配 | 证书绑定的域名与当前访问的域名不一致(如.example.com访问sub.example.org) |

| 证书链不完整 | 缺少中间证书导致浏览器无法验证证书的完整性 |

| 系统时间异常 | 客户端电脑时间与证书颁发时间相差过大(如时区错误或电池掉电导致时间重置) |

| 证书被改动 | 证书文件在传输过程中被修改,哈希校验失败 |

| 浏览器缓存问题 | 旧证书信息未及时更新,导致浏览器误判 |

解决方法与操作步骤

检查证书有效期

- 操作:点击浏览器地址栏的锁形图标 → 查看证书详细信息 → 确认”有效期”字段

- 解决:若已过期,需联系网站管理员更新证书

处理自签名证书

| 场景 | 解决方案 |

|---|---|

| 企业内网/测试环境 | 将自签名证书导入系统受信任的根证书存储(需管理员权限) |

| 公共网站 | 必须购买正规CA机构颁发的证书 |

修复域名不匹配

- 原因:证书颁发给

example.com,但访问sub.example.com时未包含通配符 - 解决:

- 网站方:申请包含子域名的通配符证书(如

.example.com) - 用户端:确认访问的域名正确(避免输入错误或使用IP直连)

- 网站方:申请包含子域名的通配符证书(如

补全证书链

- 现象:浏览器提示”未知颁发机构”

- 解决:

- 网站管理员:将中间证书链(Intermediate Certificates)与主证书一起部署

- 用户端:手动下载缺失的根证书(仅适用于非商业CA)

同步系统时间

- 操作(Windows):

- 右键点击时间栏 → 调整日期/时间 → 开启”自动设置时间”

- 使用

w32tm /resync命令强制同步网络时间

- macOS/iOS:进入系统偏好设置 → 日期与时间 → 勾选”自动根据网络时间服务器同步”

清除浏览器缓存

- 操作:

- Chrome:设置 → 隐私与安全 → 清除浏览数据 → 选择”Cookies和其他站点数据”

- Firefox:选项 → 隐私与安全 → Cookies和站点数据 → 立即清除

相关问题与解答

Q1:为什么有些网站证书正常,有些却提示不安全?

A:

- 权威CA颁发的证书会被主流浏览器预信任,而自签名/小众CA证书需要手动信任

- 证书配置错误(如强制HSTS后证书失效)会导致部分网站异常

- 浏览器安全策略差异(如Chrome对SHA-1证书的限制比Firefox更严格)

Q2:如何判断自签名证书是否安全?

A:

| 验证维度 | 安全标准 |

|——————–|—————————————————————————–|

| 证书指纹 | 比对网站公布的指纹(如openssl x509 -in cert.pem -noout -fingerprint) |

| 颁发者信息 | 自签名证书的颁发者应与使用者完全一致 |

| 用途限制 | 仅限内部网络/测试环境使用,不建议用于公共互联网 |

| 加密算法 | 需使用现代算法(如RSA 2048+,避免MD5/SHA-1) |

通过以上方法可系统性解决HTTPS证书警告问题,若所有常规方案无效,建议使用在线工具(如SSL Labs)进行专业