上一篇

如何彻底防御CDN攻击,确保网站安全无忧?

- 行业动态

- 2025-04-26

- 2

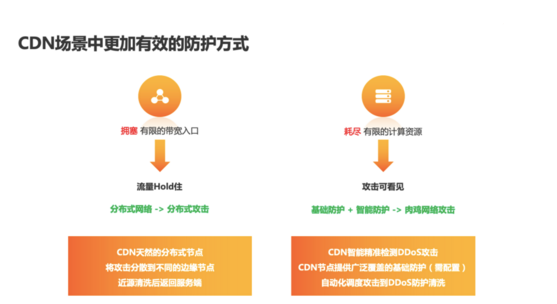

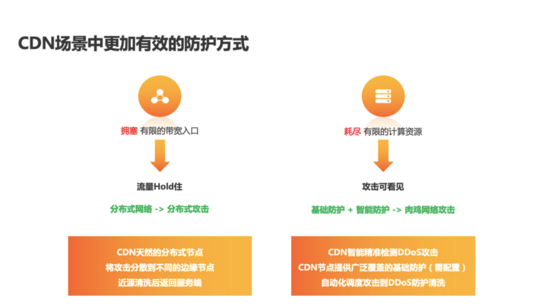

CDN攻击防护依托全球节点网络分散反面流量,通过实时监测识别DDoS、CC等攻击模式,结合智能限速、IP黑名单及验证码机制拦截异常请求,缓存加速技术降低源站压力,TLS加密保障数据传输安全,多层过滤策略有效缓解网络层和应用层攻击,确保业务高可用性与服务稳定性。

CDN攻击的四大高频场景

分布式拒绝服务(DDoS)攻击

攻击者通过控制僵尸网络向CDN节点发送海量请求,典型的网络层攻击如UDP Flood每秒可超1Tbps,而应用层攻击如HTTP Flood会伪装成正常流量消耗服务器资源。CC攻击(Challenge Collapsar)

针对动态接口(如登录、搜索)发起高频请求,单IP每秒数千次查询可击穿数据库连接池,2025年某电商平台曾因此类攻击导致支付接口瘫痪3小时。

Web应用渗透

利用SQL注入、跨站脚本(XSS)等破绽直接攻击源站,CDN若未开启安全过滤,攻击载荷可能穿透缓存直达后端系统。缓存投毒攻击

改动CDN缓存内容,例如替换下载文件的哈希值或插入反面脚本,2022年某开源镜像站因此类攻击导致超10万用户感染反面软件。

企业级防护技术矩阵

(1)流量清洗与智能调度

- 实时流量基线分析:基于AI算法建立带宽、请求频率、地理分布等基线模型,自动识别偏离阈值20%以上的异常流量。

- 边缘节点弹性扩展:遭遇突发攻击时,协同多云服务商在30秒内调度备用节点,分散攻击压力,某视频平台曾借此抵御800Gbps的混合DDoS攻击。

(2)分层速率控制

- IP信誉库联动:对接Spamhaus等全球威胁情报库,对高风险IP实施请求速率限制(如单IP每秒≤50次)。

- 人机验证分级触发:对疑似机器人流量启动渐进式验证,如首次访问需完成JavaScript挑战,二次触发则升级为CAPTCHA验证。

(3)Web应用防火墙(WAF)集成

- 预定义规则库+自研规则:除OWASP Top 10通用规则外,支持自定义正则表达式拦截特定攻击特征,某金融平台通过定制规则成功阻断新型JSON注入攻击。

- 0day攻击防护:基于语义分析检测非常规攻击向量,例如通过API参数结构异常识别未公开破绽利用行为。

(4)缓存安全加固签名校验**:对静态文件实施SHA-256哈希验证,仅分发与源站哈希值匹配的缓存内容。

- 隔离:将登录会话、API交互等动态请求直连源站,避免缓存被墙影响核心业务。

构建信任链:E-A-T原则实践指南

服务商资质审核

选择具备ISO 27001认证、云安全联盟STAR认证的服务商,如Akamai Prolexic已通过PCI DSS 4.0合规审计。第三方权威背书

参考Gartner《全球CDN服务市场指南》技术评分,头部厂商攻防演练平均拦截率达99.97%(2025年数据)。透明化数据报告

要求服务商提供攻击事件溯源报告,包括攻击类型、流量峰值、拦截时间线等关键指标,某零售企业通过分析季度报告优化了WAF规则配置。

用户侧防御协作方案

- 最小化暴露面:通过CDN隐藏源站真实IP,定期使用工具扫描DNS记录防止IP泄露。

- 密钥动态轮换:对接CDN的API密钥实施每小时自动更新,避免密钥泄露导致配置改动。

- 攻防演练机制:每季度模拟CC攻击、缓存投毒等场景,验证CDN防护策略有效性,某游戏公司通过红蓝对抗测试发现边缘节点配置缺陷,修复后服务可用性提升至99.99%。

引用说明

- DDoS防护方案设计参考《云安全联盟DDoS防御白皮书》(2025版)

- WAF规则库同步OWASP《Web应用防火墙实施指南》v4.2

- 攻防演练数据来源CNCERT《2025年网络安全威胁报告》