上一篇

https检测

- 行业动态

- 2025-04-24

- 1

HTTPS检测通过验证证书有效期、加密算法强度及服务器配置,确保数据传输安全,常用工具检查证书链完整性、域名匹配及协议版本,防范中间人攻击与数据泄露风险

HTTPS检测核心要点

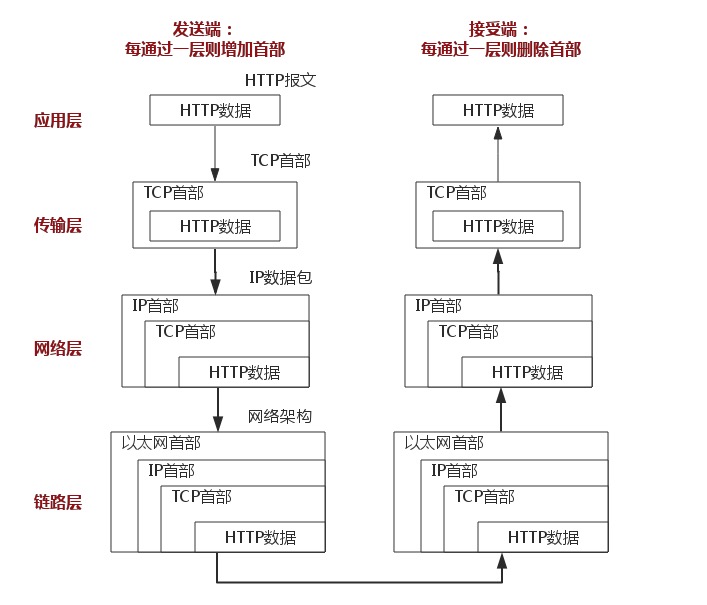

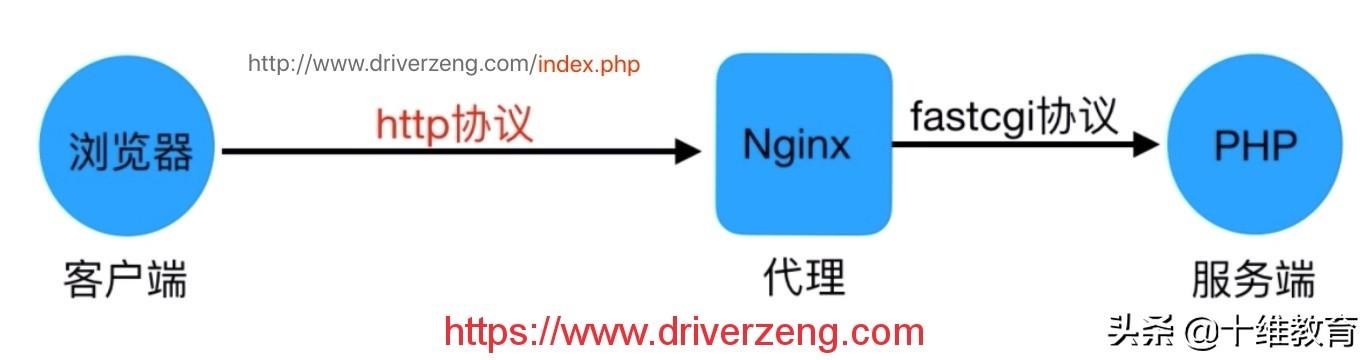

HTTPS(HyperText Transfer Protocol Secure)是基于HTTP协议的安全版本,通过TLS/SSL协议实现加密传输、身份验证和数据完整性保护,检测HTTPS配置是否合规,需从证书有效性、协议版本、加密强度、重定向规则等多个维度进行分析。

HTTPS检测关键指标

| 检测项 | 风险提示 | |

|---|---|---|

| 证书有效性 | 证书是否在有效期内、颁发机构是否可信、证书链是否完整 | 过期或自签名证书会导致浏览器警告 |

| 协议版本 | 是否启用TLS 1.2+,禁用SSL 2.0/3.0(存在POODLE攻击风险) | 低版本协议易被破解 |

| 加密算法强度 | 是否支持强加密套件(如AES-GCM、ECDHE),禁用弱加密(如RC4、DES) | 弱加密易被破解 |

| 域名匹配 | 证书绑定的域名是否与访问域名一致(避免CN不匹配或通配符证书滥用) | 域名不匹配会触发浏览器拦截 |

| HSTS配置 | 是否启用HTTP Strict Transport Security(HSTS),强制客户端使用HTTPS连接 | 未启用HSTS可能导致降级攻击 |

| 重定向规则 | HTTP→HTTPS的301重定向是否生效,是否存在循环重定向或错误跳转 | 错误重定向影响用户体验和SEO |

HTTPS检测方法与工具

浏览器内置检测

- 地址栏标识:点击锁状图标,查看证书详情(颁发者、有效期、域名匹配)。

- 控制台错误:F12打开开发者工具→Console标签,检查混合内容(HTTP资源)警告。

- 安全性评分:Chrome、Firefox等浏览器会标注“安全”或“不安全”提示。

在线工具检测

| 工具名称 | 功能特点 | 适用场景 |

|---|---|---|

| SSL Labs | 综合评分(A+~F)、检测协议/证书/加密套件 | 全面评估网站安全性 |

| Qualys SSL Lab | 同上,提供详细改进建议 | 优化HTTPS配置 |

| Chrome DevTools | 模拟移动端/PC端HTTPS加载性能 | 调试混合内容、HSTS生效情况 |

命令行检测

- OpenSSL命令:

# 测试协议支持 openssl s_client -connect example.com:443 -tls1_2

- Curl命令:

# 检查HSTS头 curl -I https://example.com | grep Strict-Transport-Security

常见问题与解决方案

| 问题现象 | 原因分析 | 解决方案 |

|---|---|---|

| 浏览器提示“证书无效” | 证书过期、自签名证书、CA不受信任 | 更新或重新申请证书,配置受信任的CA机构 |

| 页面加载慢且有锁图标警告 | 使用弱加密算法(如RC4)、密钥交换算法落后 | 升级服务器配置,启用ECDHE+AES-GCM等现代加密套件 |

| 部分资源显示“不安全” | 存在HTTP混合内容(如图片、脚本) | 替换HTTP资源为HTTPS链接,或本地存储资源 |

| 移动设备访问异常 | 未配置HSTS或证书链不完整 | 启用HSTS(Strict-Transport-Security: max-age=31536000),修复证书链 |

相关问题与解答

问题1:HTTPS和HTTP的主要区别是什么?

答:

- 传输方式:HTTPS通过TLS/SSL对数据加密,HTTP明文传输。

- 安全性:HTTPS防窃听、防改动,HTTP易被中间人攻击。

- 证书验证:HTTPS需要CA颁发的数字证书,HTTP无需证书。

问题2:如何修复网站中的“混合内容”问题?

答:

- 定位混合内容:通过浏览器开发者工具(Console)查找HTTP资源。

- 替换链接:将HTTP资源链接改为HTTPS(如

http://example.com/img.jpg→https://example.com/img.jpg)。 - 本地托管:将关键资源(如CSS、JS)直接存储在服务器,避免外部依赖。

- 强制HSTS:配置HSTS头,确保浏览器始终使用HTTPS