为什么u盘读不出密码显示盘

- 网络安全

- 2025-08-17

- 21

针对“U盘插入电脑后显示需输入密码但未设置过密码”这一现象,其背后涉及存储设备加密机制、操作系统安全策略、文件系统特性及潜在故障因素的综合作用,以下从技术原理、常见诱因、深度排查与解决路径三个维度展开全面解析,并提供可落地的操作指南。

核心成因解析:为何会出现无密码却要求验证?

根本逻辑冲突

现代操作系统对移动存储设备的管理遵循「身份认证优先于数据访问」原则,若系统检测到以下任一条件成立,即会触发密码验证界面:

| 触发条件 | 典型表现 | 关联技术层级 |

|————————-|————————————————————————–|———————–|

| 设备已启用全盘加密 | 新购U盘首次使用时强制创建加密容器 | 硬件级/固件层 |

| 分区配置了访问控制列表 | 通过组策略或第三方工具限制特定用户/进程的读写权限 | 文件系统元数据层 |

| 残留的加密标记未清除 | 二手设备前任使用者卸载加密程序不彻底 | 文件系统缓存区 |

| 干扰感染伪造验证弹窗 | 反面软件劫持设备接口,模拟系统级密码请求 | 应用层/驱动程序层 |

| BIOS/UEFI安全启动干预 | 主板安全芯片将外接设备纳入统一身份管理体系 | 固件层/底层协议栈 |

关键误区澄清

️ 误解1:”从未主动设置密码就不会有密码” → 错误!许多加密方案默认自动生成密钥(如BitLocker),仅凭肉眼不可见。

️ 误解2:”换台电脑就能避开密码” → 危险!跨设备迁移加密分区可能导致数据永久锁定。

️ 正确认知:当前现象本质是设备与系统的加密状态不同步,而非单纯的人为疏漏。

典型场景还原:四大高频触发情境

| 序号 | 场景描述 | 特征现象 | 高发人群 |

|---|---|---|---|

| 1 | 新购U盘初次接入Win10/11系统 | 弹出BitLocker解锁窗口,显示空白密码栏 | 企业办公环境 |

| 2 | 二手U盘交易后首次使用 | 反复提示”输入密码以继续”,拒绝跳过 | 个人二手设备购买者 |

| 3 | U盘曾用于Linux系统加密分区 | Windows下报”访问被拒绝”,无明确密码框 | 双系统开发者 |

| 4 | U盘感染勒索干扰后 | 虚假密码框伴随倒计时,威胁格式化数据 | 所有普通用户 |

系统性排查与解决方案(按优先级排序)

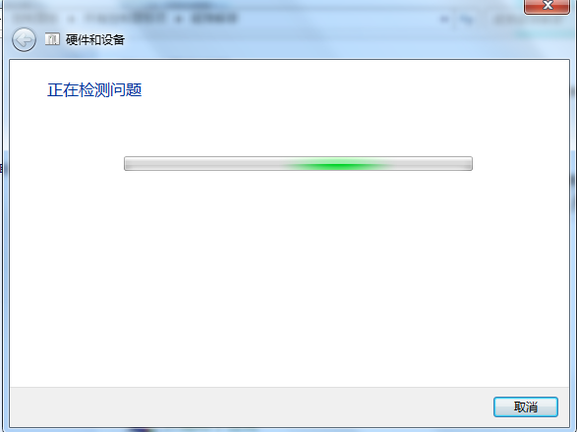

第一阶段:基础验证(耗时<5分钟)

| 步骤 | 操作详情 | 预期结果 | 失败应对方案 |

|---|---|---|---|

| 1 | 更换USB接口/数据线重试 | 消除接触不良导致的假死锁 | 进入下一阶段 |

| 2 | 重启计算机后立即插入U盘 | 规避临时进程占用资源 | 同上 |

| 3 | 观察设备管理器中的磁盘状态 | 确认能否识别为可移动磁盘 | 跳转至硬件修复章节 |

| 4 | 查看U盘属性→安全标签页 | 核查是否有加密记录 | 若有则执行专业解密流程 |

第二阶段:针对性处置(分场景实施)

▶️ 场景A:疑似BitLocker加密

graph TD

A[开始] --> B{是否看到黄锁图标?}

B -->|是| C[记下设备ID]

C --> D[登录微软账号]

D --> E[打开https://account.microsoft.com/devices]

E --> F[查找对应设备]

F --> G{记得恢复密钥吗?}

G -->|是| H[输入48位恢复密钥]

G -->|否| I[联系IT部门申请解密]

B -->|否| J[排除此场景]

️ 注意:家庭版Windows不支持远程管理BitLocker,需本地物理机操作。

▶️ 场景B:残留加密信息清理

| 工具名称 | 适用平台 | 核心功能 | 注意事项 |

|---|---|---|---|

| DiskGenius | Win全版本 | 重建MBR/GPT分区表,清除保留扇区 | 操作前备份重要数据! |

| GParted | Linux/LiveCD | 修改分区标志位,移除加密标识符 | 需制作可启动U盘 |

| HFSExplorer | 跨平台 | 直接编辑NTFS备用流中的加密元数据 | 高级用户专用 |

▶️ 场景C:干扰查杀与隔离

- 断网环境下扫描:防止云同步传播干扰

- 多引擎交叉杀毒:卡巴斯基+火绒+Malwarebytes组合扫描

- 注册表清理:删除

HKLMSYSTEMCurrentControlSetEnumUSB下的异常值 - 沙盒测试:在虚拟机中挂载U盘验证行为模式

️ 第三阶段:终极解决方案

| 方案 | 适用情形 | 数据保全率 | 时间成本 | 技术门槛 |

|---|---|---|---|---|

| 数据恢复软件 | 轻微逻辑损坏 | 30min~2h | 低 | |

| 低级格式化 | 严重加密被墙/坏道过多 | 1~3天 | 中 | |

| 芯片级拆解 | 军工级加密设备 | >7天 | 极高 |

重点推荐工具:

- Recuva(免费):适合误删文件恢复

- R-Studio(付费):支持RAID重组和JBOD阵列恢复

- PC-3000 Flash(专业设备):可读取95%以上的主控芯片数据

预防性维护建议

| 防护等级 | 实施措施 | 效果持续时间 | 成本估算 |

|---|---|---|---|

| 一级 | 禁用自动播放,开启防火墙出站规则过滤 | 长期有效 | ¥0 |

| 二级 | 定期备份分区镜像至云端 | 按需更新 | ¥50/月 |

| 三级 | 购置硬件加密狗配合TrueCrypt动态卷 | 即时生效 | ¥200+ |

| 四级 | 部署域控环境下的设备准入策略 | 持续监控 | ¥500+ |

相关问答FAQs

Q1: 如果完全忘记BitLocker密码怎么办?

A: 可通过以下两种方式挽救数据:

① 提供当初绑定的Microsoft账户进行身份验证(需联网);

② 出示购买凭证向厂商申请特殊解密服务(仅限品牌原装盘),切勿相信网络上的”暴力破解”广告,这会导致数据彻底损毁。

Q2: 如何判断U盘是被真加密还是遭遇伪加密攻击?

A: 可通过两个特征快速鉴别:

| 判定依据 | 真实加密 | 伪加密攻击 |

|————————|——————————|——————————|

| 设备管理器显示状态 | “联机”且带有加密图标 | “未知设备”或感叹号警告 |

| 磁盘管理可见性 | 能正常分配盘符 | 显示为未初始化的自由空间 |

| 资源监视器进程树 | explorer.exe持有句柄 | 存在可疑的cmd.exe子进程 |

| 事件查看器日志 | 记录合法的加密/解密事件 | 出现大量权限拒绝错误 |

发现符合右侧特征时,应立即断开网络连接并进行全盘杀毒。

通过上述结构化分析可知,U盘密码验证异常本质上是数字安全防护机制与用户预期之间的错位,解决问题的关键在于准确定位加密类型,采取对应的解密策略,同时建立完善的数据备份体系,对于非专业人员,建议优先联系设备制造商技术支持,避免因不当