上一篇

虚拟主机的危险性分析表

- 虚拟主机

- 2025-08-21

- 21

主机存在数据损害风险,如未经授权的删除、改动或密钥遗失,可能导致资料丢失及法律违规

| 风险类型 | 具体表现 | 潜在危害后果 | 防范建议措施 |

|---|---|---|---|

| 资源共享破绽 | 同一物理服务器上的其他用户网站被植入反面代码(如载入、跳转链接);数据库弱隔离导致跨站访问。 | 自身业务数据泄露、用户隐私被盗取;搜索引擎惩罚性降权甚至封禁;承担连带法律责任(如涉黄猜毒内容关联)。 | 选择支持容器化隔离技术的服务商;启用独立IP并关闭不必要的端口;定期扫描同服站点安全性。 |

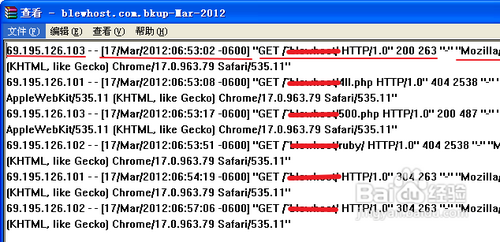

| 配置错误隐患 | 默认开放FTP/SSH高危端口;PHP版本过低未修复CVE破绽;错误日志暴露敏感路径(如备份文件位置)。 | 破解直接暴力破解获取管理员权限;利用旧版组件执行远程命令注入攻击;通过日志逆向工程破解系统架构。 | 强制修改默认账户密码及复杂策略;及时更新中间件至安全版本;禁用目录浏览功能并设置严格的文件权限(如750规则)。 |

| DDoS连带冲击 | 相邻虚拟主机遭受大规模流量攻击时,共享带宽资源池崩溃导致全机瘫痪。 | 合法用户无法正常访问;业务中断造成经济损失;触发服务商自动熔断机制被迫停机维护。 | 优先选用具备流量清洗中心的云服务商;部署CDN分流静态资源;购买超额带宽预留缓冲空间。 |

| 数据可控性缺失 | 服务商后台可无条件读取所有租户文件内容;备份恢复依赖第三方技术团队响应速度。 | 商业机密外泄风险;遭遇勒索软件时无法自主应急处理;服务商倒闭导致永久数据丢失且无追索途径。 | 采用端到端加密传输(TLS 1.3+);本地同步关键数据快照;签订SLA协议明确数据主权归属与赔偿条款。 |

| 性能波动干扰 | 突发流量潮汐效应引发CPU/内存争用;磁盘I/O竞争导致数据库响应延迟激增。 | 动态页面加载超时影响用户体验;事务处理失败率上升引发业务逻辑混乱;搜索引擎爬虫抓取失败降低收录排名。 | 监控资源使用阈值设置告警;启用自动弹性扩容策略;将核心业务模块迁移至专用实例或裸金属服务器。 |

| 合规性传导风险 | 所在机房未通过等保三级认证;物理机所在地区法律对跨境数据传输有特殊限制。 | 金融/医疗等行业面临监管处罚;跨国经营时触犯当地数据主权法规遭受巨额罚款;审计报告瑕疵影响企业上市进程。 | 事前核查服务商资质证书;按业务属地化部署节点;建立符合GDPR标准的跨境数据传输审批流程。 |

相关问题与解答

Q1:如何判断当前使用的虚拟主机是否存在安全隐患?

答:可通过以下步骤检测:①使用Nmap扫描开放端口确认是否关闭冗余服务;②运行Wappalyzer插件分析CMS版本破绽;③检查错误页面是否泄露服务器指纹信息;④模拟SQL注入测试防御有效性;⑤核查访问日志是否存在异常IP高频请求,建议每月进行一次自动化渗透测试。

Q2:遭遇虚拟主机被载入后应采取哪些紧急措施?

答:立即执行四步操作:①断开网络连接保留现场证据;②修改所有关联账户的密码(包括数据库、面板登录);③从可信备份恢复最近干净镜像;④向CERT应急响应中心提交攻击样本获取威胁情报,同时需更换SSL证书并通知用户重置会话