linux 如何生成dump文件

- Linux

- 2025-08-03

- 23

jmap -dump:format=b,file= 命令生成Java进程的dump文件

Linux系统中生成dump文件(通常指进程内存转储或核心转储)是调试程序崩溃、分析系统行为的重要手段,以下是详细的实现步骤、常用工具及配置方法:

理解Dump文件的作用与类型

- 核心转储(Core Dump):当进程异常终止时,操作系统会将该时刻的内存状态保存到文件中,用于后续调试,默认情况下可能被禁用,需手动启用。

- 主动生成Dump:开发者可通过编程接口或命令行工具主动触发内存快照,辅助定位问题。

- 应用场景:排查段错误、野指针访问、多线程竞争等问题;结合GDB等调试器还原现场。

通过ulimit配置自动生成Core Dump

检查当前限制

执行ulimit -a查看资源限制参数,重点关注core file size项,若显示为“0”,则表示禁止生成核心转储文件。

# 输出示例中的某一行可能是: core file size (blocks, -c) 0

此设置意味着无法创建任何大小的core文件。

修改限制策略

使用以下命令临时调整软硬限制(仅对当前终端有效):

ulimit -c unlimited # 允许生成无大小限制的core文件 # 或指定具体数值(单位KB),如:ulimit -c 1024

若要永久生效,需编辑用户级配置文件(如~/.bashrc)并添加上述指令,或者修改系统全局配置(路径为/etc/security/limits.conf),添加类似条目:

soft core unlimited

hard core unlimited

重启后新登录会话将继承此设置。

验证生效状态

再次运行ulimit -a确认core file size已更新为非零值,此时若程序崩溃,系统会自动生成以core.pid命名的文件(pid替换为实际进程ID)。

手动触发进程生成Dump

对于需要定向捕获特定时间点的内存状态的情况,可以使用信号机制强制目标进程创建转储,常用方法包括:

方法1:发送QUIT信号

向运行中的进程发送SIGUSR2(编号4)或SIGQUIT(编号3):

kill -QUIT <PID> # 等价于 kill -3 <PID> # 或更明确的写法: kill -SIGUSR2 <PID>

该操作会促使进程自我转储当前内存内容到预设路径下,注意此方式依赖应用程序是否支持响应此类信号。

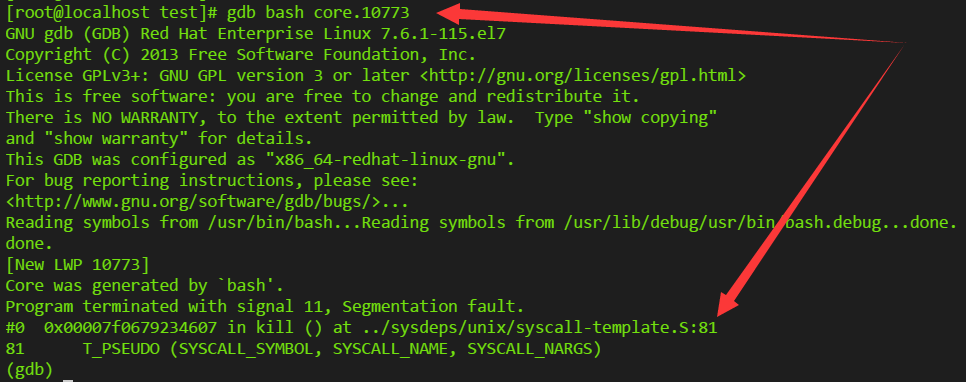

方法2:利用GDB附加调试

如果已安装GNU调试器,可通过交互模式精确控制:

gdb attach <PID> # 连接到目标进程 (gdb) dump memory /tmp/process_mem.dump 0x0000 0xFFFFFFFF # 完整内存区域导出 (gdb) quit # 退出调试会话

此命令将整个地址空间的数据写入指定文件,适用于深度分析但文件体积较大。

高级工具与库支持

libbacktrace的使用

某些项目集成了Backtrace库来实现结构化堆栈回溯,编译时链接该库后,可在代码中插入如下片段:

#include <execinfo.h>

void print_backtrace() {

void buffer[100];

int nptrs = backtrace(buffer, 100);

char symbols = backtrace_symbols(buffer, nptrs);

// 解析并打印符号信息...

}

配合信号处理器调用此函数,可实现定制化的故障快照记录。

systemtap动态探针

作为内核级的动态追踪框架,systemtap允许编写脚本监控特定事件并自动采集上下文数据,例如创建一个监视进程退出事件的探头:

probe process.exit {

print_execname()

printf("UID: %dn", uid)

save_dump("/var/log/myapp_%d.dump", pid)

}

这种方式适合生产环境的自动化监控需求。

容器环境下的特殊处理

在Docker/Kubernetes等虚拟化环境中,由于默认沙箱机制可能阻止核心转储操作,需要进行额外配置:

- 宿主机挂载卷映射:确保容器内的

/proc/sys/kernel/core_pattern指向宿主目录,例如启动命令添加参数:--security-opt seccomp=unconfined --cap-add=SYS_PTRACE --device=/dev/core

- 修改容器内内核参数:通过

sysctl调整fs.suid_dumpable=1以允许非特权用户写入核心文件。 - 镜像基础层支持:基础镜像应包含必要的调试符号表(debug symbols),否则生成的dump缺乏可读性。

实践案例对比表

| 方法 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| ulimit自动生成 | 简单易行,无需修改代码 | 依赖全局配置,精度较低 | 快速定位常规崩溃 |

| GDB手动导出 | 可控性强,支持断点续调 | 交互复杂,影响实时性能 | 深度调试特定模块 |

| systemtap脚本监控 | 自动化程度高,低侵入性 | 学习曲线陡峭 | 生产环境长期观测 |

| libbacktrace嵌入 | 与业务逻辑紧密结合 | 增加代码复杂度 | 自定义日志增强 |

常见问题排查指南

- 找不到core文件?

- 确认

ulimit -c值大于0; - 检查

/proc/sys/kernel/core_pattern定义的存储路径是否正确; - 确保进程具有写入目标目录的权限。

- 确认

- dump文件过大导致磁盘满?

- 调整

ulimit限制合理大小; - 使用截断工具分割大文件;

- 定期清理历史遗留的核心转储。

- 调整

- 符号信息缺失无法解析堆栈?

- 重新编译程序时添加

-g选项保留调试符号; - 安装对应版本的调试符号包(如RPM包中的debuginfo子包)。

- 重新编译程序时添加

FAQs

Q1: Linux下生成的core dump默认存放在哪里?如何更改这个位置?

A: 默认路径由/proc/sys/kernel/core_pattern决定,其格式通常为/path/to/corefile/%e.%p,其中%e代表可执行文件名,%p为进程ID,要修改该路径,只需用文本编辑器打开此文件并写入新的模板字符串即可,例如设置为绝对路径/data/corefiles/%e_%t_%p,则新生成的核心转储将包含时间戳信息。

Q2: 如果程序频繁产生core dump且占用大量磁盘空间该怎么办?

A: 可以通过两种方式解决:①限制单个core文件的最大尺寸(如设置ulimit -c 512);②编写定时清理脚本,基于修改时间删除旧文件,推荐组合使用两者,既控制单次爆发量又避免历史累积,优化应用程序稳定性才是根本解决方案