上一篇

怎么把数据库密码反解密

- 数据库

- 2025-08-31

- 8

库密码的解密方法取决于加密方式和具体场景,若为可逆加密,需使用相应解密算法和密钥;

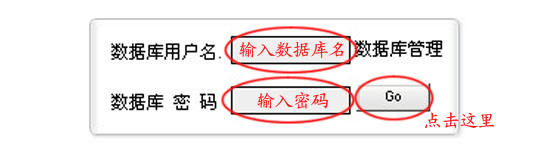

了解数据库密码存储方式

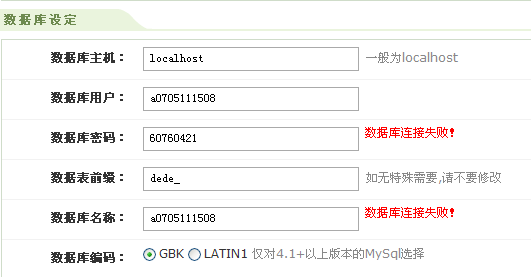

不同的数据库管理系统(DBMS)可能采用不同的密码存储和加密方式,常见的数据库如MySQL、Oracle、SQL Server等,都有各自的特点。

| 数据库类型 | 密码存储及加密特点 |

|---|---|

| MySQL | 早期版本(5.7之前)使用password()函数对密码进行单向哈希加密,存储的是加密后的字符串,从5.7版本开始,默认使用caching_sha2_password插件进行加密,也是一种单向哈希算法,还可以通过自定义函数等方式进行加密。 |

| Oracle | 通常使用DBMS_CRYPTO包中的函数进行加密,如DBMS_CRYPTO.ENCRYPT,并且可以指定加密算法(如AES、DES等)和密钥,密码以加密后的形式存储在数据字典中。 |

| SQL Server | 可以使用Windows身份验证模式或SQL Server身份验证模式,在SQL Server身份验证模式下,密码可以通过加密存储,具体加密方式取决于配置。 |

针对不同数据库的反解密方法

MySQL

- 已知明文攻击(不推荐,仅用于合法测试环境):如果能够获取到数据库中存储的加密密码以及对应的明文密码,可以尝试使用已知明文攻击来推测加密密钥,假设我们知道某个用户的密码是“password123”,并且在数据库中找到了对应的加密密码字符串,我们可以尝试构造一些简单的密码和加密字符串的对应关系,通过对比分析来猜测可能的加密密钥,但这种方法在实际应用中受到很大限制,且在大多数合法场景下是不可行的。

- 利用自定义加密函数的破绽(如果存在):如果数据库使用了自定义的加密函数,并且该函数存在安全破绽,可能会被利用来反解密密码,某些自定义加密函数可能在处理特定字符或边界情况时存在逻辑错误,导致可以通过构造特殊的输入来获取明文密码,但这需要对自定义函数的代码和实现细节有深入了解,并且在合法的安全测试环境下进行。

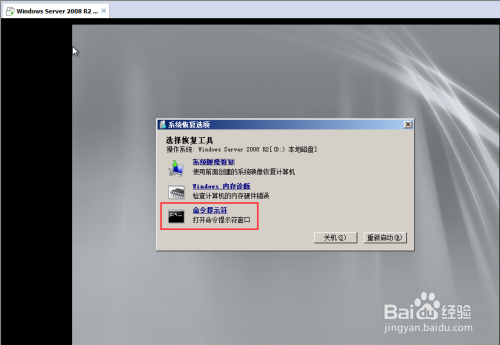

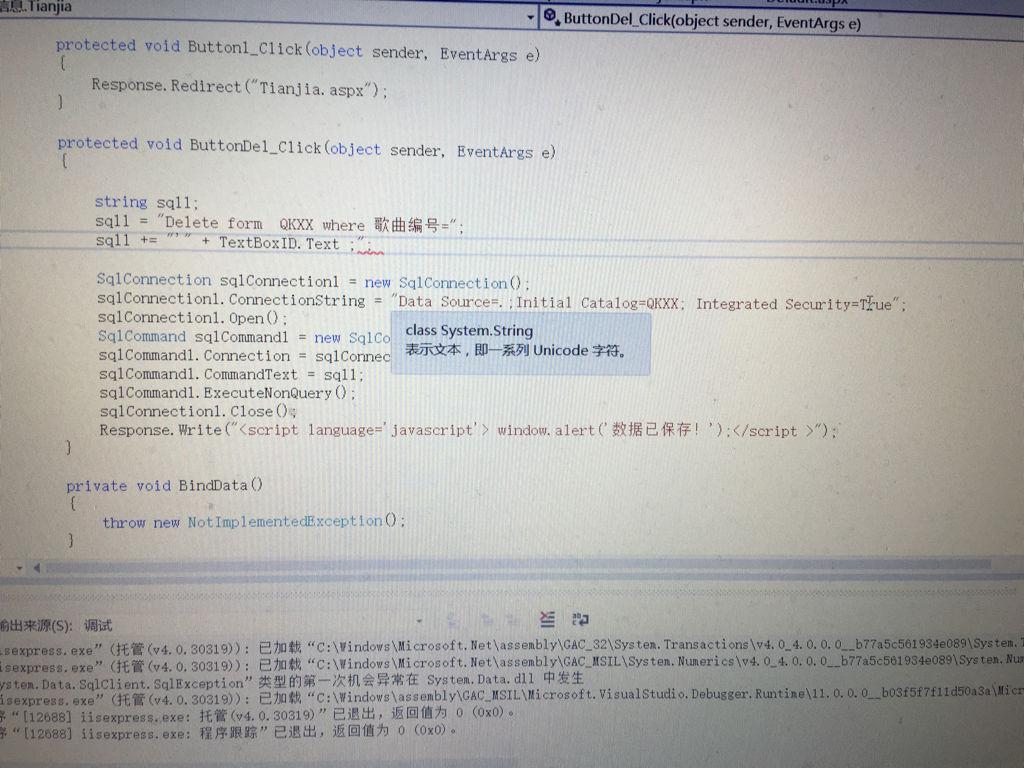

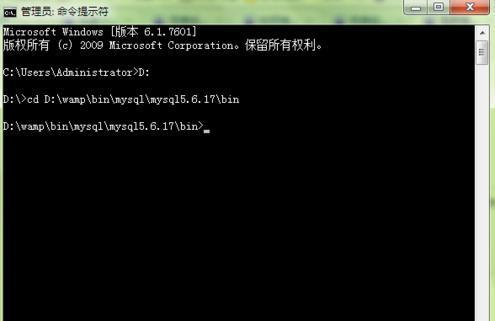

- 通过重置密码功能(合法途径):如果忘记了数据库密码,并且有足够的权限,可以通过数据库提供的重置密码功能来重新设置密码,在MySQL中,可以使用

ALTER USER语句来修改用户密码,要修改用户名为“user1”的密码为“newpassword”,可以执行以下命令:ALTER USER 'user1'@'localhost' IDENTIFIED BY 'newpassword';

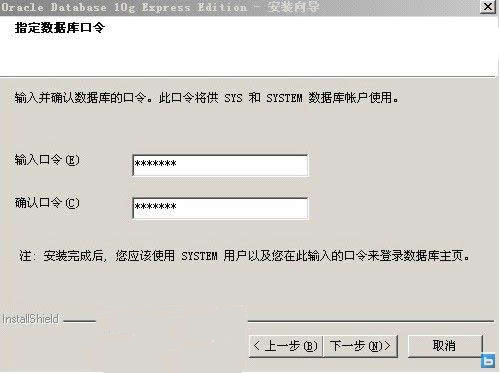

Oracle

- 使用密钥(合法授权情况下):如果在加密密码时使用了已知的密钥,并且有权限访问该密钥,那么可以使用

DBMS_CRYPTO.DECRYPT函数来进行解密,假设我们有一个加密的密码字符串encrypted_password,并且知道加密时使用的密钥my_key,可以使用以下PL/SQL代码进行解密:DECLARE decrypted_password VARCHAR2(100); BEGIN decrypted_password := DBMS_CRYPTO.DECRYPT(UTL_RAW.CAST_TO_RAW('encrypted_password'), DBMS_CRYPTO.HASH_MD5(UTL_I18N.STRING_TO_RAW('my_key')), DBMS_CRYPTO.ENCRYPT_DES); DBMS_OUTPUT.PUT_LINE('Decrypted password: ' || decrypted_password); END; - 通过数据库备份和恢复(合法操作):如果有数据库的备份文件,并且备份文件中包含了用户密码信息,在合法的情况下可以通过恢复备份来获取密码,但这种方法需要谨慎操作,因为恢复备份可能会影响数据库的现有数据和状态。

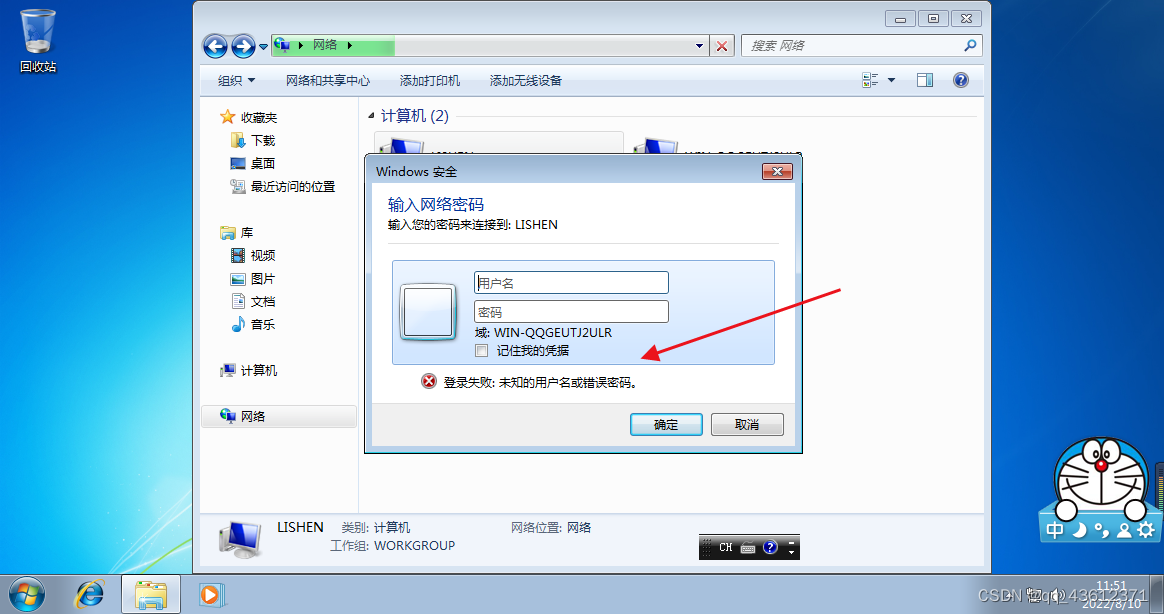

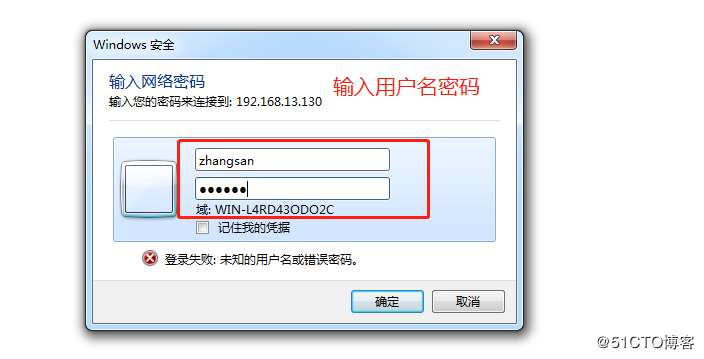

SQL Server

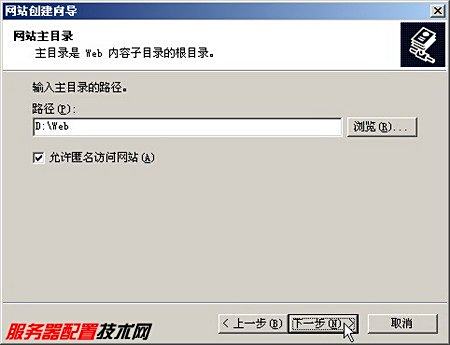

- 使用SQL Server Management Studio(合法权限):如果是SQL Server身份验证模式,并且忘记了密码,可以通过SQL Server Management Studio来重置密码,连接到数据库引擎,展开“安全性”文件夹,找到对应的登录名,右键点击选择“属性”,然后在“常规”选项卡中可以设置新的密码。

- 通过脚本重置密码(合法操作):也可以使用T-SQL脚本来重置密码,要重置登录名“user1”的密码为“newpassword”,可以执行以下脚本:

ALTER LOGIN [user1] WITH PASSWORD = 'newpassword';

注意事项

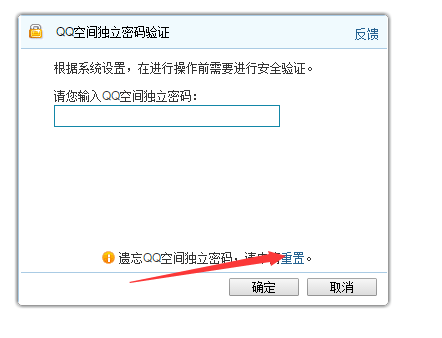

- 合法性:在进行任何数据库密码反解密操作之前,必须确保你有合法的权限和授权,未经授权的反解密行为是违法的,并且可能会侵犯他人的隐私和数据安全。

- 安全性:即使是在合法的测试环境中,也要注意操作的安全性,避免在不安全的网络环境中传输敏感信息,如加密密钥和密码等,要对反解密过程中获取的明文密码进行严格的保护,防止泄露。

- 备份数据:在进行任何可能影响数据库数据的操作之前,一定要先备份数据库,这样可以避免因操作失误或其他原因导致数据丢失或损坏。

FAQs:

问题1:可以在生产环境中尝试使用已知明文攻击来反解密数据库密码吗?

答:绝对不可以,已知明文攻击是一种潜在的安全风险行为,在生产环境中使用可能会导致严重的安全问题,如数据泄露、系统被攻击等,这种攻击方式通常是违反法律法规和道德规范的,只有在合法的安全测试环境中,经过严格的授权和审批,才可以进行有限的测试。

问题2:如果没有备份文件,还能通过其他方式恢复忘记的SQL Server数据库密码吗?

答:如果没有备份文件,恢复忘记的SQL Server数据库密码会比较困难,但可以尝试联系数据库管理员或相关的技术支持人员,他们可能有其他的方法或工具来帮助你重置密码,如果数据库启用了某些高级的安全功能,如密钥管理服务等,也可以通过这些服务来恢复或重置密码,