上一篇

虚拟机IP与物理机IP,如何秒辨?

- 物理机

- 2025-06-13

- 2530

区分虚拟机IP和物理机IP主要看其归属主体:,* **

物理机IP**:直接分配给真实物理网卡,由物理网络设备(路由器、交换机)管理。,* **

虚拟机IP**:分配给虚拟网卡,由宿主机内部的虚拟化平台(如VMware、Hyper-V)或虚拟交换机分配管理,仅看IP地址本身通常无法区分,需结合来源或运行环境判断。

在网络世界中,IP地址如同设备的“门牌号”,标识着它在互联网上的位置,无论是访问网站、发送邮件还是进行远程连接,IP地址都扮演着关键角色,随着虚拟化技术的普及,一个物理服务器上可以运行多个虚拟机(Virtual Machine, VM),这就引出了一个常见疑问:如何区分一个IP地址是分配给物理服务器(物理机)的,还是分配给运行在其上的虚拟机(VM)的? 这对于网络管理、安全审计、故障排查乃至合规性检查都至关重要。

虽然从纯粹的IP数据包层面看,源IP或目标IP本身无法直接、绝对地告诉我们它属于物理机还是虚拟机(因为IP协议本身不携带这个信息),但我们可以通过一系列间接的技术手段、工具和逻辑推理进行有效区分,以下是一些核心方法和思路:

利用网络发现与扫描工具(最常用):

- 原理: 这些工具主动探测网络上的设备,收集响应信息。

- 关键指标:

- MAC地址(物理地址):

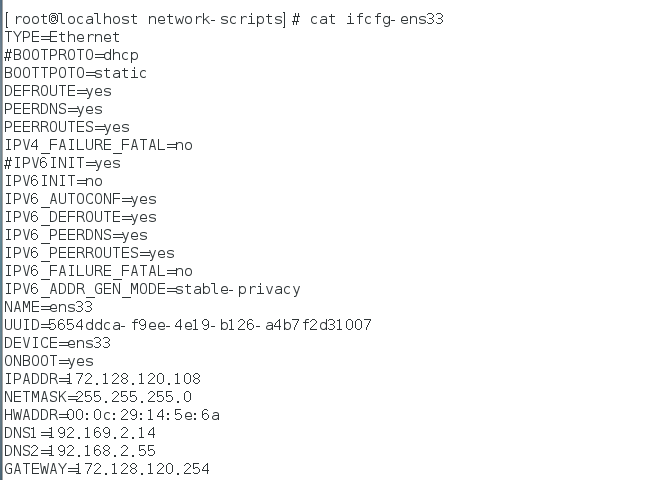

- 物理机: 通常具有真实的、由硬件制造商分配的、全球唯一的MAC地址(OUI前缀对应知名硬件厂商,如 Intel

00:15:5D,00:1B:21; Dell00:14:22; HP00:18:FE等),注意:某些物理服务器管理口(如iDRAC, iLO)可能有独立MAC。 - 虚拟机: 虚拟机的虚拟网卡(vNIC)的MAC地址通常由虚拟化平台(如 VMware ESXi, Hyper-V, KVM, VirtualBox)自动生成或管理员指定,这些地址有特定的OUI前缀范围:

- VMware:

00:0C:29,00:50:56,00:05:69(最常见的是00:0C:29和00:50:56) - Hyper-V:

00:15:5D(Microsoft Corporation) - VirtualBox:

08:00:27 - Xen/KVM/QEMU:

52:54:00,FE:54:00(常见)

- VMware:

- 操作: 使用工具(如

arp -a命令、nmap -sn扫描、专业网络扫描器如 Angry IP Scanner, Advanced IP Scanner)获取目标IP对应的MAC地址,检查该MAC地址的OUI(前6位十六进制字符),如果匹配上述虚拟化平台的OUI范围,则该IP极大概率属于虚拟机,反之,如果是知名硬件厂商的OUI,则更可能是物理机(但也可能是虚拟机桥接了物理网卡或使用了直通模式)。

- 物理机: 通常具有真实的、由硬件制造商分配的、全球唯一的MAC地址(OUI前缀对应知名硬件厂商,如 Intel

- MAC地址(物理地址):

- TTL(Time to Live)值:

- 原理: IP包头的TTL字段表示数据包在网络中最多能经过的路由器跳数,每经过一个路由器减1,操作系统内核设置的初始TTL值有常见范围。

- 常见初始TTL:

- Windows: 通常为 128 (现代版本) 或 64 (较老版本)。

- Linux/Unix/macOS: 通常为 64。

- 网络设备(路由器/交换机): 通常为 255 或 64。

- 虚拟机影响: 虚拟机本身的操作系统设置其初始TTL(如Linux VM初始TTL=64)。关键点在于: 如果虚拟机的网络流量经过物理主机的虚拟交换机处理(这是最常见的NAT或桥接模式),物理主机内核通常不会修改这个TTL值,探测到的TTL值反映的是虚拟机内部操作系统的设置。

- 操作与区分: 使用

ping命令或nmap -Pn --packet-trace等工具探测目标IP,观察返回的TTL值(注意:这是经过网络跳数衰减后的值,需要估算初始值初始TTL ≈ 返回TTL + 跳数),如果探测到的TTL值对应的初始值是典型的桌面/服务器操作系统值(64或128),这本身不能直接区分物理机/虚拟机,因为两者都运行这些OS。 如果探测到的TTL初始值异常(如255),则更可能指向物理网络设备或特殊配置的主机,TTL主要用于辅助判断操作系统类型,结合MAC地址分析更有效。

- 端口扫描与服务指纹:

- 原理: 扫描目标IP开放的端口和服务,识别服务Banner和操作系统指纹。

- 区分点:

- 虚拟化平台管理服务: 物理服务器(Hypervisor主机)可能开放特定的管理端口,这些端口在纯虚拟机上通常不会开放(除非是管理VM)。

- VMware ESXi: HTTPS (443/TCP, 通常是Web管理界面), SSH (22/TCP – 可选), CIM (5989/TCP – WBEM/SMI-S)。

- Hyper-V / Windows Server with Hyper-V: WinRM (5985/5986/TCP – HTTP/HTTPS), RDP (3389/TCP – 管理用), SMB (445/TCP)。

- Proxmox VE: Web管理 (8006/TCP – HTTPS), SSH (22/TCP)。

- 操作: 使用

nmap -sV -O对目标IP进行扫描,如果发现开放了上述典型的Hypervisor管理端口和服务,并且指纹匹配(如nmap识别出VMware ESXi),则该IP几乎可以肯定属于物理Hypervisor主机,如果扫描结果只显示常见的应用服务(如Web服务器、数据库、文件共享等),没有Hypervisor管理特征,则更可能是虚拟机(但也可能是未安装虚拟化软件的物理机或未暴露管理接口的Hypervisor)。

- 虚拟化平台管理服务: 物理服务器(Hypervisor主机)可能开放特定的管理端口,这些端口在纯虚拟机上通常不会开放(除非是管理VM)。

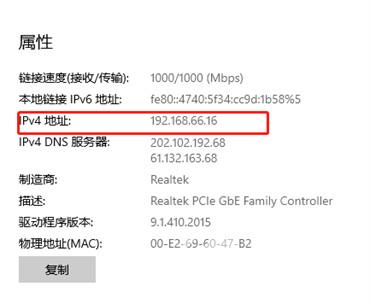

查询IP地址分配记录(内部网络适用):

- 原理: 在管理规范的企业或数据中心网络中,IP地址分配(IPAM – IP Address Management)通常有记录。

- 操作:

- DHCP 服务器日志/租约表: 检查DHCP服务器分配给目标IP的记录,通常会记录客户端主机名和/或MAC地址,结合MAC地址的OUI(如上所述)可以判断,虚拟机的主机名也可能带有特定前缀(如

vm-,win10-vm)。 - 静态IP分配表/文档: 管理员维护的电子表格、数据库或配置管理数据库(CMDB)中,通常会明确标注某个IP是分配给物理服务器、虚拟机还是网络设备。

- DNS 记录: 正向解析(IP到主机名)和反向解析(主机名到IP)记录,虚拟机的主机名通常有特定命名约定(如包含

vm,test,dev等字样),检查主机名可以提供线索。

- DHCP 服务器日志/租约表: 检查DHCP服务器分配给目标IP的记录,通常会记录客户端主机名和/或MAC地址,结合MAC地址的OUI(如上所述)可以判断,虚拟机的主机名也可能带有特定前缀(如

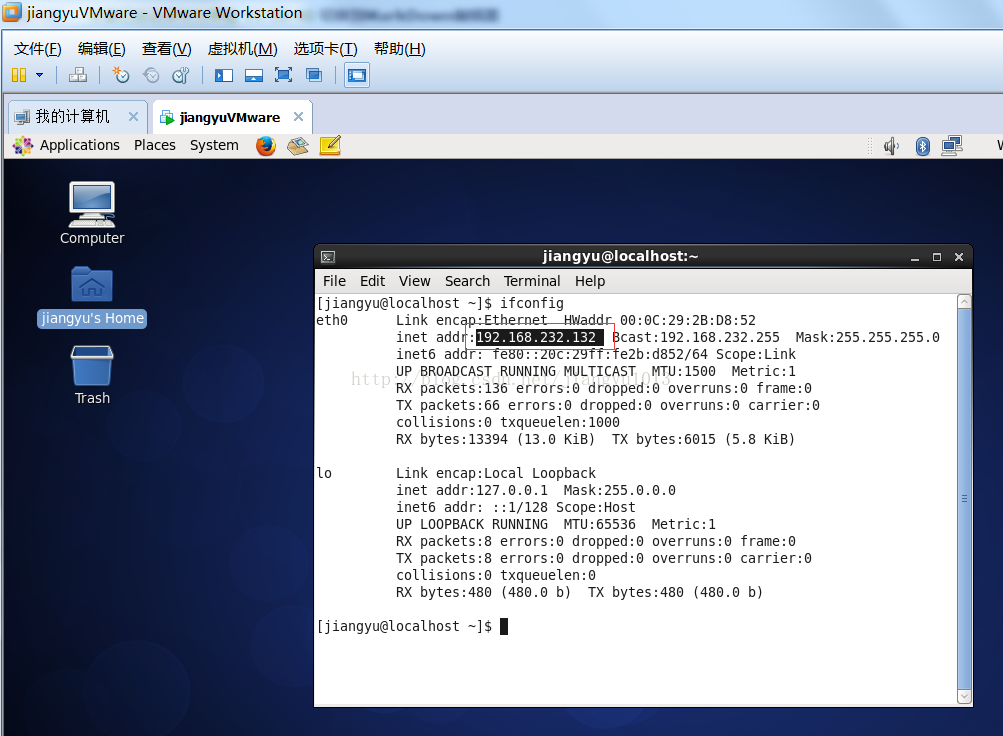

利用虚拟化平台的管理接口(权限依赖):

- 原理: 如果你拥有目标环境虚拟化平台(如 vCenter, Hyper-V Manager, Proxmox VE Web UI)的管理员或只读权限,这是最准确的方法。

- 操作:

- 登录到虚拟化平台的管理控制台。

- 在主机(Host/Cluster)视图下,查看物理服务器的信息及其网络配置(物理网卡IP、管理IP)。

- 在虚拟机(Virtual Machine)视图下,查看所有注册的虚拟机及其配置的网络信息(IP地址、MAC地址、所属网络)。

- 直接比对: 将目标IP与物理机管理IP列表和虚拟机IP列表进行比对,即可明确归属。

基于主机名的线索:

- 原理: 系统管理员通常遵循一定的命名规范。

- 操作:

- 使用

nslookup或dig查询目标IP对应的主机名。 - 使用

ping -a尝试解析目标IP的主机名。 - 分析主机名: 物理服务器的主机名可能包含

svr,host,esxi,hyperv,pm(Physical Machine),dc(Data Center), 机房/机架位置信息等,虚拟机主机名可能包含vm,vdi,desktop,app,db,test,dev,uat等,或者明确包含其宿主物理机的名称。

- 使用

高级网络流量分析:

- 原理: 在虚拟机网络流量流经的物理网卡上抓包分析。

- 操作:

- 在物理服务器的物理网卡接口或连接该物理服务器的交换机端口上使用抓包工具(如 Wireshark, tcpdump)。

- 观察源MAC: 抓取到的数据包中,源IP为目标IP的包,其源MAC地址就是关键,如果这个MAC地址是虚拟化平台OUI的(如

00:0C:29:xx:xx:xx),则证明该IP的流量是从虚拟机的虚拟网卡发出的,即该IP属于虚拟机,如果源MAC是物理网卡的真实MAC,则该IP属于物理机本身(或其管理接口)。

总结与重要注意事项:

- 没有银弹: 没有任何单一方法能100%适用于所有场景。最可靠的方法是结合多种方法交叉验证,特别是MAC地址OUI分析、端口扫描(寻找Hypervisor特征)以及查询管理记录(如果有权限)。

- MAC地址是关键线索: 虚拟化平台特定的OUI是区分虚拟机IP最常用且相对可靠的指标。

- Hypervisor管理端口是强信号: 探测到开放的、指纹匹配的虚拟化平台管理服务端口,基本可以确定该IP属于物理Hypervisor主机。

- 权限依赖: 最准确的方法(查询IPAM、登录虚拟化控制台)通常需要相应的网络或系统管理权限。

- 环境复杂性: 在复杂的网络环境中(如嵌套虚拟化、容器网络、SDN、云环境),IP地址的归属可能更加复杂,云服务商(AWS, Azure, GCP)提供的都是虚拟机实例,其“物理机”IP对用户不可见且无意义。

- 安全与合规: 在非自有网络中进行扫描探测可能违反可接受使用政策(AUP)或法律法规(如《网络安全法》),务必确保你的操作是授权且合法的。

- 目的: 区分物理机IP和虚拟机IP的主要目的是为了更好地理解网络结构、进行资产管理、实施安全策略(如隔离)、优化性能以及进行精准的故障排除。

通过综合运用上述方法,网络管理员、安全分析师或好奇的技术爱好者能够有效地辨别一个IP地址背后的实体是物理服务器还是虚拟机,从而更深入地掌控网络环境。

引用说明:

- MAC地址OUI分配: 信息基于公开的IEEE OUI注册数据库,可通过 IEEE官网或第三方OUI查询工具(如 Wireshark OUI Lookup)验证,特定虚拟化平台OUI范围是行业内的常见实践。

- TCP/IP协议栈行为: 关于TTL的初始值设置和递减规则,参考 TCP/IP 协议族标准文档(如 RFC 791)。

- 网络工具: 提到的工具(

arp,ping,nmap,nslookup,dig,tcpdump, Wireshark, Angry IP Scanner, Advanced IP Scanner)的功能描述基于其官方文档和广泛认可的使用方法。 - 虚拟化平台管理端口: 列出的默认管理端口和服务基于 VMware ESXi, Microsoft Hyper-V, Proxmox VE 等主流平台的官方文档和常见配置。