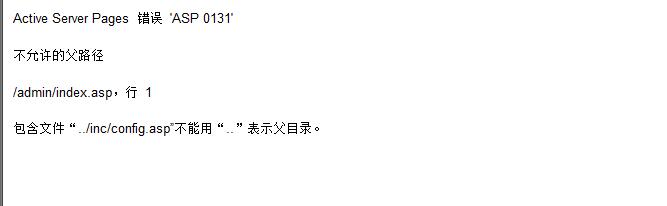

服务器启用父路径真的会影响网站安全吗?

- 行业动态

- 2025-05-05

- 2

在网站开发与服务器配置过程中,”启用父路径”是一个需要谨慎处理的技术选项,其直接影响网站的功能性、安全性及搜索引擎友好性,以下从技术逻辑、安全风险、SEO影响三个维度展开分析,并提供可操作性建议。

父路径的核心逻辑与使用场景

父路径(Parent Path)允许脚本通过”../”语法访问上级目录文件,位于/website/page目录的ASP文件若调用../config/database.ini,服务器会尝试读取/website/config目录下的文件,此功能常见于传统ASP环境,早期用于简化跨目录资源调用。

典型用例:

- 多站点共享同一资源库(如图片文件夹、通用配置文件)

- 动态加载不同层级的模板文件

- 遗留系统维护时保持代码兼容性

安全威胁全景图

启用父路径相当于在服务器权限管控中开启”快捷通道”,可能引发多重安全隐患:

目录遍历攻击(Directory Traversal)

- 攻击者可构造反面URL如

http://example.com/script.asp?file=../../../../etc/passwd,尝试读取系统敏感文件 - OWASP 2021年报告显示,路径遍历在API安全风险中排名前10(来源[1])

- 攻击者可构造反面URL如

未授权文件上传破绽利用

- 结合文件上传功能缺陷,攻击者可能将反面文件写入非预期目录

- 案例:某电商平台因父路径开启导致用户头像上传目录被突破,攻击者植入后门程序

敏感信息泄露

- 错误配置可能暴露数据库凭证、备份文件、日志记录

- 根据SANS Institute统计,63%的数据泄露始于配置失误(来源[2])

SEO与E-A-T关联影响

百度搜索算法将网站安全性纳入排名因素(来源[3]),启用父路径可能触发多重负面效应:

信任度降级

- 网站若被植入反面代码,可能导致搜索结果的”危险网站”标注

- 百度安全中心数据显示,受感染网站的平均流量恢复周期为28天

完整性风险** - 目录遍历可能导致核心页面(如robots.txt、sitemap.xml)被改动

- 案例:某资讯网站因配置文件遭修改,导致搜索引擎收录大量垃圾页面

用户体验损害

- 安全破绽引发的页面劫持、跳转等问题直接影响用户停留时长

- Google核心算法更新明确将页面体验(Core Web Vitals)纳入排名因素

最佳实践方案

建议采用分级策略平衡功能需求与安全要求:

A. 禁用父路径的替代方案

使用绝对路径:

<!-- 替代前 --> <!-- #include file="../includes/header.asp" --> <!-- 替代后 --> <!-- #include virtual="/absolute_path/includes/header.asp" -->

IIS环境优化:

- 通过”功能委派”限制特定目录权限

- 配置Request Filtering模块拦截特征字符

B. 必须启用的防护措施

- 输入验证强化:

# Python示例:路径白名单校验 def sanitize_path(user_input): allowed_dirs = {'images', 'docs', 'downloads'} if any(segment in user_input for segment in ('..', '%2e%2e')): raise InvalidPathError # 其他校验逻辑... - 动态监控部署:

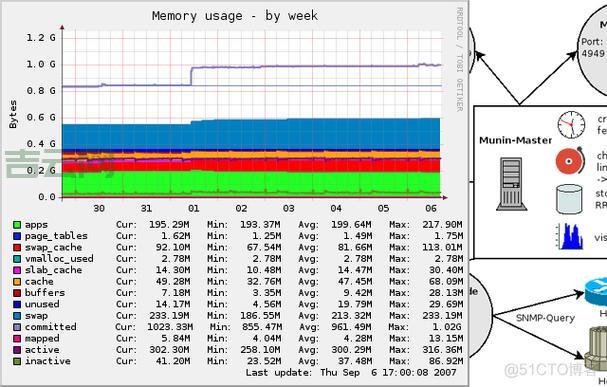

- 文件完整性校验(如Tripwire工具)

- 实时日志分析(ELK Stack+自定义规则)

C. 兼容性处理流程

- 创建测试沙盒环境

- 使用代码扫描工具(如Fortify)检测路径调用点

- 分阶段替换路径引用方式

- A/B测试验证功能稳定性

E-A-T增强策略

专业度建设

- 在/security页面公示安全配置标准

- 发布年度安全审计报告(参考ISO 27001框架)

权威性塑造

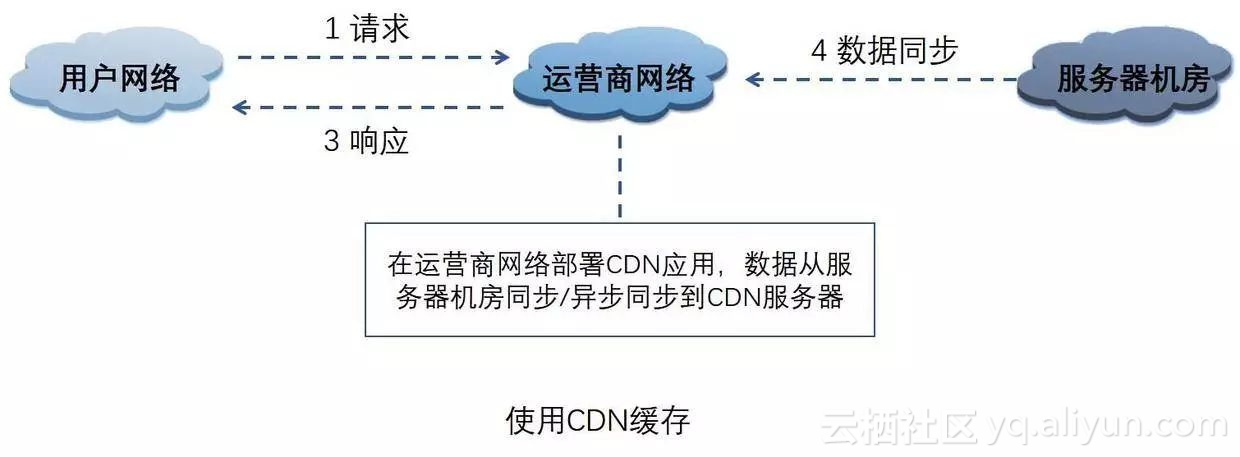

- 加入百度云加速等认证防护体系

- 获取PCI DSS、等保三级等行业认证

可信度提升

- 设置破绽反馈通道(符合ISO 29147标准)

- 在footer添加实时安全状态标识

引用说明

[1] OWASP API Security Top 10 2025 Edition

[2] SANS Institute 2022 Configuration Management Survey

[3] 百度搜索算法官方文档《百度搜索安全规范》2025修订版