harmonyos应用安全测试

- 行业动态

- 2025-05-08

- 4

通过权限管控、数据加密、安全启动及运行时防护等机制,保障应用数据与交互 安全,防范反面攻击与破绽风险

HarmonyOS应用安全测试深度解析

HarmonyOS安全架构基础

HarmonyOS作为面向全场景的分布式操作系统,其安全体系以”芯-端-云”三层协同为核心,通过硬件级隔离、内核安全机制和应用沙箱技术构建立体防护,其安全特性包括:

- 微内核架构:核心服务最小化,降低攻击面

- TEE可信执行环境:敏感数据运算隔离保护

- 分级权限管控:细粒度权限分配机制

- 分布式认证:跨设备身份验证体系

- 安全启动链:从Bootloader到应用层的完整校验

应用安全测试模型

| 测试层级 | 测试对象 | 关键技术 |

|---|---|---|

| 应用层 | 代码逻辑/业务功能 | 静态分析、动态插桩 |

| 框架层 | SDK接口/组件通信 | 接口钩子检测、API调用审计 |

| 系统层 | 系统服务/资源访问 | 系统调用监控、资源劫持检测 |

| 跨设备层 | 分布式能力/数据同步 | 网络流量镜像、意图劫持检测 |

| 生态层 | 第三方SDK/组件 | 成分分析、行为特征比对 |

核心测试维度与方法

- 代码安全审计

- 静态分析工具(Fortify、Checkmarx)检测OWASP Top10破绽

- 逆向工程防护:代码混淆、反调试检测

- 敏感信息检查:硬编码密钥、日志泄露

- 示例破绽:SQL注入、XPath注入、CSRF

- 运行时安全防护

- 动态分析工具(Frida、Xposed)模拟攻击

- 内存安全防护:缓冲区溢出、UAF防护

- 组件通信安全:Intent劫持、Clipboard攻击

- 典型测试用例:

- 跨进程通信数据加密验证

- Ability切片沙箱逃逸测试

- JSCore脚本执行权限控制

- 数据生命周期保护

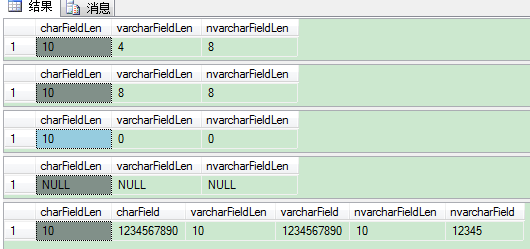

- 存储安全:SQLite加密、Preferences保护

- 传输安全:TLS版本强制、证书锁定

- 残留数据清理:剪贴板/缓存/崩溃日志

- 隐私合规:位置信息授权、剪切板读取

- 权限体系验证

- 权限声明合理性审查(最小权限原则)

- 动态权限申请场景测试

- 特殊权限滥用检测(如电话状态、文件读写)

- 权限继承链分析(含第三方SDK)

- 分布式场景测试

- 多设备认证协议完整性

- 数据同步加密强度验证

- 分布式任务劫持防护

- 典型测试:

- 跨设备文件传输中间人攻击模拟

- 分布式数据库访问控制测试

测试工具矩阵

| 工具类型 | 代表工具 | 适用场景 |

|---|---|---|

| 静态分析 | SonarQube、FindSecBugs | 代码规范检查、破绽模式匹配 |

| 动态分析 | Burp Suite、DroidBot | API接口测试、自动化渗透 |

| 行为监测 | Systrace、eBPF | 系统调用追踪、性能异常检测 |

| 逆向分析 | JADX、Ghidra | APK反编译、代码逻辑验证 |

| 合规检测 | Mobile Security Framework | 隐私政策合规性扫描 |

典型测试流程

- 环境准备阶段

- 搭建安全测试床(含真实设备/模拟器混合环境)

- 配置证书管理服务器(CA证书预置)

- 部署流量镜像系统(如Fiddler、Charles)

- 基础安全扫描

- 执行APK元数据验证(签名、digest值)

- 第三方SDK成分分析(BlackDrogon检测)

- 权限声明与实际使用比对

- 功能渗透测试

- 登录模块暴力破解防护

- 支付流程抗重放攻击测试

- 文件操作沙箱边界测试

- WebView混合内容加载控制

- 专项压力测试

- 并发请求下的锁机制验证

- 低内存环境下的异常处理

- 弱网条件下的数据一致性

- 报告生成阶段

- CVSS评分系统量化风险等级

- 攻击路径可视化图谱生成

- 修复建议优先级排序

挑战与解决方案

挑战1:分布式架构复杂性

- 问题表现:多设备协同时的信任链断裂风险

- 解决方案:构建设备指纹认证体系,实施端到端消息签名

挑战2:第三方SDK隐患

- 问题表现:嵌入式广告SDK的越权行为

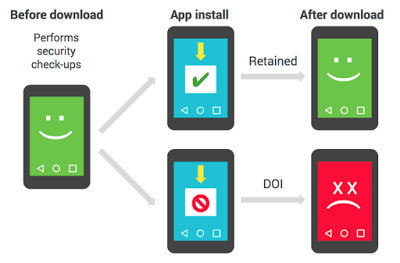

- 解决方案:采用SDK沙箱技术,建立行为白名单机制

挑战3:动态代码加载风险

- 问题表现:热更新机制可能被利用加载反面代码

- 解决方案:实施代码签名校验,限制动态加载权限

行业实践案例

某金融科技类应用安全改造方案:

| 风险点 | 原始状态 | 改进措施 |

|——————|—————————–|———————————–|

| 密钥管理 | 硬编码RSA私钥 | 集成HSM硬件安全模块 |

| 生物识别 | 本地存储人脸数据 | 采用TEE环境处理特征值 |

| 通信安全 | TLS1.2版本 | 升级到TLS1.3并启用证书钉住 |

| 输入验证 | Android原生输入法 | 定制安全键盘+输入内容过滤 |

| 日志记录 | 明文存储操作日志 | 实施日志加密+敏感信息脱敏 |

FAQs

Q1:如何验证HarmonyOS应用的权限使用合理性?

A1:可通过以下步骤进行验证:

- 使用ApkTool反编译查看AndroidManifest.xml中的权限声明

- 结合代码审计确认实际使用的API是否匹配声明权限

- 在真机环境中监控运行时权限申请场景

- 重点检查危险权限(如READ_PHONE_STATE)的使用必要性

- 使用工具(如Permission Analyzer)生成权限使用报告

Q2:针对HarmonyOS的分布式特性,应如何设计安全测试用例?

A2:建议从三个维度展开:

- 设备间认证:测试配对流程的身份验证强度,模拟中间人攻击场景

- 数据同步:验证端到端加密实现,测试断点续传时的数据完整性保护

- 任务迁移:检查Ability切片在不同设备间迁移时的沙箱隔离有效性,测试残留数据清理