上一篇

个人虚拟主机被攻击了怎么办

- 行业动态

- 2025-05-02

- 2

立即断网/禁服务,改密码,查日志清载入,补破绽,恢复备份,开启

个人虚拟主机被攻击后的紧急处理与防护指南

确认攻击类型与影响范围

当发现个人虚拟主机出现异常(如网站访问缓慢、文件被改动、流量激增等),需第一时间判断攻击类型并评估影响:

| 异常现象 | 可能的攻击类型 | 初步应对措施 |

|---|---|---|

| 网站突然无法访问或加载缓慢 | DDoS攻击、CC攻击 | 联系主机商启用防火墙或临时屏蔽IP |

| 文件被改动或出现可疑脚本 | 网页载入、文件植入 | 立即备份当前文件并断开网络 |

| 账号被盗用或异常登录 | 暴力破解、撞库攻击 | 修改所有相关密码并启用双因素认证 |

| 数据库被清空或加密 | 勒索软件、SQL注入攻击 | 恢复备份并扫描破绽 |

紧急处理步骤

立即隔离风险

- 断网或禁用服务:通过主机控制面板临时关闭网站、FTP或数据库服务,阻止攻击扩散。

- 备份关键数据:下载或导出网站文件、数据库等核心数据,避免数据彻底丢失。

通知主机服务商

- 提供异常日志(如访问记录、错误提示)协助排查。

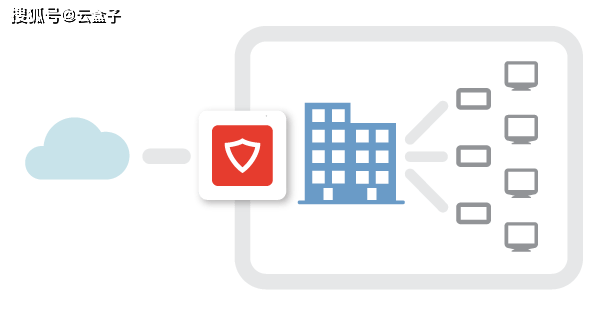

- 要求主机商开启Web应用防火墙(WAF)或IP黑名单功能。

清理反面文件

- 对比备份文件,删除被改动的脚本或未知文件(如

.php、.js后缀的可疑文件)。 - 使用在线干扰扫描工具(如VirusTotal)上传可疑文件样本检测。

- 对比备份文件,删除被改动的脚本或未知文件(如

修复破绽

- 更新软件版本:检查CMS(如WordPress)、插件、主题是否为最新版本。

- 修改默认配置:删除默认用户名(如

admin)、禁用PHP危险函数(如eval)。 - 加固权限:将网站目录权限设置为755,敏感文件(如

.htaccess)设置为644。

重置账号与密码

- 修改主机控制面板、FTP、数据库等所有相关账号的密码,使用12位以上混合字符(如

Aa1!kLm@3$d)。 - 启用双因素认证(2FA),绑定手机或身份验证器(如Google Authenticator)。

- 修改主机控制面板、FTP、数据库等所有相关账号的密码,使用12位以上混合字符(如

长期防护策略

隐藏敏感信息

- 删除网站源码中的

admin路径、框架版本信息(如meta标签中的generator)。 - 使用CDN服务(如Cloudflare)隐藏真实服务器IP。

- 删除网站源码中的

部署安全工具

| 工具类型 | 推荐方案 |

|——————–|——————————————-|

| 防火墙 |.htaccess规则、Fail2Ban(拦截暴力破解) |

| 载入检测系统 | IDPS(如OSSEC) |

| 日志监控 | Awstats、Webmin日志分析模块 |定期安全审计

- 每月检查一次网站文件完整性(使用工具如

Tripwire或AIDE)。 - 扫描开源程序破绽(如通过

WPScan检查WordPress站点)。

- 每月检查一次网站文件完整性(使用工具如

常见攻击场景与应对示例

| 攻击场景 | 应对措施 |

|---|---|

| 网站被植入挖矿脚本 | 删除<script>标签中的可疑代码禁用浏览器挖矿( .htaccess添加Header set X-Frame-Options SAMEORIGIN) |

| 数据库被SQL注入攻击 | 修复表单输入验证逻辑 安装安全插件(如Wordfence) 限制数据库用户权限(仅开放必要操作) |

| 暴力破解FTP账号 | 修改FTP端口(默认21→非常规端口) 限制登录失败次数( .htaccess添加AuthLimit规则) |

FAQs

Q1:如何预防个人虚拟主机被攻击?

- 定期更新:保持操作系统、CMS、插件为最新版本。

- 最小化权限:仅为必要功能开放端口(如关闭不必要的RPC、SSH服务)。

- 伪装环境:修改默认管理后台路径(如将

/wp-admin改为/secure-panel)。

Q2:主机被攻击后数据还能恢复吗?

- 取决于备份:若有近期完整备份,可通过控制面板或FTP恢复;若数据被加密勒索,需联系警方并提供攻击证据,勿轻易支付赎