linux下如何进入root

- Linux

- 2025-08-16

- 5

sudo -i 或

su - 命令切换至 root 用户,执行时需输入当前用户的密码进行身份

在Linux系统中,root账户拥有最高级别的系统管理权限,可用于执行关键配置、安装软件包、修改核心文件等操作,由于其敏感性,现代Linux发行版默认禁用直接以root身份登录,而是通过授权机制实现临时提权,以下是完整的操作指南及技术细节分析:

核心前置知识

| 术语 | 说明 |

|---|---|

| 超级用户 | root用户的别称,UID固定为0,具备无限制的文件访问与进程控制权 |

| sudo机制 | 基于/etc/sudoers的策略控制体系,允许指定用户以特定权限执行命令 |

| PAM模块 | Pluggable Authentication Modules,负责认证流程的可扩展框架 |

| TTY设备 | 终端设备的统称,包括物理终端、虚拟控制台(Ctrl+Alt+F1~F6)和SSH会话 |

️ 重要原则:日常操作应始终遵循最小权限原则,仅在必要时使用

root权限,长期以root身份工作会显著增加误操作风险。

主流提权方法详解

方案1:通过sudo命令获取临时权限(推荐)

适用于已加入sudoers列表的用户(常见于管理员账号)。

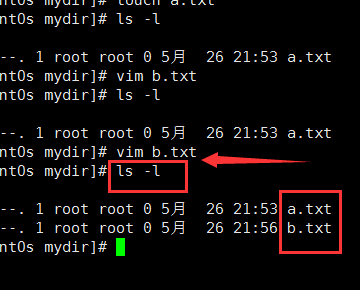

操作流程:

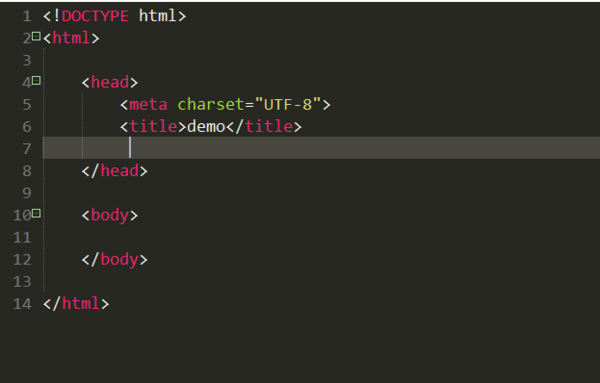

# 基本语法:sudo [选项] <命令> # 示例1:执行单条命令 sudo apt update && sudo apt upgrade -y # 示例2:启动带GUI的应用(自动继承环境变量) sudo gedit /etc/fstab # 示例3:保持交互式shell(输入exit退出) sudo -i # 等同于su root

关键参数解析:

| 参数 | 作用 | 示例 |

|————|—————————————-|————————–|

| -i | 模拟登录shell,加载/root/.bashrc | sudo -i |

| -u# | 指定运行命令的用户ID | sudo -u 1001 whoami |

| -b | 后台执行命令 | sudo -b ls /root/.ssh |

| env -i | 清空环境变量后执行(增强安全性) | sudo env -i /bin/bash |

优势对比表:

| 特性 | sudo | su |

|——————–|————————————-|——————————|

| 日志记录 | 完整记录命令历史 | 仅记录切换行为 |

| 权限粒度 | 可精确控制命令/路径/参数 | 全权委托 |

| 安全审计 | 支持时间戳、主机名等信息关联 | 信息有限 |

| 错误处理 | 失败时返回原用户权限 | 依赖后续手动恢复 |

| 适用场景 | 日常管理、脚本自动化 | 排障调试、深度系统修复 |

方案2:使用su命令切换用户

当目标用户已知对应密码时可用(生产环境慎用)。

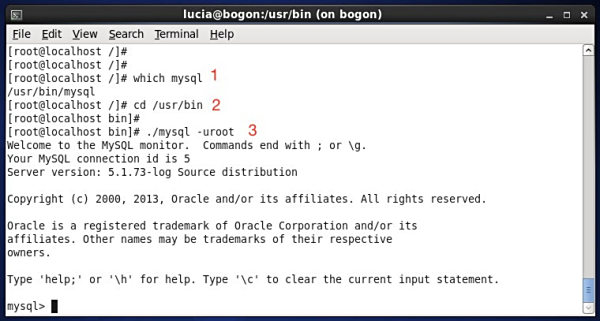

典型用法:

# 切换至root(需输入目标用户密码) su # "-"表示切换环境变量 # 退出当前session exit # 查看当前可切换的用户列表 who am i # 确认自身权限级别

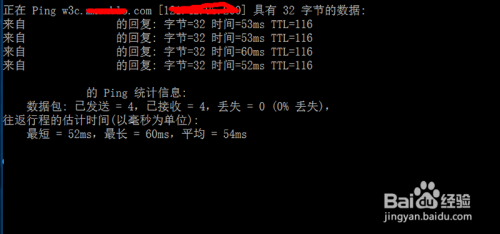

注意:多数发行版已移除root密码字段,此时su将失效,可通过passwd root重置密码(需谨慎)。

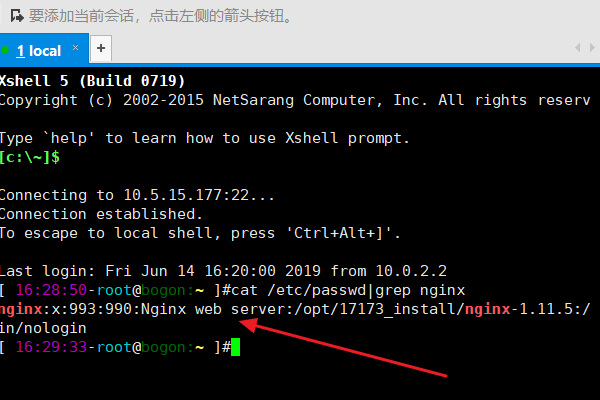

方案3:直接以root身份登录(仅限特定场景)

仅适用于以下特殊情况:

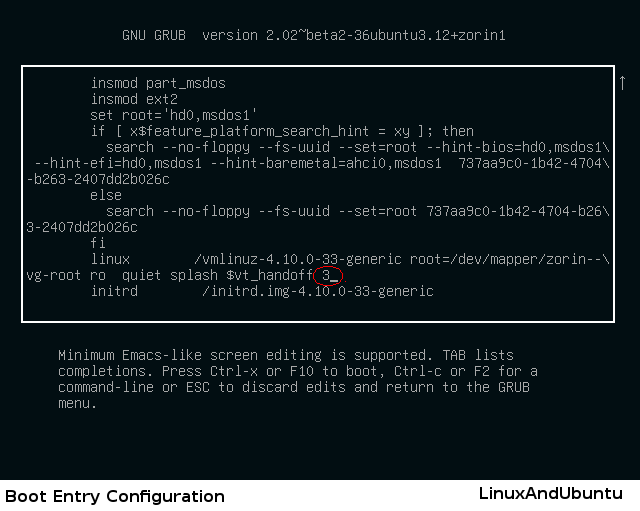

- 救援模式:GRUB引导菜单选择”Rescue Mode”后自动进入单用户模式

- 控制台直连:部分服务器启用串口Console并开放

root登录 - 自定义TTY设备:修改

/etc/inittab或systemd服务文件强制绑定某终端

风险警示:此方式违反安全最佳实践,可能导致未授权访问。

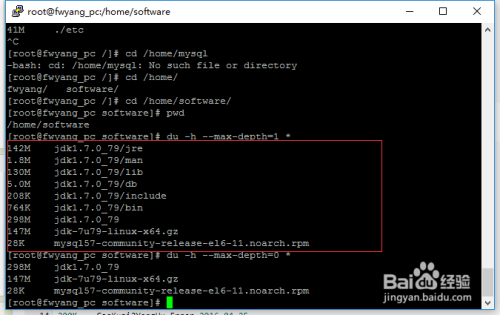

高级配置技巧

免密sudo配置(危险操作!)

编辑/etc/sudoers文件(建议使用visudo命令):

# 格式:用户/组 主机=(别名) 命令 username ALL=(ALL) NOPASSWD: ALL

️ 此配置会使指定用户无需密码即可执行任意命令,极易引发安全问题,仅建议用于测试环境。

限制sudo权限范围

精细化控制示例:

webadmin ALL=(www-data) NOPASSWD: /usr/sbin/nginx,/usr/sbin/php-fpm

上述规则允许webadmin用户仅能以www-data身份执行Nginx相关命令。

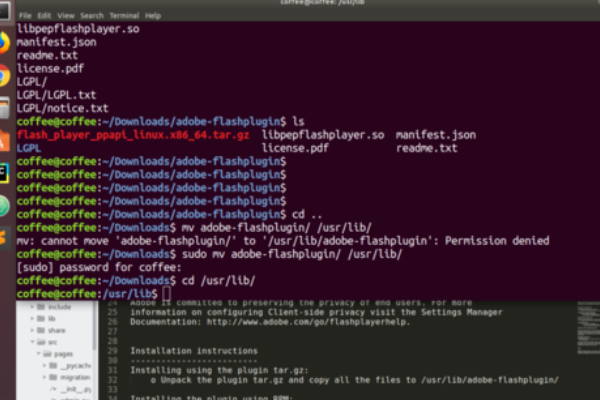

应急恢复方案

若因误操作导致无法正常登录:

- Live CD启动:使用Ubuntu/CentOS安装镜像挂载根分区进行修复

- GRUB命令行:在启动菜单按

e编辑内核参数,添加init=/bin/bash进入单用户模式 - chroot修复:通过外部介质启动后挂载原系统分区,执行

chroot /mnt/sysimage

常见错误排查

| 现象 | 原因分析 | 解决方案 |

|---|---|---|

xxx is not in the sudoers file |

用户未被授权 | visudo添加对应条目 |

authentication failure |

密码错误或账户锁定 | 检查/etc/shadow状态 |

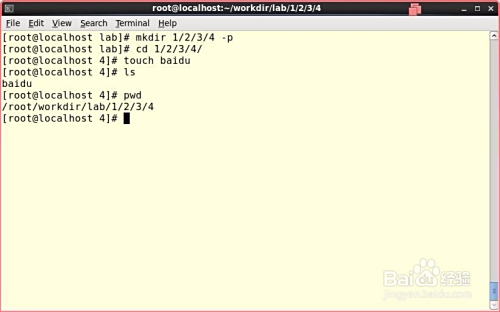

command not found |

PATH环境变量缺失 | 显式指定绝对路径或使用which定位 |

permission denied |

SELinux/AppArmor策略阻止 | 临时关闭策略或调整上下文标签 |

相关问答FAQs

Q1: 我忘记了root密码怎么办?

A: 可通过以下步骤重置(以Debian系为例):

- 重启系统,在GRUB菜单选择对应内核项,按

e编辑 - 找到

linux行尾追加rw init=/bin/bash,按Ctrl+X启动 - 挂载根分区为读写模式:

mount -o remount,rw / - 修改密码:

passwd root - 重启系统:

exec /sbin/init

️ 此操作会清除审计日志,建议仅用于紧急情况。

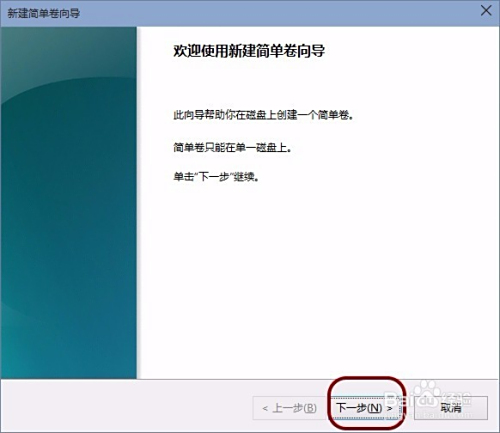

Q2: 如何让普通用户永久获得sudo权限?

A: 执行以下步骤:

- 切换至root用户:

sudo -i - 打开编辑器:

visudo - 添加配置行:

your_username ALL=(ALL) ALL - 保存退出后,该用户即可通过

sudo执行命令

替代方案:将用户加入

wheel组(部分RedHat系发行版默认赋予该组sudo权限)。

归纳建议

| 场景 | 推荐方案 | 备注 |

|---|---|---|

| 日常维护 | sudo+必要命令 |

最小化权限暴露 |

| 批量自动化任务 | sudo -b+脚本 |

后台运行需注意资源占用 |

| 系统级故障排查 | su -+详细日志 |

保留操作痕迹便于追溯 |

| 容器/虚拟机管理 | 专用管理账号 | 避免跨宿主机权限泄露 |

通过合理运用上述方法,可在保障系统安全的前提下高效完成管理工作,建议定期审查/var/log/auth.log中的sudo