sql server怎么修改数据库权限

- 数据库

- 2025-08-14

- 30

GRANT/REVOKE/DENY 命令或右键数据库选“属性→

在 SQL Server 中修改数据库权限是数据库管理员(DBA)日常管理的核心任务之一,涉及用户对数据库对象(如表、视图、存储过程等)的访问控制,以下从 权限体系、具体操作方法、最佳实践 三个维度展开详细说明,并附操作示例与常见问题解答。

SQL Server 权限体系基础

核心概念解析

| 术语 | 说明 |

|---|---|

| 主体 | 请求访问资源的实体,包括 Windows 账户/组、SQL Server 登录名、角色 |

| 安全对象 | 被保护的资源,如数据库、架构(Schema)、表、视图、存储过程、函数等 |

| 权限类型 | 允许(GRANT):授予特定操作权限 拒绝(DENY):显式禁止操作 撤销(REVOKE):收回已授予的权限 |

| 作用域层级 | ① 服务器级(实例级)→ ② 数据库级 → ③ 架构级 → ④ 对象级(最细粒度) |

| 继承机制 | 子级对象默认继承父级权限(可通过 WITH GRANT OPTION 控制传播) |

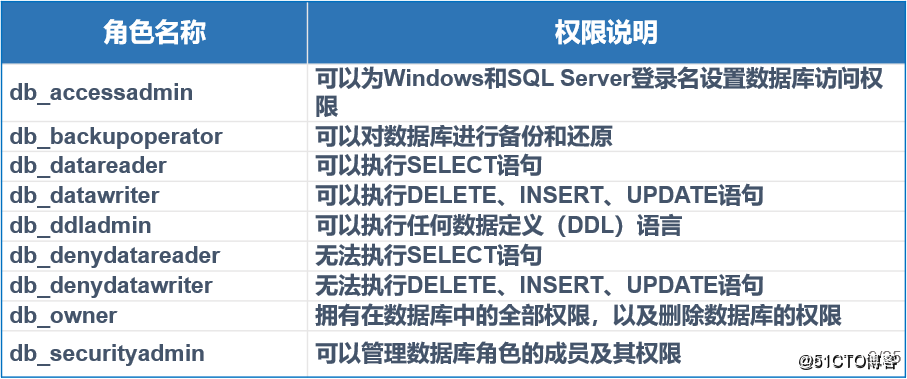

关键角色分类

| 角色类型 | 典型代表 | 功能特点 |

|---|---|---|

| 固定服务器角色 | sysadmin, securityadmin | 跨数据库的全局权限,需谨慎分配 |

| 数据库角色 | db_owner, db_datareader | 限定于当前数据库内的权限集合,推荐优先使用 |

| 应用程序角色 | 自定义角色 | 基于业务场景的特殊权限组合,需通过密码激活 |

| 用户定义角色 | role_name | 将多个用户归为一组,统一管理其权限 |

修改权限的三种主流方式

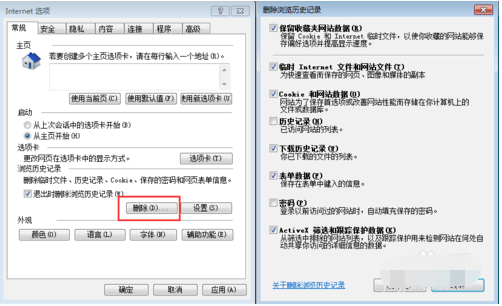

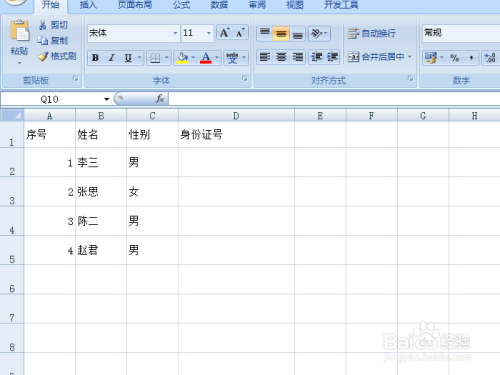

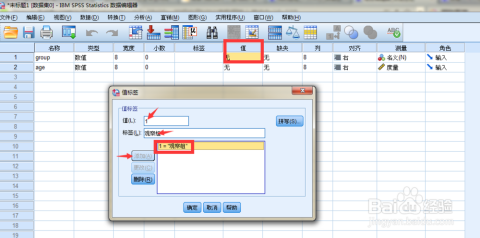

方法 1:通过 SQL Server Management Studio (SSMS) 图形化界面

适用场景:快速配置单个用户/角色的简单权限,适合非技术人员操作。

操作步骤:

- 连接到目标数据库:在对象资源管理器中展开「数据库」,右键选择目标数据库 → «新建查询»。

- 定位安全对象:展开「安全性」节点,找到需修改权限的对象(如表、视图)。

- 属性设置:右键目标对象 → «属性» → «权限» 页签。

- 配置权限矩阵:

- 在左侧列表中勾选需授权的主体(用户/角色)。

- 中部复选框对应各类操作权限(SELECT/INSERT/UPDATE/DELETE)。

- 底部可设置列级权限(精确到某一列的读写)。

- 生效验证:点击「确定」后,立即生效无需重启服务。

️ 注意:若需修改系统级权限(如创建表),需切换至「服务器角色」页面操作。

方法 2:使用 T-SQL 语句(推荐生产环境)

优势:可脚本化、支持批量操作、便于审计追踪。

常用命令模板

-1. 授予权限(基础用法) GRANT <权限类型> ON [<数据库名>].[<架构名>].[<对象名>] TO <主体名>; -示例:授予 SalesUser 对 Orders 表的查询与插入权限 GRANT SELECT, INSERT ON [SalesDB].[dbo].[Orders] TO [SalesUser]; -2. 拒绝权限(覆盖已有授权) DENY <权限类型> ON ... TO <主体名>; -示例:禁止 Auditor 删除任何数据 DENY DELETE ON [SalesDB].[dbo].[Orders] TO [Auditor]; -3. 撤销权限(完全移除) REVOKE <权限类型> ON ... FROM <主体名>; -示例:回收临时用户的更新权限 REVOKE UPDATE ON [SalesDB].[dbo].[Customers] FROM [TempUser]; -4. 带选项的高级授权 GRANT SELECT ON [SalesDB].[dbo].[Products] TO [Reporter] WITH GRANT OPTION; -此命令允许 Reporter 将其获得的 SELECT 权限再授予其他用户

特殊场景处理

| 需求 | T-SQL 实现方案 |

|---|---|

| 仅允许读取特定列 | GRANT SELECT (Col1, Col2) ON dbo.TableName TO UserA; |

| 限制行级数据访问 | 结合行级安全策略(RLS)+ WHERE 条件过滤 |

| 一次性批量授权多个对象 | 使用动态 SQL 循环遍历目标对象列表 |

| 跨数据库授权 | 需明确指定完整对象路径(如 [OtherDB].[schema].[object]) |

方法 3:通过存储过程自动化管理

适用场景:企业级批量权限管理,可集成至部署流水线。

常用系统存储过程:

| SP 名称 | 功能描述 | 参数示例 |

|———————–|——————————————-|——————————————–|

| sp_addrolemember | 向数据库角色添加成员 | EXEC sp_addrolemember @rolename='db_datawriter', @membername='UserB' |

| sp_droprolemember | 从数据库角色移除成员 | EXEC sp_droprolemember @rolename='db_datawriter', @membername='UserB' |

| sp_grantdbaccess | 创建数据库用户并映射到登录名 | EXEC sp_grantdbaccess @loginame='domainjohn', @dbname='SalesDB' |

| sp_revokedbaccess | 删除数据库用户 | EXEC sp_revokedbaccess @name_in_db='UserC' |

权限管理最佳实践

遵循最小特权原则

- 错误做法:将所有用户加入 db_owner 角色。

- 正确做法:按职责划分角色(如只读角色 db_datareader、读写分离角色 db_datawriter)。

分层管理策略

| 层级 | 建议操作 | 示例 |

|---|---|---|

| 服务器级 | 仅分配必要服务角色(如 bulkadmin for ETL) | ALTER SERVER ROLE [bulkadmin] ADD MEMBER [ETLServiceAccount] |

| 数据库级 | 使用内置角色组合满足需求 | ALTER ROLE [db_datareader] ADD MEMBER [FinanceTeam] |

| 对象级 | 针对敏感表单独设置细粒度权限 | GRANT UPDATE ON dbo.Salary TO [HRManager] |

定期审计与清理

- 每周执行以下查询检查异常权限:

-查找拥有过高权限的用户 SELECT princ.name AS UserName, perm.permission_name, obj.name AS ObjectName FROM sys.database_permissions AS perm JOIN sys.database_principals AS princ ON perm.grantee_principal_id = princ.principal_id JOIN sys.objects AS obj ON perm.major_id = obj.object_id WHERE princ.type IN ('S', 'U') -S=SQL登录名, U=Windows用户 AND perm.state_desc = 'GRANT' AND perm.permission_name IN ('CONTROL', 'ALTER', 'TAKE OWNERSHIP');

相关问答 FAQs

Q1: 如何查看某个用户当前拥有的所有权限?

A: 可通过以下两种方式查询:

- 图形化界面:在 SSMS 中右键用户 → «属性» → «安全对象» 页签。

- T-SQL 查询:

-查询用户在所有数据库中的权限 SELECT DB_NAME(dp.database_id) AS DatabaseName, dp.class_desc AS ObjectType, dp.object_name AS ObjectName, dp.permission_name AS Permission, dp.state_desc AS Status FROM sys.database_permissions AS dp JOIN sys.database_principals AS p ON dp.grantee_principal_id = p.principal_id WHERE p.name = 'TargetUserName'; -替换为目标用户名

Q2: 如果误删了重要用户的权限怎么办?

A: 应急恢复方案如下:

- 立即停止生产操作:防止因权限缺失导致业务中断。

- 检查事务日志:若启用了 CDC(变更数据捕获)或审计日志,可追溯最近的权限变更记录。

- 重新授予关键权限:

-示例:紧急恢复销售经理的订单表权限 GRANT SELECT, INSERT, UPDATE, DELETE ON [SalesDB].[dbo].[Orders] TO [SalesManager];

- 完善备份机制:建议定期导出权限配置(可通过

scripting功能生成 SQL脚本)。

SQL Server 的权限管理需兼顾安全性与易用性,核心要点包括:

- 明确职责边界:根据岗位职责设计角色而非直接给用户赋权。

- 控制粒度适度:多数场景下数据库级角色已足够,特殊需求再用对象级权限。

- 持续监控优化:定期清理冗余权限,及时响应组织架构变化。

通过合理运用上述方法和工具,可构建符合