上一篇

linux如何配置外网域名访问内网

- Linux

- 2025-08-11

- 25

在Linux中,可通过Nginx/Apache搭建反向代理,结合DNS A记录解析至公网IP,并开放对应端口及防火墙规则,实现外网域名访问内

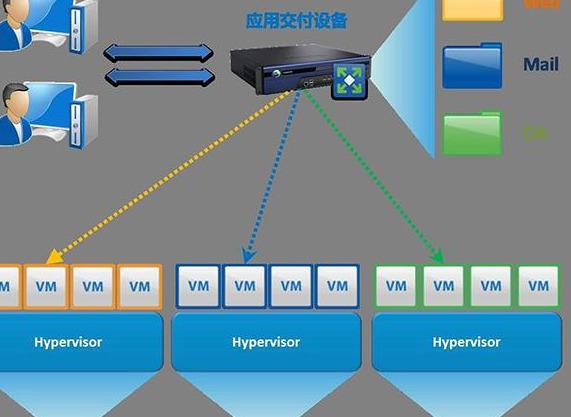

核心概念与前置条件

1 基础架构图解

| 层级 | 组件 | 作用 |

|---|---|---|

| 外网 | 域名注册商 | 提供可解析的公网域名 |

| 边界设备 | 光猫/路由器 | 实现NAT转换与端口映射 |

| 内网服务器 | Linux主机(Ubuntu/CentOS) | 承载目标服务(Web/API/数据库) |

| 中间层 | 反向代理(Nginx/HAProxy) | 协议转换+负载均衡+安全防护 |

2 必要条件清单

拥有合法备案的域名(国内需ICP备案)

具备公网IPv4地址(可通过curl ifconfig.me验证)

掌握路由器管理权限(用于端口映射)

已安装Docker/直接部署应用的环境

分步实施指南

1 网络拓扑规划

graph LR

A[外网用户] -->|HTTPS| B(域名)

B --> C{路由器}

C --> D[Linux服务器:80/443]

D --> E[内网服务:8080]

2 关键配置步骤

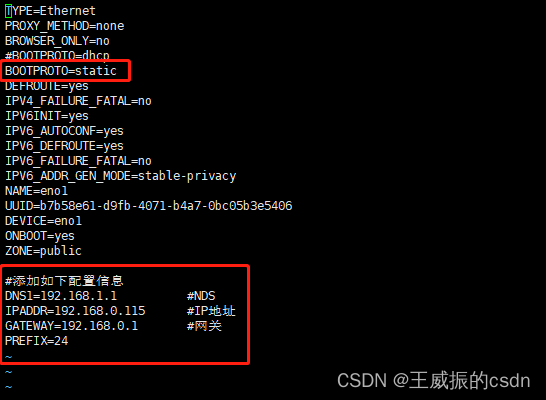

▶ Step 1: 域名解析配置

- 登录域名控制面板 → 添加A记录

- 主机记录:(主域名)或自定义前缀(如

app) - 记录值:你的公网IP(动态IP需配合DDNS客户端)

- 主机记录:(主域名)或自定义前缀(如

- 验证生效:执行

dig YOURDOMAIN +short应返回当前公网IP

▶ Step 2: 路由器端口映射

| 协议 | 外部端口 | 内部IP | 内部端口 | 描述 |

|---|---|---|---|---|

| TCP | 80 | 168.1.100 | 8080 | HTTP服务 |

| TCP | 443 | 168.1.100 | 8443 | HTTPS服务 |

| UDP | 53 | 168.1.100 | 53 | DNS查询(可选) |

️ 注意:部分运营商会封锁常用端口,建议改用高位端口(如5000+)后通过反向代理跳转

▶ Step 3: Linux防火墙配置(UFW示例)

# 允许HTTP/HTTPS入站 sudo ufw allow 80/tcp comment 'HTTP' sudo ufw allow 443/tcp comment 'HTTPS' # 启用IP伪装(NAT回程) sudo sysctl -w net.ipv4.ip_forward=1 # 持久化NAT规则 echo "net.ipv4.ip_forward=1" | sudo tee /etc/sysctl.d/nat.conf > /dev/null sudo sysctl --system

▶ Step 4: Nginx反向代理配置(推荐方案)

编辑配置文件 /etc/nginx/sites-available/default:

server {

listen 80;

server_name yourdomain.com www.yourdomain.com;

location / {

proxy_pass http://localhost:8080; # 内网服务真实端口

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

}

# HTTPS重定向

if ($scheme = http) {

return 301 https://$server_name$request_uri;

}

}

启用HTTPS(推荐使用Certbot自动签发):

sudo apt install certbot python3-certbot-nginx sudo certbot --nginx -d yourdomain.com -d www.yourdomain.com

▶ Step 5: 内网服务适配

修改内网服务监听地址为0.0.0而非localhost:

# Flask示例 app.run(host='0.0.0.0', port=8080)

或修改Docker Compose文件:

services:

myapp:

ports:

"8080:80"

networks:

internal_network

高级优化策略

1 动态IP解决方案

| 方案 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| DDNS客户端 | 实时同步IP变更 | 依赖第三方服务 | 个人宽带用户 |

| Cloudflare Tunnel | 零暴露公网IP | 增加一跳延迟 | 企业级安全需求 |

| API触发更新 | 完全自主控制 | 开发复杂度高 | 专业运维团队 |

2 安全加固措施

- 最小权限原则:限制反向代理仅转发必要路径

location /admin/ { allow 192.168.1.0/24; # 仅允许内网访问管理后台 deny all; } - 速率限制:防止暴力破解

http { limit_req_zone $binary_remote_addr zone=one:10m rate=5r/s; ... location /login { limit_req zone=one burst=10 nodelay; } } - 载入检测:集成Fail2Ban

sudo apt install fail2ban sudo nano /etc/fail2ban/jail.local # 添加以下内容 [nginx-http-auth] enabled = true filter = nginx-auth action = banip[name=HTTP_REQ_RATE, logpath=/var/log/nginx/access.log, maxtime=3600]

典型故障排查流程

| 现象 | 可能原因 | 解决方法 |

|---|---|---|

| 域名打不开 | DNS未生效/端口未映射 | nslookup yourdomain.com |

| 报502 Bad Gateway | 后端服务崩溃/超时 | systemctl status myapp |

| HTTPS证书错误 | SSL配置不匹配 | sudo certbot renew --dry-run |

| 跨域请求被拦截 | CORS策略缺失 | 添加add_header Access-Control-Allow-Origin ; |

| 上传文件失败 | 反向代理缓冲区不足 | 增大proxy_buffer_size值 |

相关问答FAQs

Q1: 为什么已经配置了端口映射但还是无法访问?

A: 请按顺序检查以下项目:

- 确认路由器确实开启了端口映射(重启路由器后重新检查)

- 使用

telnet YOUR_PUBLIC_IP PORT测试端口连通性 - 检查Linux防火墙状态:

sudo ufw status - 查看Nginx错误日志:

tail -f /var/log/nginx/error.log - 确保内网服务正在监听

0.0.0而非0.0.1

Q2: 如何实现多个子域名指向不同内网服务?

A: 修改Nginx配置文件示例:

# blog.yourdomain.com -> WordPress(8000)

server {

listen 80;

server_name blog.yourdomain.com;

location / {

proxy_pass http://localhost:8000;

}

}

# api.yourdomain.com -> NodeJS(3000)

server {

listen 80;

server_name api.yourdomain.com;

location / {

proxy_pass http://localhost:3000;

}

}

保存后执行sudo nginx -t校验配置,再重启服务:`sudo systemctl restart nginx