安卓开发安全卫士干扰数据库

- 行业动态

- 2025-04-21

- 3

安卓安全卫士干扰数据库核心解析

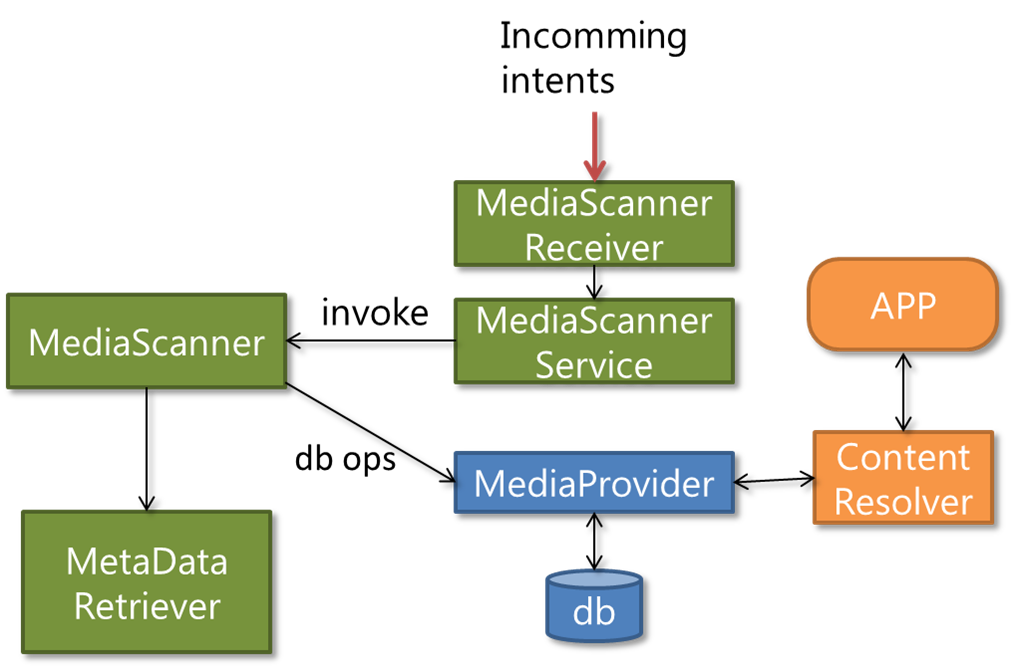

干扰数据库基础架构

核心功能定位

- 识别安卓反面软件(干扰、载入、广告软件等)

- 提供干扰特征匹配与行为分析能力

- 支持实时更新与本地离线双模式检测

数据库类型

| 类型 | 特点 |

|—————|———————————————————————-|

| 特征值数据库 | 存储干扰文件的哈希值(MD5/SHA256)、文件段特征、API调用序列等 |

| 行为黑名单库 | 记录反面行为模式(如窃取通讯录、发送付费短信、提权操作等) |

| 信誉数据库 | 基于云端的大数据分析,标记高风险应用市场、开发者或设备IP |

干扰数据库结构设计

核心字段表

| 字段类别 | 字段名称 | 数据类型 | 说明 |

|—————-|————————–|—————|————————————–|

| 基础信息 |virus_id| INT | 干扰唯一标识符 |

| |md5| VARCHAR(32) | 文件MD5哈希值 |

| |sha256| VARCHAR(64) | 文件SHA256哈希值 |

| |package_name| TEXT | 反面应用包名 |

| 行为特征 |behavior_flags| INT | 位标记(如0x01=窃取隐私,0x02=资费消耗)|

| |api_sequence| TEXT | 关键API调用序列(JSON格式) |

| 元数据 |add_date| DATETIME | 入库时间 |

| |update_frequency| ENUM(‘high’,’medium’,’low’) | 更新优先级 |索引优化策略

- 主键索引:

virus_id(快速定位干扰记录) - 哈希索引:

md5(秒级文件比对) - 全文索引:

api_sequence(支持行为模式模糊匹配)

- 主键索引:

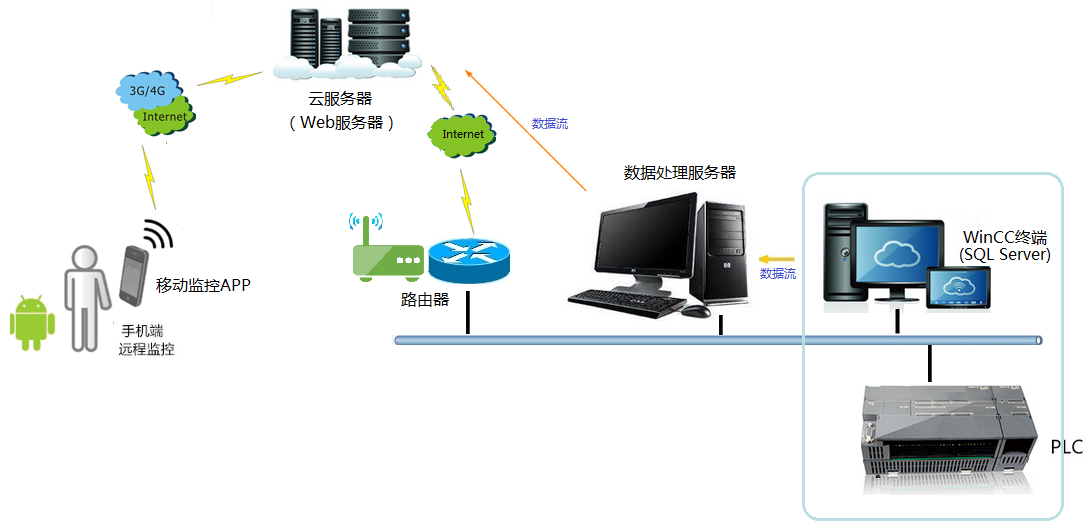

数据来源与更新机制

数据收集渠道

| 来源类型 | 典型场景 |

|—————-|————————————————————————–|

| 商业厂商 | 卡巴斯基、赛门铁克等提供付费干扰定义库 |

| 开源社区 | VirusTotal、OpenPhish等平台共享反面样本数据 |

| 自主分析 | 通过沙箱环境动态分析新样本,提取行为特征 |更新流程

graph TD A[样本采集] --> B{威胁评级} B -->|高威胁| C[特征提取] B -->|低威胁| D[暂存观察] C --> E[入库并生成增量包] E --> F[云端推送] F --> G[客户端差分更新]版本控制策略

- 基础库:每日更新(覆盖95%以上常见干扰)

- 紧急库:小时级更新(针对爆发型干扰)

- 信誉库:实时同步(基于云端大数据分析)

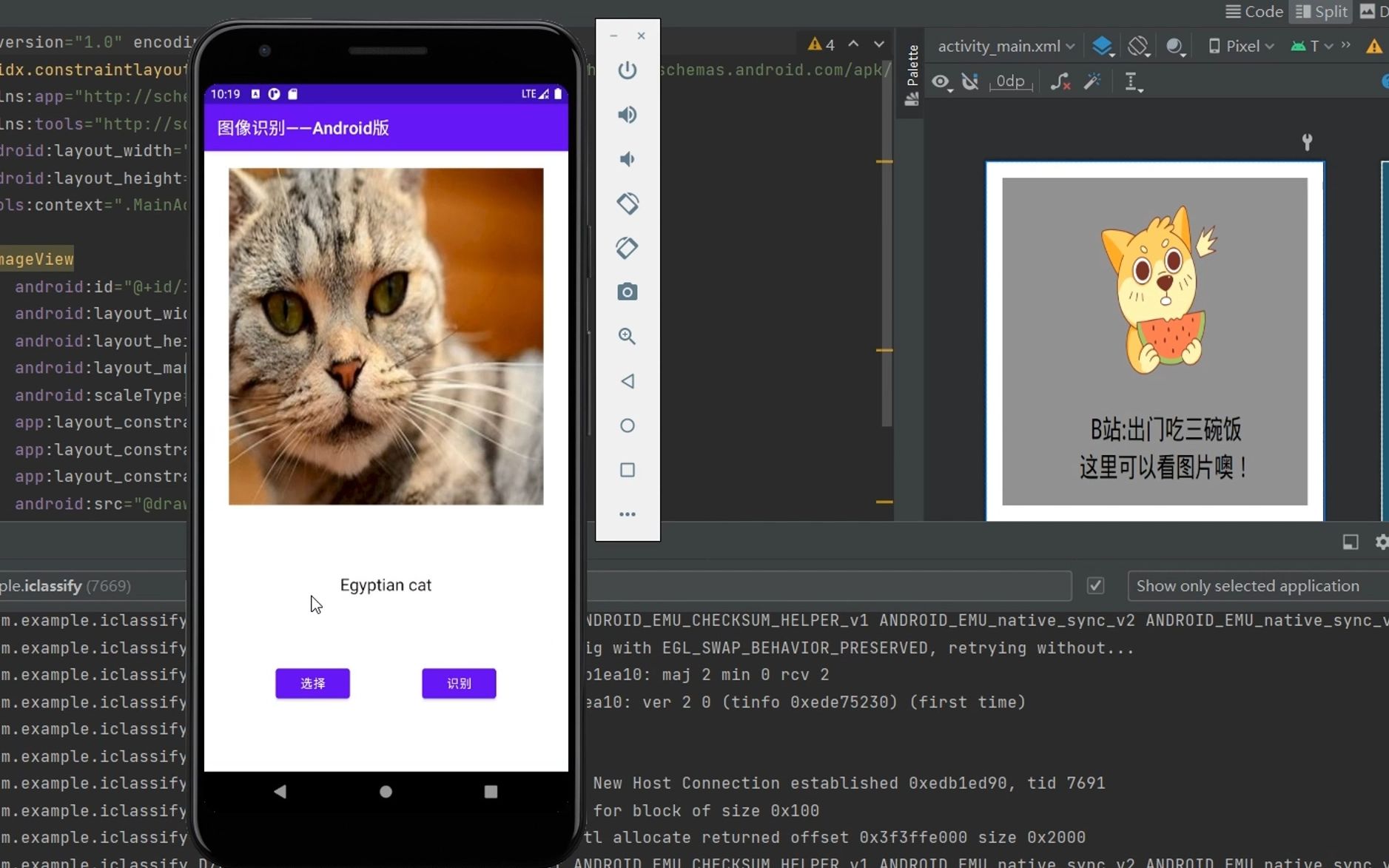

检测技术实现

静态检测流程

def static_scan(file_path): md5 = calculate_md5(file_path) if db.query("SELECT FROM virus_db WHERE md5=?", [md5]): return "干扰匹配" else: # 分析ELF文件段特征 segment_hash = compute_segment_hash(file_path) if db.query("SELECT FROM segment_db WHERE hash=?", [segment_hash]): return "疑似变种干扰" return "安全"动态沙箱分析

- 行为监控点:

- 网络请求(特别是敏感API如

sendSms()) - 文件读写(/data/data/目录下的敏感数据访问)

- 系统服务绑定(如Accessibility Service滥用)

- 网络请求(特别是敏感API如

- 行为监控点:

常见问题与优化

误报率控制

- 白名单机制:对知名应用(如微信、支付宝)加入信任列表

- 权重算法:结合多个特征(哈希+行为+信誉)综合判断

- 用户反馈:允许用户上报误杀案例,自动修正特征库

性能优化方案

| 优化方向 | 具体措施 |

|—————-|————————————————————————–|

| 内存占用 | 采用SQLite数据库压缩存储,仅加载必要索引到内存 |

| 查询速度 | 使用XOR指纹算法加速哈希匹配,配合LSM树结构优化写入性能 |

| 流量消耗 | 增量更新包采用LZ4压缩,差分数据小于5KB/次 |

问题与解答

Q1:干扰库更新频率过高会导致什么问题?如何平衡?

A1:频繁更新可能导致以下问题:

- 客户端流量消耗过大(尤其对低速网络用户)

- 数据库IOPS压力激增(影响设备性能)

- 增量包校验失败风险增加

优化方案: - 分级更新策略(高危干扰实时推送,常规干扰每日更新)

- 使用差分包+签名校验确保完整性

- 设置Wi-Fi环境预下载机制

Q2:如何识别经过代码混淆的反面应用?

A2:关键应对方法:

- 动态特征提取:监控

DexClassLoader加载的可疑类 - 反混淆分析:通过字符串加密模式(如Base64)识别反面API调用

- 行为关联分析:即使代码混淆,提权操作(如

execShellCmd)仍会触发黑名单规则