服务器连接账号

- 行业动态

- 2025-04-13

- 6

服务器连接账号是用于远程访问和管理服务器的身份凭证,通常包含用户名、密码或密钥信息,其核心作用在于验证用户权限,确保安全登录及操作,常见类型包括SSH密钥对、系统管理员账号等,需配合IP地址、端口号实现网络通信,同时涉及权限分配与安全防护机制。

在互联网时代,服务器连接账号的管理与使用是保障网站、应用程序稳定运行的核心环节,无论是个人开发者还是企业运维团队,掌握正确、安全的连接方法至关重要,以下内容将从操作流程、安全建议及常见问题三方面展开,帮助用户高效管理服务器账号。

连接前的准备工作

确认账号信息

确保拥有服务器提供的以下信息:- IP地址或域名(如

123.123.123或example.com) - 端口号(默认SSH端口为22,RDP端口为3389)

- 用户名与密码(或密钥文件)

- IP地址或域名(如

选择连接工具

- SSH连接(Linux/Unix服务器):使用 PuTTY、Termius 或终端命令(如

ssh username@ip -p port)。 - 远程桌面(RDP)(Windows服务器):通过Windows自带的“远程桌面连接”或第三方工具如 MobaXterm。

- FTP/SFTP(文件传输):推荐 FileZilla 或 WinSCP。

- SSH连接(Linux/Unix服务器):使用 PuTTY、Termius 或终端命令(如

常见连接方式详解

SSH密钥认证(推荐)

相较于密码登录,SSH密钥认证更安全,可防止暴力破解,操作步骤:

- 本地生成密钥对:

ssh-keygen -t rsa -b 4096

- 将公钥(

id_rsa.pub)上传至服务器~/.ssh/authorized_keys文件。 - 使用私钥连接:

ssh -i /path/to/private_key username@server_ip

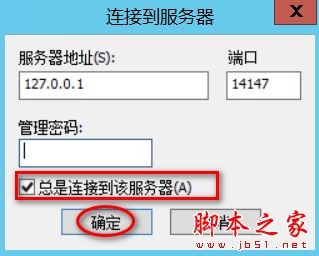

远程桌面(RDP)连接

适用于Windows服务器:

- 打开“远程桌面连接”(Windows键 + R,输入

mstsc)。 - 输入服务器IP和端口,格式为

ip:port(如123.123.123:3389)。 - 输入账号密码完成登录。

安全操作建议

强密码策略

- 密码长度≥12位,包含大小写字母、数字及符号(如

P@ssw0rd!2024)。 - 定期更换密码(建议每90天一次)。

- 密码长度≥12位,包含大小写字母、数字及符号(如

限制登录权限

- 禁用root账户直接登录(修改SSH配置文件

/etc/ssh/sshd_config,设置PermitRootLogin no)。 - 仅允许特定IP访问关键端口。

- 禁用root账户直接登录(修改SSH配置文件

启用双因素认证(2FA)

使用Google Authenticator或Authy等工具,为登录过程增加动态验证码。防火墙配置

- 关闭非必要端口(如Telnet的23端口)。

- 使用工具如

ufw(Linux)或Windows防火墙规则限制访问。

常见问题与解决方法

问题1:连接超时

原因:服务器防火墙未开放端口 / 本地网络限制。

解决:检查服务器安全组规则,确认端口放行;使用telnet ip port测试连通性。问题2:权限被拒绝(Permission Denied)

原因:密钥文件权限过宽 / 账号密码错误。

解决:- 密钥文件权限设为600:

chmod 600 private_key。 - 重置密码或重新上传公钥。

- 密钥文件权限设为600:

问题3:SSH登录缓慢

原因:DNS反向解析超时。

解决:编辑SSH配置文件,添加UseDNS no并重启服务。

服务器连接账号的管理需兼顾便捷性与安全性,通过规范操作流程、采用密钥认证及定期审计日志(如查看 /var/log/auth.log),可大幅降低安全风险,如需进一步优化,建议参考服务器厂商的官方文档或咨询专业运维团队。

引用说明

- SSH协议规范:OpenSSH官方手册(https://www.openssh.com/manual.html)

- Windows远程桌面配置:Microsoft文档(https://learn.microsoft.com/zh-cn/windows-server/remote/remote-desktop-services/clients/remote-desktop-clients)

- 密钥管理最佳实践:NIST标准(https://csrc.nist.gov/publications/detail/sp/800-57-part-1/rev-5/final)