从网络管理的角度来谈谈数据安全

- 行业动态

- 2025-04-05

- 10

从网络管理角度,数据安全需防泄露、改动与破坏,保障信息完整性等。

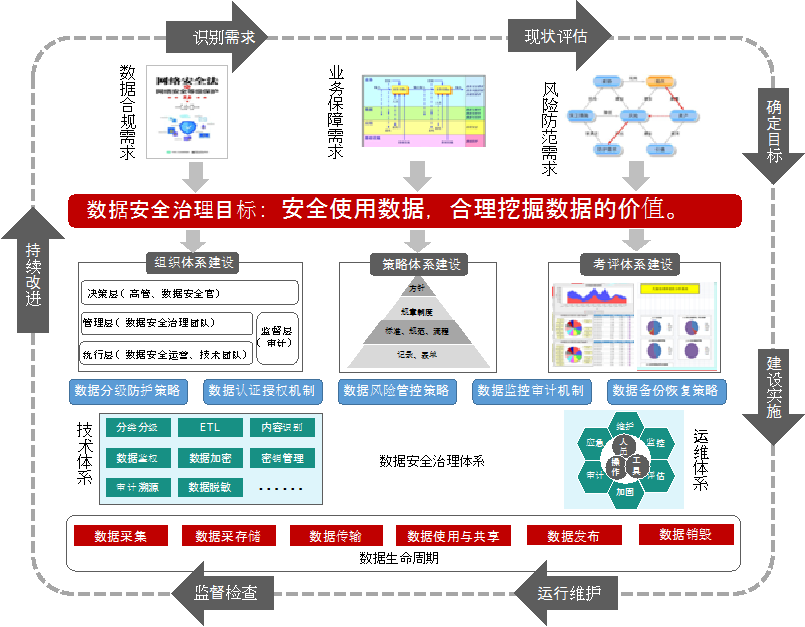

从网络管理的角度来探讨数据安全,需要全面考虑数据的保密性、完整性和可用性,以下是一些关键点:

| 方面 | 描述 |

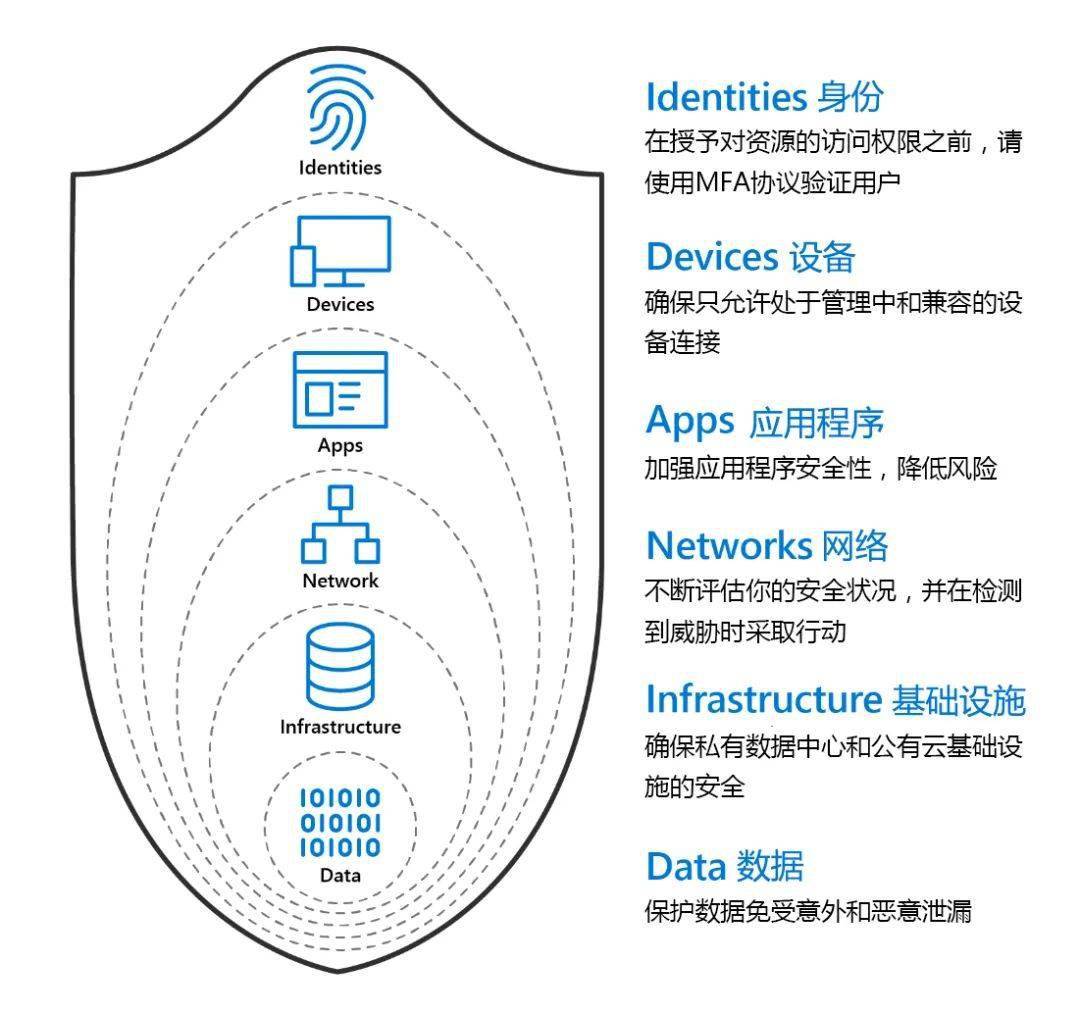

| 访问控制 | 实施严格的访问控制策略,确保只有授权用户能够访问敏感数据,这包括使用强密码、多因素认证(MFA)以及定期审查和更新权限。 |

| 加密 | 对存储和传输中的数据进行加密,以防止未经授权的访问,使用强大的加密算法和密钥管理实践来保护数据不被泄露。 |

| 网络安全 | 部署防火墙、载入检测系统(IDS)、载入防御系统(IPS)和其他网络安全措施来监控和阻止潜在的威胁,保持网络设备的固件和软件更新,以修补已知的安全破绽。 |

| 数据备份与恢复 | 定期备份重要数据,并将备份存储在安全的位置,制定灾难恢复计划,以便在数据丢失或损坏时能够迅速恢复业务运营。 |

| 安全审计与监控 | 实施日志记录和监控机制,以便跟踪数据访问和异常活动,定期进行安全审计,以识别和解决潜在的安全问题。 |

| 员工培训与意识 | 教育员工关于数据安全的重要性,并培训他们如何识别和应对网络钓鱼攻击、反面软件和其他安全威胁。 |

| 物理安全 | 确保数据中心和服务器的物理安全,包括限制访问、监控摄像头和环境控制等措施。 |

| 合规性与法律要求 | 遵守适用的数据保护法规和行业标准,如GDPR、HIPAA等,并确保数据处理活动符合这些要求。 |

| 第三方风险管理 | 评估和管理与第三方供应商相关的风险,确保他们也有适当的安全措施来保护您的数据。 |

| 应急响应计划 | 制定和测试应急响应计划,以便在发生安全事件时能够快速有效地响应和减轻损害。 |

FAQs:

Q1: 如何选择合适的加密方法来保护数据?

A1: 选择合适的加密方法取决于多种因素,包括数据的类型、敏感性、处理方式以及合规性要求,对于大多数情况,对称加密(如AES)和非对称加密(如RSA或ECC)的组合是推荐的做法,对称加密用于数据的快速加密和解密,而非对称加密则用于安全地交换对称密钥,确保选择经过广泛验证和认可的加密算法,并遵循最佳实践来管理密钥。

Q2: 如果发生数据泄露,应该采取哪些步骤?

A2: 如果发生数据泄露,应立即采取以下步骤:

1、隔离受影响的系统,防止进一步的数据泄露。

2、启动应急响应计划,通知相关团队和管理层。

3、确定泄露的范围和影响,收集所有相关证据。

4、通知受影响的个人(如果适用),并提供必要的支持和指导。

5、根据法律和合同要求,向相关监管机构报告泄露事件。

6、与执法机构合作,调查泄露的原因和责任方。

7、采取措施修复安全破绽,防止类似事件再次发生。

8、审查和改进现有的安全政策和程序,以提高未来的安全防护能力。