上一篇

前端怎么获取数据库

- 数据库

- 2025-09-09

- 3

无法直接获取数据库,需通过后端API接口交互,通常由后端提供RESTful或GraphQL等规范接口,前端用Ajax/Fetch发起请求,经

获取数据库数据的核心原则是不直接操作数据库,而是通过安全的通信协议与后端服务交互,以下是主流的技术方案及其实现细节:

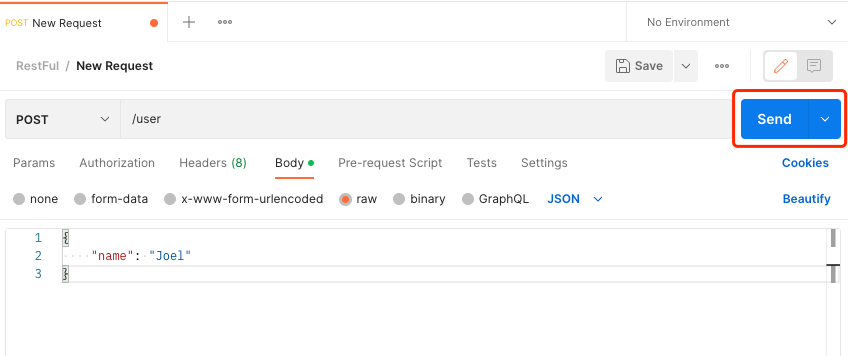

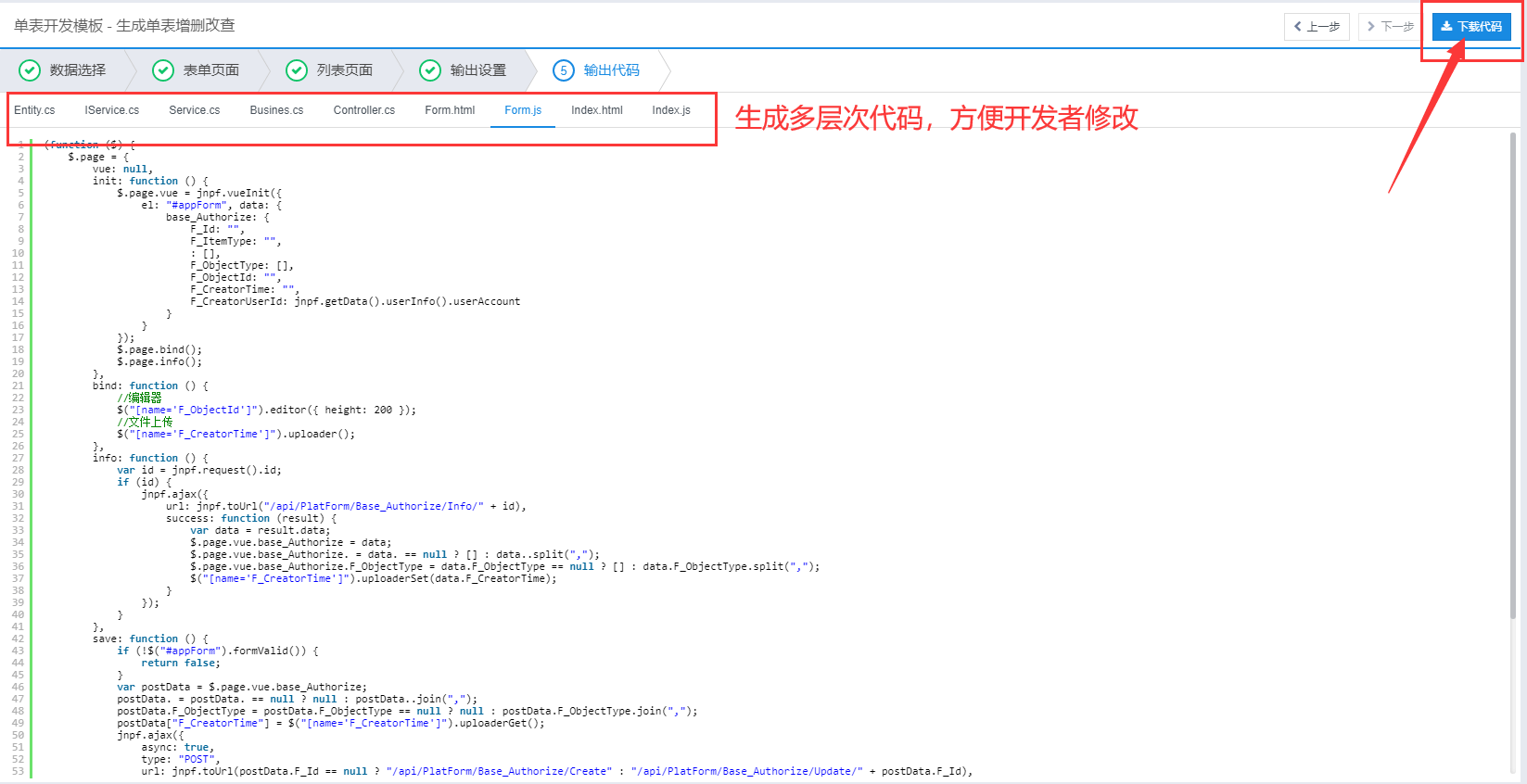

基于RESTful API的通信机制

- 工作原理:前端使用HTTP方法(GET/POST/PUT/DELETE)向约定好的URL端点发送请求,后端解析参数后执行SQL查询并返回JSON格式结果,例如获取用户列表时调用

GET /api/users,创建新订单则用POST /api/orders。 - 典型流程

- 设计资源路径:遵循名词复数形式命名规范(如

/products); - 设置请求头:添加认证令牌(Authorization)、内容类型(Content-Type: application/json);

- 处理响应状态码:200表示成功,401未授权时跳转登录页;

- 设计资源路径:遵循名词复数形式命名规范(如

- 优势对比表

| 特性 | 传统表单提交 | AJAX异步请求 |

|——————–|———————–|————————-|

| 页面刷新 | 整页重载 | 局部更新 |

| 用户体验 | 较差 | 流畅无感知加载 |

| 数据传输效率 | 低 | 高(仅传输必要字段) |

| 错误处理能力 | 有限 | 可定制异常捕获逻辑 | - 代码示例(Vue + Axios组合):

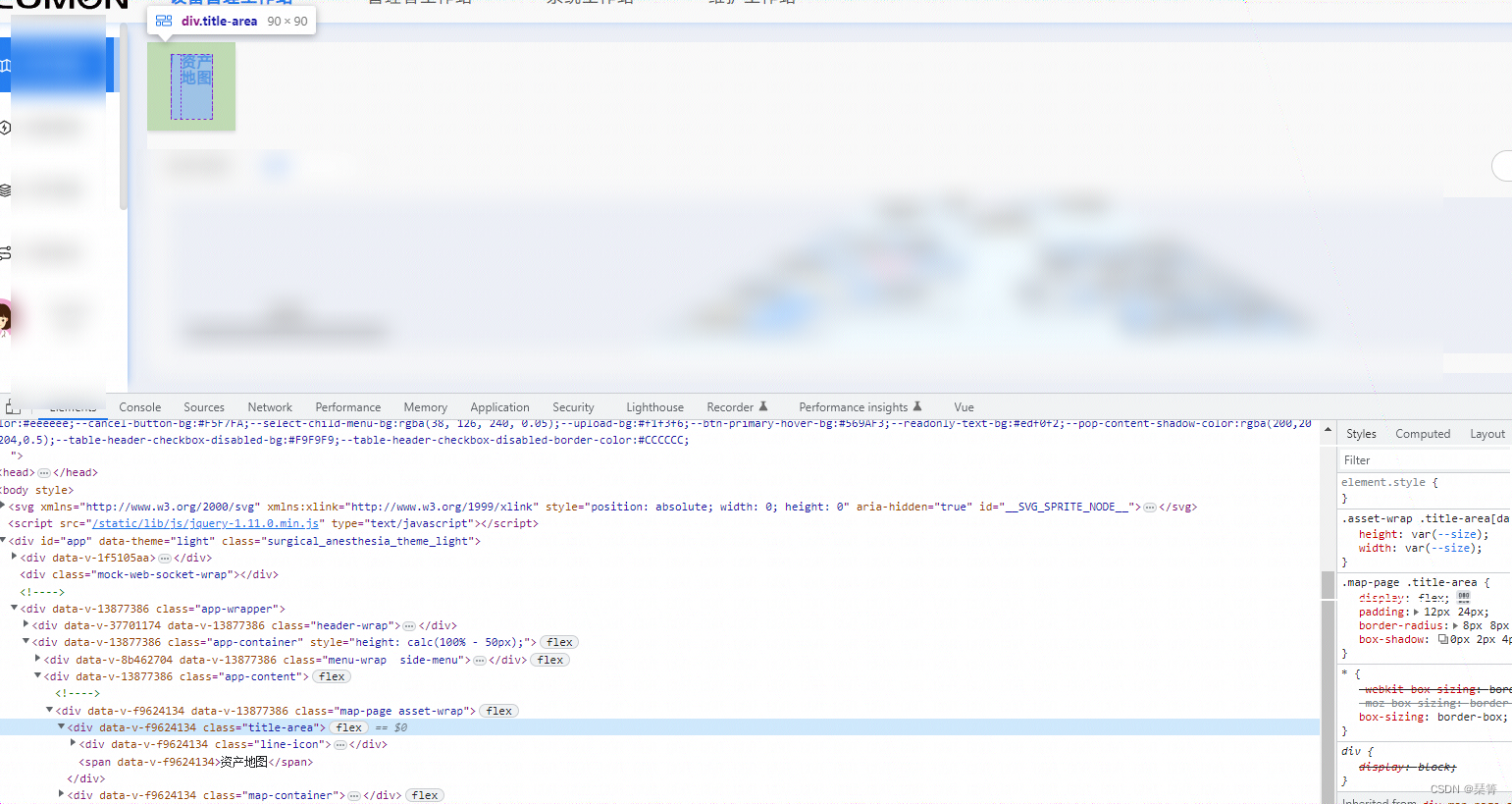

axios.get('/api/articles', { params: { page: currentPage, limit: perPage }, headers: { 'X-Custom-Header': 'value' } }) .then(response => { this.items = response.data; // 更新组件状态 }) .catch(error => console.error('Request failed', error)); - 安全增强措施:启用CORS白名单限制来源域名;对敏感字段实施脱敏处理;采用JWT令牌替代Cookie认证。

GraphQL智能查询系统

- 架构特点:允许客户端精确指定需要的字段集,避免冗余数据传输,同一请求可聚合多个资源类型,如同时获取作者信息及其最近三篇文章。

- 实施步骤:

- 定义Schema类型体系(Query/Mutation/Subscription);

- 配置Resolver函数解析复杂嵌套关系;

- 使用工具链如Apollo Client自动生成类型安全的SDK;

- 性能优化策略:利用缓存机制存储常用查询结果;针对高频访问建立持久化连接池;监控慢查询日志进行索引优化。

- 对比传统API优势:减少网络往返次数;前端主导数据形状控制;天然支持移动端弱网环境的数据预加载。

WebSocket实时双向通道

- 适用场景:股票行情推送、在线协作文档编辑等需要毫秒级延迟的场景,建立长连接后服务器可主动推送变更事件,无需前端轮询。

- 协议栈选择:原生WebSocket API适用于简单文本传输;Socket.IO增加心跳检测和断线重连功能;MQTT协议适合物联网设备海量接入。

- 消息格式设计:推荐采用紧凑型二进制协议如Protocol Buffers;重要通知应设置优先级标识位;批量压缩相似事件提高吞吐量。

- 节流控制实践:设置本地防抖计时器过滤高频操作;区分冷热更新策略(紧急消息插队发送);客户端维护最后已知状态快照用于冲突解决。

BaaS后端即服务平台集成

- 主流服务商特性对比:Firebase提供离线同步功能但数据模型较固定;Supabase开源兼容PostgreSQL且支持行级权限控制;Backendless内置文件存储与用户认证模块。

- 快速接入流程:导入官方SDK初始化应用ID;通过可视化界面定义数据表结构;直接调用

db.collection('todos').find()方法获取记录。 - 成本效益分析:免费额度通常包含数百万次请求足够初创项目使用;自建方案需考虑服务器运维人力成本;混合部署可平衡灵活性与可控性。

全栈技术选型建议表

| 项目规模 | 推荐方案 | 学习曲线 | 生态成熟度 |

|---|---|---|---|

| 小型原型开发 | BaaS平台 | 平缓 | 完善 |

| 中型企业应用 | Express+MySQL+Sequelize ORM | 中等 | 丰富 |

| 大型系统重构 | NestJS微服务架构 | 陡峭但系统化 | 企业级支持 |

| 实时交互为主 | Node+Socket.IO集群 | 特定领域专精 | 社区活跃 |

FAQs

Q1:为什么前端绝对不能直连数据库?

A:直接暴露数据库凭证会导致SQL注入攻击风险剧增,攻击者可通过构造反面语句窃取或改动核心业务数据,即使内部测试环境也应禁止此类行为,生产环境必须严格隔离前后端职责边界,现代云数据库普遍提供VPC网络隔离策略,进一步强化安全防护体系。

Q2:如何处理跨域资源共享问题?

A:后端应在响应头中设置Access-Control-Allow-Origin字段为前端域名,同时限定允许的方法(METHODS)和头部信息(HEADERS),对于复杂场景可采用反向代理中间件转发请求,或者使用Nginx配置跨域规则,注意预检请求(OPTIONS Method)的正确响应是