服务器上传载入

- 行业动态

- 2025-02-25

- 7

服务器上传载入是一种严重的网络安全威胁,它可能导致数据泄露、系统损坏甚至被破解完全控制,以下是对服务器上传载入的详细分析:

1、常见上传方式

文件上传破绽:许多网站允许用户上传文件,若未严格检查和过滤上传文件,破解可伪装成常见文件(如图片、文档等)上传载入,将载入文件重命名为符合服务器要求的图片格式,通过网站的文件上传功能上传到服务器,由于服务器没有正确验证文件类型和内容,就会存储并执行该载入文件。

命令执行破绽:部分服务器程序处理用户提交数据时存在破绽,破解可在用户输入中注入反面代码来执行任意系统命令,从而获取服务器权限并上传载入,在某些存在命令执行破绽的Web应用程序中,破解可以通过构造特殊的输入语句,在服务器端执行系统命令,将载入文件写入服务器的特定目录。

FTP服务破绽:某些FTP服务器软件有安全破绽,破解利用这些破绽获取FTP服务器权限后,可上传载入文件控制服务器,一些老旧版本的FTP服务器软件,其认证机制或文件传输过程中存在缺陷,破解可通过暴力破解或利用破绽绕过认证,进而上传载入。

SQL注入破绽:如果服务器应用程序存在SQL注入破绽,破解通过注入反面SQL语句绕过身份验证,并将载入文件上传到服务器,攻击者可以在登录页面的输入框中输入特定的SQL语句,改动数据库中的验证逻辑,从而以合法用户的身份登录服务器,再上传载入文件。

社会工程学攻击:攻击者可能通过诱骗服务器管理员或其他有权限的用户,获取服务器的访问权限,然后上传载入,攻击者伪装成合法的系统维护人员,通过电话或邮件欺骗管理员提供登录凭证,之后登录服务器上传载入。

2、具体案例

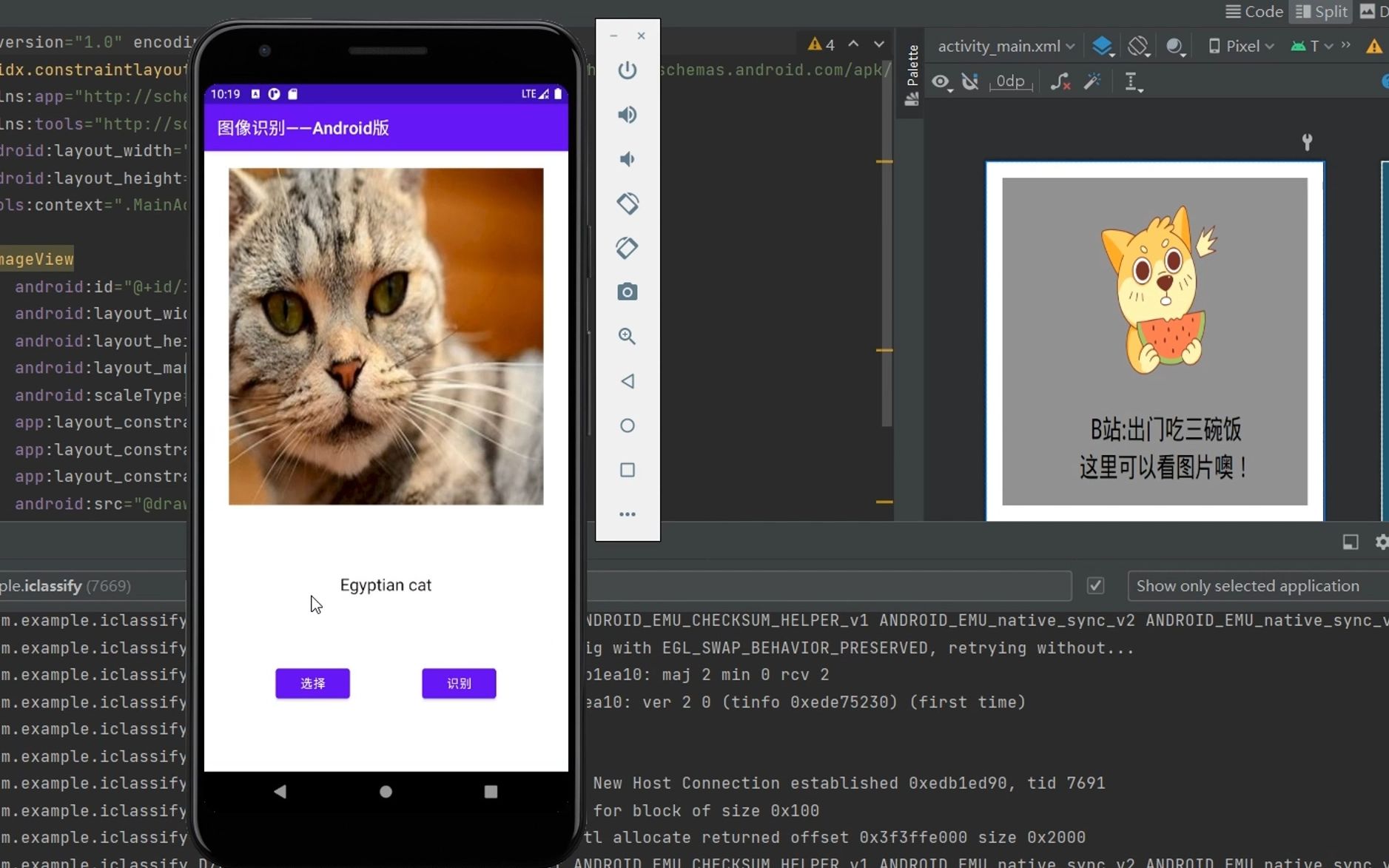

以DVWA靶场的文件上传破绽为例,在Apache + PHP架构的Web系统中,攻击者通过上传功能上传“载入.php”文件,由于服务器未对上传文件进行严格的检测和过滤,该文件会被当做.php文件执行,从而使载入生效。

曾有一些企业的网站,因开发人员在编写文件上传功能时未对上传文件的类型和内容进行严格限制,导致破解利用该破绽上传了包含反面代码的文件,进而获取了网站的后台管理权限,造成了大量用户数据的泄露。

3、防御措施

及时更新软件和插件:定期更新服务器软件、操作系统和应用程序,以修复已知的安全破绽,降低被破解利用的风险。

严格文件上传检查:对用户上传的文件进行严格的过滤和检查,确认文件类型和内容的合法性,包括限制上传文件的大小、类型,以及通过文件头信息、文件扩展名等多种方式进行验证。

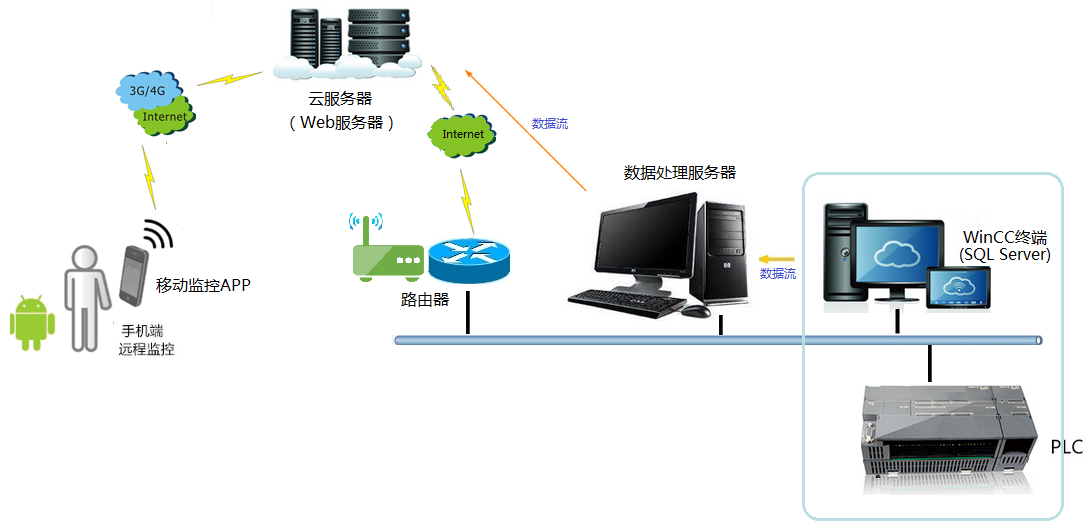

配置防火墙和载入检测系统:配置服务器防火墙和载入检测系统,及时发现并阻止反面上传行为,防火墙可以设置规则,只允许特定的IP地址或端口进行文件上传操作;载入检测系统能够实时监测服务器的网络活动,发现异常的上传行为及时报警。

强化登录凭证管理:创建强密码,并避免使用默认凭证,同时定期更换密码,这样可以有效降低被猜测或破解的风险,防止破解通过获取登录凭证来上传载入。

加强安全意识培训:对服务器管理员和其他有权限的用户进行安全意识培训,提高他们对社会工程和注入攻击等常见攻击方式的识别和防范能力。

4、相关问答FAQs

如何判断服务器是否被上传了载入?

可以通过监控服务器的资源使用情况,如CPU、内存占用率突然升高,可能是载入在后台运行导致的;检查服务器的网络连接情况,是否有异常的外部连接或数据传输;查看服务器的日志文件,寻找异常的操作记录或错误信息;还可以使用专业的安全扫描工具对服务器进行扫描,检测是否存在反面文件或异常进程。

如果发现服务器被上传了载入,应该如何处理?

首先要立即隔离服务器,防止载入进一步扩散或造成更大的损失;然后使用可靠的杀毒软件或安全工具对服务器进行全面扫描和查杀;查找并清除载入文件及其相关的反面代码;修改服务器的登录凭证和相关的安全配置;最后对服务器进行安全加固,如更新软件、修复破绽等,以防止再次被载入。

服务器上传载入是一种严重的网络安全威胁,需要采取多种措施进行防范,通过及时更新软件、严格文件上传检查、配置防火墙和载入检测系统、强化登录凭证管理以及加强安全意识培训等方法,可以有效降低服务器被上传载入的风险,一旦发现服务器被上传了载入,应立即采取措施进行处理,以保障服务器的安全稳定运行。